Stalkerware: Zuwachs stagniert auf hohem Niveau

Schon gewusst? Ein Twitter-Transparenzbericht zeigt auf, wie Twitter-Nutzer ihre Konten schützen – und leider ist es nicht mit 2FA.

Was der Unterschied zwischen Online-Creeping und Online-Stalking ist, die gängigsten Online-Stalking-Taktiken und der aktuelle Stand beim Thema Stalkerware

Online-Creeping ist heutzutage sehr weit verbreitet: Ob man sich das LinkedIn-Profil der neuen Kollegin durchliest, durch die Facebook-Posts des neuen Schwarms scrollt oder aus Neugierde die letzten Venmo-Transaktionen von Freunden durchstöbert –manchmal fühlt es sich an, als sei das Leben der Anderen ein offenes Buch. Doch die Leichtigkeit, mit der wir uns diese privaten Informationen beschaffen und Leute lokalisieren können, kann schnell ein bedenkliches Maß annehmen.

Im Rahmen unseres dritten jährlichen "Norton Cyber Safety Insights Report: Special Release for Online Creeping" befragte The Harris Poll über 10.000 Erwachsene in 10 Ländern, um die Einstellungen und Verhaltensweisen der Verbraucher im Bereich Online-Creeping und -Stalking zu untersuchen und den Bogen zu den neuesten Stalkerware-Fällen zu schlagen

Online-Creeping oder Online-Stalking?

Weltweit gibt mehr als jeder dritte Studienteilnehmer in einer festen Beziehung zu, den aktuellen oder Ex-Partner ohne dessen Wissen oder Einverständnis online ausspioniert zu haben, obwohl sich die meisten Befragten einig sind, dass dies der Beziehung schadet – zumindest teilweise. 22 % würden dies eher tun, wenn sie sich sicher sein könnten, dass sie nicht erwischt werden.

Dieses Verhalten, das wir als "Online-Creeping" bezeichnen, ist nicht unbedingt schädlich. Auf die Frage, warum sie ihrem Partner online nachgestellt haben, antworteten 37 % derjenigen, die sich als Online-Creeps geoutet haben, dass sie "einfach neugierig" waren.

Einige hatten aber auch andere Hintergedanken. Hier eine Auswahl:

40 % der Befragten berichteten, dass sie ihrem Partner nicht trauen oder ihn verdächtigen, etwas im Schilde zu führen. 36 % wollten wissen, wo sich ihr Partner befindet oder mit wem er zusammen ist.

Auch finden 26 % aller Befragten, dass es in Ordnung ist, dem anderen nachzustellen, wenn einer oder beide Partner fremdgegangen sind oder auch nur der Untreue verdächtigt werden.

Wo ist also die Grenze zwischen Online-Creeping und Online-Stalking? Bedenklich wird es, wenn sich das Nachschnüffeln zu einem Verhaltensmuster verdichtet oder wenn jemand Technologie und gezielte Taktiken einsetzt, um die persönlichen Aktivitäten oder Informationen einer anderen Person auf übergriffige, oft illegale Weise auszuspionieren.

Weltweit waren unter den Studienteilnehmern in einer Beziehung folgende Stalking- Verhaltensweisen am häufigsten vertreten: 17 % suchten heimlich auf dem Smartphone des Partners nach Textnachrichten, SMS, Telefonanrufen, E-Mails, Fotos oder anderen Informationen, 13 % spähten den Suchverlauf auf dem Gerät des Freundes oder der Freundin aus, 10 % nutzten ihr Wissen um die Passwörter des Partners, um auf dessen Gerät oder Online-Konten – z. B. Social-Media-Profile – zuzugreifen, und 9 % informierten sich mit einer App zur Positionsbestimmung über den Aufenthaltsort ihrer besseren Hälfte.

Erschreckenderweise gaben 7 % zu, eine App – d. h. Stalkerware – einzusetzen, um die Textnachrichten, SMS, Anrufe, Direktnachrichten, E-Mails oder Fotos des Partners zu überwachen.

Diese Erkenntnis deckt sich mit dem, was das Norton Labs-Team bei der Untersuchung von Stalkerware-Apps herausgefunden hat, die von Norton Mobile Security für Android aufgespürt wurden. Die Lösung verwendet eine Kombination aus Reputations- und Machine-Learning-Algorithmen, um Apps zu entlarven, die zum Spionieren verwendet werden können. Demnach wurde im vergangenen Jahr weltweit jedes dreizehnte Android-Gerät mit Stalkerware infiziert.

Was ist Stalkerware?

Die Verwendung von Stalkerware-Apps ist eine Form des Online-Stalkings, das

wesentlich bedenklicher ist als Online-Creeping. Stalkerware lässt sich am besten als Software beschreiben, mit der man die Aktivitäten auf dem Gerät einer anderen Person ohne deren Wissen oder Einverständnis überwachen kann.

Wer Stalkerware auf dem Smartphone einer anderen Person installiert, kann auf deren

persönliche Gerätedaten zugreifen. Dazu zählen etwa Standort, Textnachrichten, SMS, Anrufe oder Social-Media-Konten. In der Regel werden die Informationen an die E-mail-Adresse des Stalkers gesendet oder auf ein Cloud-Konto geladen, das er abrufen kann.

Natürlich sind einige dieser Funktionen auch in anderen Apps enthalten – man denke an die Standortfreigabe für Freunde und Familie in Google Maps oder die "Mein Gerät suchen"-Funktion von Apple. Doch der Besitzer des Geräts wird üblicherweise durch Benachrichtigungen und Warnmeldungen informiert, wenn der Gerätestandort getrackt wird, sodass sich diese Apps nicht so einfach heimlich nutzen lassen. Stalkerware wird hingegen ohne das Einverständnis oder Wissen des Gerätebesitzers installiert, oft getarnt durch Symbole, die diesem einen harmlosen Zweck vorgaukeln, z. B. "Akkuschoner" oder "Systemdienste" – und ohne Hinweis, dass sich die App auf dem Gerät befindet. Erschwerend kommt hinzu, dass App-Launcher so konfiguriert werden können, dass die Stalkerware-App verborgen bleibt und nur noch in den Android-Einstellungsmenüs sichtbar ist.

Stalkerware in Zahlen

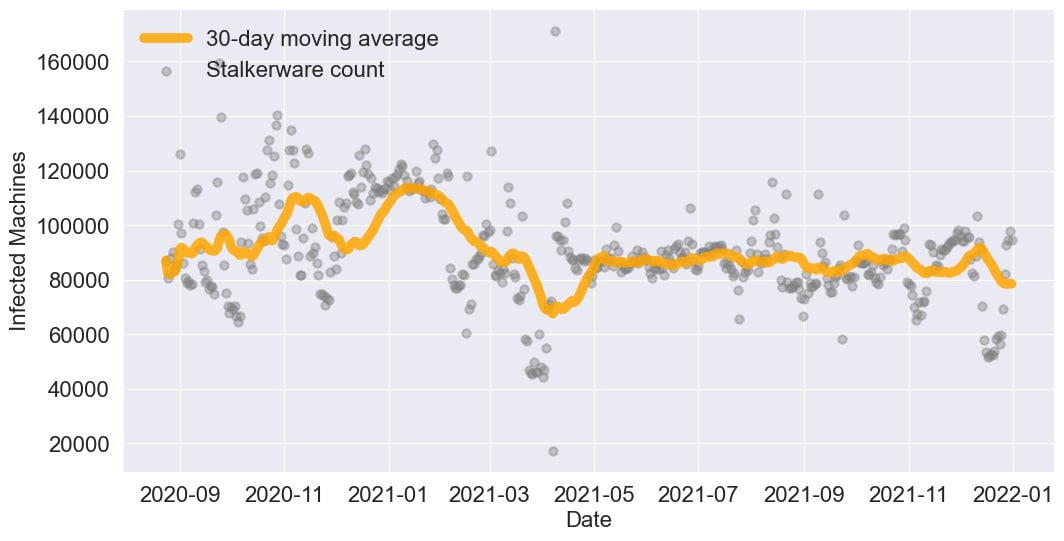

Abbildung 2: Anzahl von Android-Geräten pro Tag, auf denen zwischen September 2020 und Dezember 2021 Stalkerware entdeckt wurde. Zwischen September und Dezember 2021 kam es zu einem Zuwachs von 42 %; seither hat sich der Trend stabilisiert.

Das Norton Labs-Team protokolliert auch weiterhin, wie viele Geräte mit Stalkerware-Proben täglich gemeldet werden, und hält die Ergebnisse in der Norton Stalkerware-Blacklist fest. Zwischen Ende 2020 und Anfang 2021

lässt sich ein drastischer Anstieg bei den Stalkerware-Infektionszahlen beobachten. Doch seit März 2021 stagnieren die Zahlen wieder. Dies ist unsere Hypothese, warum sich die Lage – zumindest teilweise – stabilisiert hat:

- Während des Lockdowns waren die Menschen gezwungen, mehr Zeit zu Hause zu verbringen, wo die persönlichen Gegenstände aller Haushaltsmitglieder stets griffbereit sind. So bot sich Stalkern im privaten Bereich beispielsweise öfter die Gelegenheit, illegale Software auf den Geräten ihrer Partner zu installieren. Folglich stieg die Zahl der Stalkerware-Fälle in dieser Zeit. Als die Kontaktbeschränkungen nach und nach aufgehoben wurden, endete der Aufwärtstrend, auch wenn die absoluten Zahlen nach wie vor besorgniserregend hoch sind.

- Auf Druck des Norton Labs-Teams und anderer Organisationen haben die wichtigsten App-Stores Apps aus dem Angebot genommen, die potenzielle Nutzer offen zum Ausspionieren der Smartphones ihrer Partner auffordern. Auch offensichtliche Suchbegriffe wie "Freundin beim Fremdgehen überführen" und "Anrufe heimlich aufnehmen" wurden blockiert, um den Zugang zu schädlichen Apps zu erschweren.

Für unsere Sonderstudie zum Thema Online-Creeping haben wir Teilnehmer in zehn Ländern befragt. Dies sind Die Infektionsraten nach Ländern:

Land- Infektionsrate

Indien- 10,49 %

USA- 9,98 %

Brasilien- 8,50 %

Australien- 7,48 %

Italien- 6,80%

Vereinigtes Königreich- 6,72%

Neuseeland- 5,91%

Frankreich- 4,43%

Deutschland- 3,90%

Japan- 3,05%

Gemeinsam gegen Stalkerware

Die Vertrautheit mit Stalkerware ist nach wie vor gering. Laut unserer Sonderstudie zum Thema Online-Creeping sind 83 % der Befragten nicht damit vertraut, 13 % etwas vertraut und nur 4 % sehr vertraut. Dies mag alarmierend klingen: Wie soll man Stalkerware erkennen, geschweige denn wissen, was zu tun ist, wenn man sie auf einem Gerät findet, wenn man gar nicht weiß, was es damit auf sich hat? Wir sind jedoch der Meinung, dass wir effektive Fortschritte beim Schutz von Privatanwendern vor Stalkerware erzielen können, wenn wir Verbraucherschützer, den Gesetzgeber, die Strafverfolgungsbehörden und große Plattformanbietern auf das Thema aufmerksam machen, sodass diese die Entwickler zur Verantwortung ziehen können.

Wir bei NortonLifeLock haben zusammen mit anderen Cybersecurity-Anbietern die Koalition gegen Stalkerware gegründet, um Ressourcen und Forschungsergebnisse auszutauschen. Außerdem arbeiten wir mit dem US-amerikanischen Netzwerk gegen häusliche Gewalt (National Network to End Domestic Violence, NNEDV) zusammen, dessen Safety Net-Programm wir unterstützen. Im Rahmen dieses IT-Sicherheitsprogramms werden Infomaterial und Schulungen zum Thema technologiegestützter Missbrauch zur Verfügung gestellt.

Im Jahr 2020 meldete das Norton Labs-Team Google mehr als 800 Stalkerware-Apps, die im offiziellen Play Store des Unternehmens angeboten wurden. Daraufhin entfernte Google die Apps und aktualisierte seine Richtlinien.

Trotz der branchenweiten Bemühungen verbirgt sich in den großen App-Stores nach wie vor Stalkerware – allerdings in getarnter Form.

Warum wurde noch nicht sämtliche Stalkerware aus allen großen App-Stores verbannt?

Großen Plattformanbietern fällt es zwar relativ leicht, offensichtliche Stalkerware, die mehrere Sensoren und Kommunikationskanäle eines Geräts überwacht, zu identifizieren und zu entfernen, doch obskurere Apps, die nur für einen Zweck eingesetzt werden können, bleiben oft unerkannt. Erst letztes Jahr fand Norton Labs heraus, dass 82 % der Apps, die zur heimlichen Spionage genutzt werden können, nur eine einzige Art von Gerätesensor oder Kommunikationskanal überwachen. Dadurch ist es einfacher, ihnen den Anschein einer unschädlichen App zu geben.

Besonders oft wird Stalkerware als Aufnahme-App getarnt. Diese Apps sind harmlos, sofern der Gerätebesitzer jeden Anruf einzeln mitschneiden muss. Doch viele der beliebtesten Anrufrekorder schneiden sämtliche Telefongespräche automatisch mit – still und heimlich – und laden die Aufnahmen in die Cloud. Noch schlimmer ist, dass diese Apps in der Regel keine Benachrichtigungen an den Nutzer senden und verborgen werden können. Die Entwickler behaupten, ihre Apps seien harmlos. Aber dann muss man sich schon fragen, warum sie auf solch einfache, aber effektive Sicherheitsfunktionen zum Schutz vor technologiegestütztem Missbrauch verzichten.

Unser Norton Labs-Team ist der festen Überzeugung, dass auch Kindersicherungs-Apps problematisch sind, sofern sie das Geräteverhalten ohne das Wissen oder die Zustimmung des Kindes im Geheimen überwachen. Kindersicherungen mögen nützliche Apps sein, mit denen Eltern zum Schutz ihrer Kinder beitragen können. Vor allem aber sollten sie mit ihren Kindern offen über das Thema Online-Sicherheit sprechen und sie nicht über entsprechende Sicherheitsvorkehrungen im Unklaren lassen. So zeigen sie ihren Kindern nicht nur, dass sie ihnen vertrauen – auf diese Weise wird auf verhindert, dass die Apps heimlich verwendet werden, um das Verhalten von Volljährigen zu überwachen, die dem nicht zugestimmt haben.

Letztlich sollte gewährleistet sein, dass Nutzer aller Altersgruppen benachrichtigt werden und über Apps Bescheid wissen, die möglicherweise ihr Geräteverhalten und ihre Kommunikation aufzeichnen. Und es liegt in der Verantwortung der großen Plattformanbieter, Entwickler an entsprechende Richtlinien zu binden und diese durchzusetzen.

Tipps zum Schutz vor Stalkerware

Wenn Sie weitere Maßnahmen zum Schutz vor Stalkerware ergreifen möchten, empfehlen wir, eine Sicherheits-App wie Norton Mobile Security für Android zu installieren, um Ihr Gerät zu überwachen. Die Lösung scannt ihr Gerät auf potenziell unerwünschte Apps und informiert Sie darüber, sodass Sie eine fundierte Entscheidung darüber treffen können, welche Apps Sie auf Ihrem Mobiltelefon zulassen möchten. Weitere Informationen zu Norton Mobile Security finden Sie unter https://de.norton.com/mobile-security-for-android.

Über den "Norton Cyber Safety Insights Report 2022: Special Release – Online Creeping"

Der Bericht basiert auf einer Online-Umfrage von The Harris Poll im Auftrag von NortonLifeLock unter 10.003 Erwachsenen ab 18 Jahren. Die Umfrage wurde vom 15. November bis 7. Dezember 2021 in Australien (n=1002), Brasilien (n=1000), Frankreich (n=1001), Deutschland (n=1000), Indien (n=1000), Italien (n=1000), Japan (n=1000), Neuseeland (n=1000), dem Vereinigten Königreich (n=1000) und den Vereinigten Staaten (n=1000) durchgeführt. Die Daten wurden teilweise nach Alter, Geschlecht, ethnischer/kultureller Herkunft, Region, Bildung, Familienstand, Haushaltsgröße und Haushaltseinkommen gewichtet, um einen repräsentativen Schnitt durch die Gesellschaft zu erhalten. Es kann kein theoretischer Stichprobenfehler berechnet werden.

Alle Stichprobenerhebungen und -umfragen unterliegen – unabhängig davon, ob sie auf einem Auswahlsatz beruhen oder nicht – mehreren Fehlerquellen, die sich meist nicht quantifizieren oder schätzen lassen, darunter

Stichprobenfehler, Erfassungsfehler, Fehler durch Stichprobenausfälle, Fehler im Zusammenhang mit der Formulierung von Fragen und Antwortoptionen sowie Gewichtung und Anpassungen nach der Erhebung. Daher vermeidet The Harris Poll den Begriff "Fehlerspanne", da er irreführend ist. Es können lediglich verschiedene mögliche Stichprobenfehler mit unterschiedlichen Wahrscheinlichkeiten für reine, ungewichtete Zufallsstichproben mit 100-prozentiger Rücklaufquote berechnet werden. Diese sind nur theoretisch, da keine veröffentlichte Umfrage diesem Ideal nahe kommt.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.