So erkennen Sie, ob Ihr Computer von einem Virus befallen ist: 9 Warnsignale

Ist Ihr Computer träge geworden? Kämpfen Sie gegen lästige Pop-ups? Dies sind verräterische Anzeichen dafür, dass Ihr Rechner möglicherweise mit einem Virus infiziert ist. Im Folgenden erfahren Sie mehr über die Symptome einer Virusinfektion und erhalten Tipps und Tricks zum Entfernen von Computerviren. Holen Sie sich außerdem Norton 360 Deluxe, das Ihnen dabei hilft, Viren abzuwehren, Malware zu bekämpfen und Ihren Computer abzusichern.

Die meisten Viren werden ohne Ihr Wissen oder Ihre Zustimmung auf Ihrem PC installiert. Und durch die heimliche Überwachung und Manipulation Ihrer Online-Aktivitäten erhalten Hacker möglicherweise Zugriff auf Ihre persönlichen Daten oder begehen Identitätsdiebstahl oder andere Arten von Betrug. Deshalb sollte man wissen, worauf man achten muss, um bei den ersten Anzeichen von Problemen schnell zu handeln.

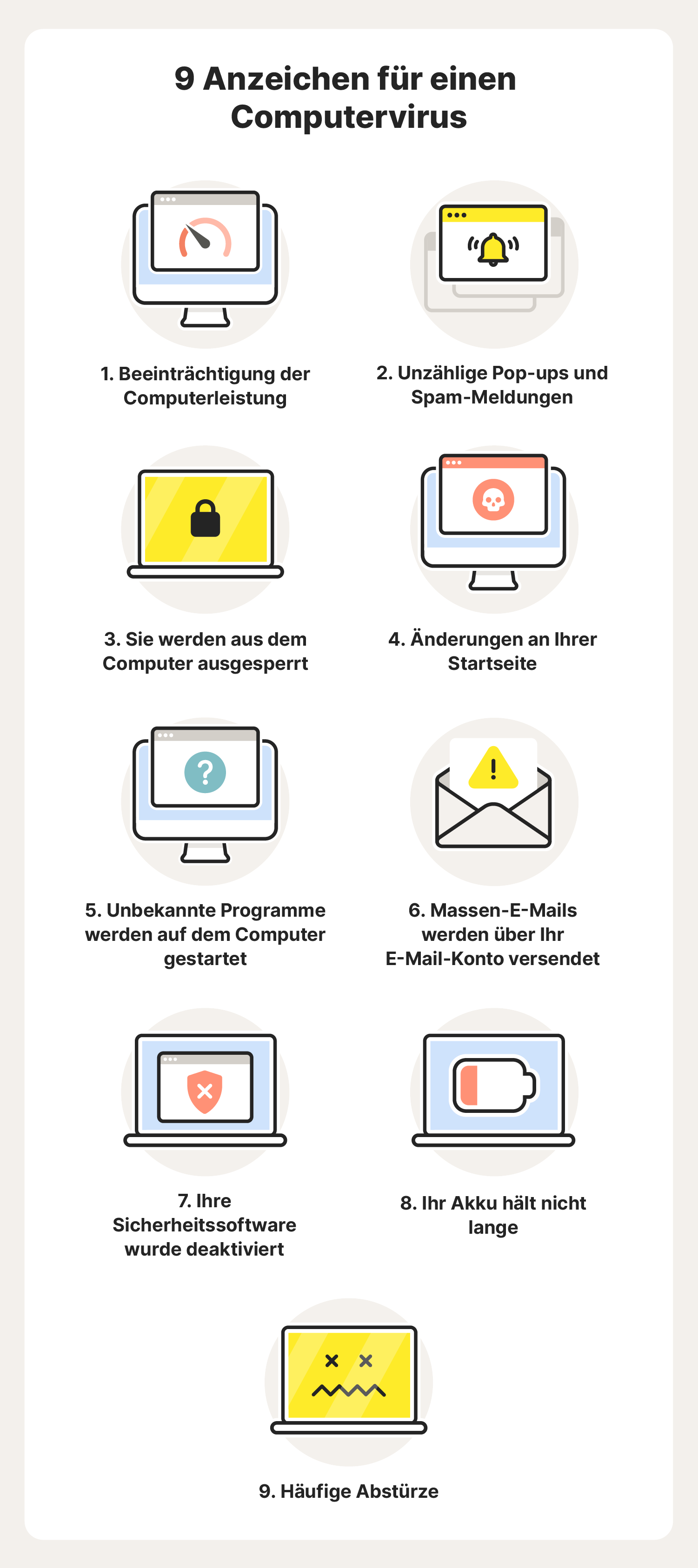

9 Anzeichen für den Befall durch einen Computervirus

Hier finden Sie einen Überblick über die auffälligsten Symptome eines Computervirus, auf die Sie achten sollten:

1. Ihr Computer reagiert nur noch träge

Dauert es ungewöhnliche lange, bis Ihre Dateien und Apps geladen werden? Fährt Ihr Computer nicht mehr so schnell wie früher hoch und läuft er langsamer, sobald er gestartet wurde? Dann kann es sein, dass sich ein Virus in Ihr Betriebssystem eingeschlichen hat.

2. Unzählige Pop-ups und Spam-Meldungen

In großer Zahl auftretende und seltsame Pop-up-Fenster sind Warnsignale. Möglicherweise werden Sie in einer Fake-Virenwarnung aufgefordert, eine andere Websites zu besuchen. Dort sollen Sie dann ein vermeintliches Antivirus-Programm oder eine anderweitig dubiose Software herunterladen, über die dann eine Malware installiert und damit Ihr Computer infiziert wird.

Schädliche Pop-ups und Spam können auch heimlich Spyware installieren, die dann Ihren Browser kapern oder, ohne dass Sie es merken, Ihre Passwörter und andere persönliche Daten abgreifen kann.

3. Sie werden aus dem Computer ausgesperrt

Falls Ihnen der Zugriff auf Einstellungen und Dateien verwehrt bleibt – oder Sie sich nicht ein- oder ausloggen können – dann könnte Malware der Grund dafür sein.

4. Änderungen an Ihrer Startseite

Ändert sich plötzlich ohne ersichtlichen Grund Ihre Startseite, ohne dass Sie die Änderung rückgängig machen können? In diesem Fall haben Sie möglicherweise einen Virus, der die Startseiten-Einstellungen manipuliert und Fehlermeldungen, Browser-Fehler und Shortcut-Dateien erzeugt.

5. Unbekannte Programme werden auf dem Computer gestartet

Ein Virus kann weitreichende Probleme verursachen: Er könnte zum Beispiel ohne Ihre Erlaubnis neue Symbole oder Symbolleisten erstellen – und das ist möglicherweise nur die Spitze des Eisbergs. Wenn beim Einschalten unbekannte Programme gestartet werden oder ein anderes, unbekanntes Gerät mit Ihrem PC verbunden ist, dann ist eine Virusinfektion wahrscheinlich.

6. Massen-E-Mails werden über Ihr E-Mail-Konto versendet

Haben Sie jemals eine seltsame E-Mail von einem Freund erhalten, die Sie vermuten ließ, dass dessen E-Mail-Konto gehackt wurde? Falls Ihr E-Mail-Postausgang Nachrichten enthält, die Sie gar nicht verschickt haben, in Ihren Social-Media-Konten Posts auftauchen, die nicht von Ihnen stammen, oder Sie sich nicht bei Ihren E-Mail- oder Social-Media-Konten einloggen können, dann ist Ihr Computer möglicherweise infiziert.

7. Ihre Sicherheitssoftware wurde deaktiviert

Wenn Ihr Antivirus-Programm oder Ihre Sicherheitssoftware nicht mehr funktioniert, obwohl Sie nichts deaktiviert haben, hat unter Umständen eine Malware die Kontrolle über das Gerät übernommen.

8. Ihr Akku hält nicht lange

Ein entleerter Akku ist ein weiteres Anzeichen dafür, dass Ihr Gerät mit einem Virus infiziert sein könnte, der sich jetzt vervielfältigt. Während er sich ausbreitet, verbraucht er Ressourcen, sodass Ihr Computer mehr Ressorcen verbraucht, was wiederum die Akkulaufzeit verkürzt.

9. Häufige Abstürze

Stürzt Ihr Computer ohne ersichtlichen Grund ab? Friert Ihr Bildschirm ein, sodass Sie auf einen Bluescreen – den berüchtigten "blauen Bildschirm des Todes – starren? Dies könnten Anzeichen dafür sein, dass sich Ihr Gerät einen Virus eingefangen hat.

So können Sie Viren aufspüren und entfernen

Es ist zwar möglich, einen Mac oder PC von einem Virus zu befreien, wenn sich dieser jedoch bereits tief im System eingenistet hat, bedarf es dazu möglicherweise fachkundiger Hilfe.

Einfacher ist es, eine zuverlässige Antivirus-Software zu installieren, die Ihren Computer auf Bedrohungen scannen kann, um Schadprogramme und -dateien zu identifizieren und zu entfernen.

Hier ist ein grundlegender Plan zum Aufspüren und Entfernen von Computerviren.

- Laden Sie ein Antivirus- oder Anti-Malware-Tool herunter.

- Trennen Sie die Verbindung zum Internet und wechseln Sie in den abgesicherten Modus.

- Öffnen Sie den Task-Manager (bzw. die Aktivitätsanzeige), um den Rechner auf Schadanwendungen zu überprüfen.

- Starten Sie Ihre Antivirus-App und scannen Sie den PC auf Viren oder andere Schadsoftware. Falls Malware gefunden wird, sollte sie isoliert oder gelöscht werden.

- Leeren Sie den Cache und aktualisieren Sie Betriebssystem, Browser und sonstige Software, um die neuesten Sicherheits-Patches zu installieren.

So verbessern Sie den Schutz Ihres Computers vor Viren

Sobald Sie Ihre Software aktualisiert und Ihre Geräte abgesichert haben, können Sie Ihren Schutz durch einige einfache und praktische Schritte stärken:

- Setzen Sie die Passwörter sämtlicher Konten zurück: Legen Sie sichere Passwörter fest, die aus Groß- und Kleinbuchstaben sowie Zahlen und Sonderzeichen bestehen.

- Blockieren Sie Pop-ups: Installieren Sie einen Werbeblocker und klicken Sie niemals auf willkürlich auftauchende Pop-ups, die auf dem Bildschirm erscheinen.

- Verwenden Sie einen sicheren Browser: Laden Sie einen privaten Browser wie Norton Private Browser herunter, um besser gesichert ins Netz zu gehen.

- Klicken Sie auf nicht auf verdächtige Links und Anhänge: Klicken Sie grundsätzlich nicht auf Elemente, die Ihnen verdächtig erscheinen, sei es auf einer unbekannten Website oder in einer E-Mail.

- Laden Sie keine dubiosen Inhalte herunter: Überprüfen Sie die Sicherheit einer Website mit Sicheres Web, bevor Sie etwas herunterladen.

- Verwenden Sie ein VPN: Ein virtuelles privates Netzwerk (VPN) trägt dazu bei, die Verbindung sicher und privat zu halten, insbesondere in einem öffentlichen WLAN.

- Installieren Sie Updates regelmäßig: Richten Sie automatische Software-Updates ein, um Betriebssystem und sonstige Software auf dem neuesten Stand zu halten.

Unterm Strich: Sie sollten Cyberkriminellen den Zugriff auf Ihren Computer möglichst schwer machen. Achten Sie auf alles, was auf Ihrem Computer vor sich geht und seien Sie auf der Hut, wenn Sie online gehen. Stellen Sie abschließend sicher, dass Antivirus-Software und Betriebssystem immer auf dem neuesten Stand sind.

Das ist vergleichbar mit dem Tragen einer Maske oder das Händewaschen während der Erkältungs- und Grippesaison. Viren mögen gerade die Runde machen, aber mit ein paar simplen Vorkehrungen können Sie Ihr System effektiv absichern und so die Infektionsgefahr verringern.

Schützen Sie Ihren Computer mit Norton 360 Deluxe vor Viren

Selbst wenn Sie peinlichst darauf achten, welche Websites Sie besuchen und auf welche Links Sie klicken, besteht immer die Möglichkeit einer Malware-Infektion. Norton 360 Deluxe bietet eine leistungsstarke zusätzliche Schutzschicht, die Ihnen hilft, Viren und Malware von Ihrem Computer fernzuhalten.

Zusätzlich zu einem hochgradig effektiven Schutz vor Malware und Viren enthält Norton 360 Deluxe auch ein integriertes VPN, mit dem Sie Ihre Internetverbindung unter Verschluss halten und die Daten, die Sie versenden und empfangen, absichern können.

Häufig gestellte Fragen: So erkennen Sie, ob Ihr Computer einen Virus hat

Welche Art von Schäden können Computerviren verursachen?

Es gibt viele verschiedene Arten von Viren, die Rechner und Betriebssysteme auf unterschiedliche Weise beeinträchtigen. Computerviren verbreiten sich über Netzwerke und vernetzte Geräte. Sie können Computer zum Absturz bringen, Systeme stören, persönliche Daten stehlen und verschiedene andere Probleme verursachen.

Welche verschiedenen Arten von Computerviren gibt es?

Computerviren sind eine Art Malware. Sie verbreiten sich durch Replikation. Dabei infizieren sie Dateien, Computer und Netzwerke. Häufig vorkommende Arten von Computerviren sind Makroviren, Browser-Hijacker, polymorphe Viren, residente Viren und Bootviren.

Kann man einen befallenen Computer wieder betriebsfähig machen?

Ja, man kann einen Virus von einem Computer entfernen. Der erste Schritt besteht darin, die Internetverbindung zu trennen und einen Malware-Scan durchzuführen, um das Problem zu identifizieren. Seine Beseitigung kann knifflig sein, aber wenn alles andere fehlschlägt, hilft es oft, das System auf die Werkseinstellungen zurückzusetzen.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.