Was ist ein VPN? Funktionsweise und Vorteile

Ein VPN ist ein Dienst, der eine sichere, verschlüsselte Verbindung für Ihren Internetverkehr herstellt, Ihre Online-Aktivitäten verbirgt und Ihre Privatsphäre schützt. Die besten VPNs zeichnen sich durch eine Null-Protokollierungs-Richtlinie, hochgradig sichere Verschlüsselung und eine Vielzahl von Servern in aller Welt aus: All das hilft Ihnen, im Netz anonym zu bleiben.

- Was bedeutet VPN?

- Wie funktioniert ein VPN?

- Was macht ein VPN? Welche Vorteile bietet die Nutzung?

- Wer benötigt eine VPN-Verbindung – und warum? Was sind die Vorteile?

- 4 Arten von VPNs und wofür sie eingesetzt werden

- Auswahl einer VPN-Lösung

- Schützen Sie Ihre digitale Privatsphäre mit einem VPN

- Häufig gestellte Fragen zu VPNs

Haben Sie bei Online-Bestellungen oder Ladenkäufen jemals Ihr Bankkonto aufgerufen oder Ihre Kreditkartennummer eingegeben? Wenn Sie dies getan haben, ohne mit einem virtuellen privaten Netzwerk (VPN) verbunden zu sein, könnte es sein, dass Sie Ihre privaten Informationen und Surfgewohnheiten Cyberkriminellen oder anderen Schnüfflern, die sich getarnt im selben Netzwerk aufhalten, preisgegeben haben.

In diesem Artikel erfahren Sie mehr über die Bedeutung von VPNs und erhalten eine Erklärung zu ihrer Funktionsweise sowie Tipps, wie Sie unterwegs sicher surfen können und wie verschiedene VPN-Typen zum Schutz Ihrer Online-Sitzungen beitragen.

Was bedeutet VPN?

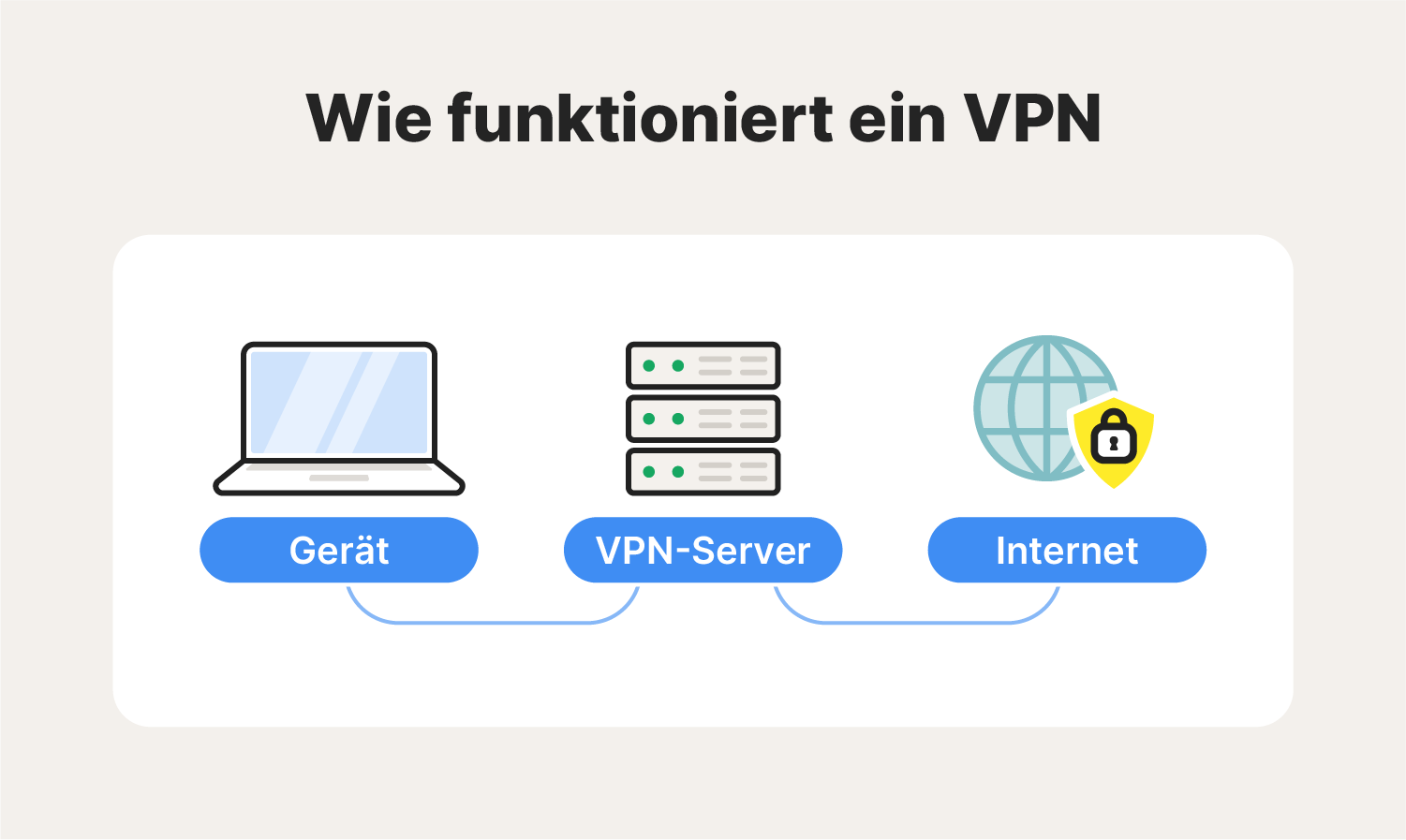

VPN steht für "virtuelles privates Netzwerk" – aber was bedeutet das? Es handelt sich um eine Technologie, die Ihre Daten im Internet verschlüsselt und unleserlich macht, sodass Fremde im selben Netzwerk sie nicht auslesen können. Ein VPN errichtet einen sicheren Tunnel zwischen Ihrem Gerät und dem Internet, um die Daten während der Übertragung zu schützen. Durch diesen sicheren Tunnel verbirgt ein VPN Ihre IP-Adresse, Ihre Online-Aktivitäten (einschließlich der Links, die Sie anklicken, und der Dateien, die Sie herunterladen) und verschleiert Ihren Standort, sodass Sie von überall auf Ihre bevorzugten Inhalte zugreifen können.

Die Bedeutung von VPN ergibt sich aus den folgenden Eigenschaften:

- Virtuell: Ein VPN funktioniert nicht über Kabel, sondern über digitale Übertragungswege.

- Privat: Ein VPN stärkt die Online-Privatsphäre, da es Daten und Surfaktivitäten vor neugierigen Blicken schützt.

- Netzwerk: Ein VPN stellt eine dauerhafte Verbindung zwischen einem Gerät und einem VPN-Server her.

Wie funktioniert ein VPN?

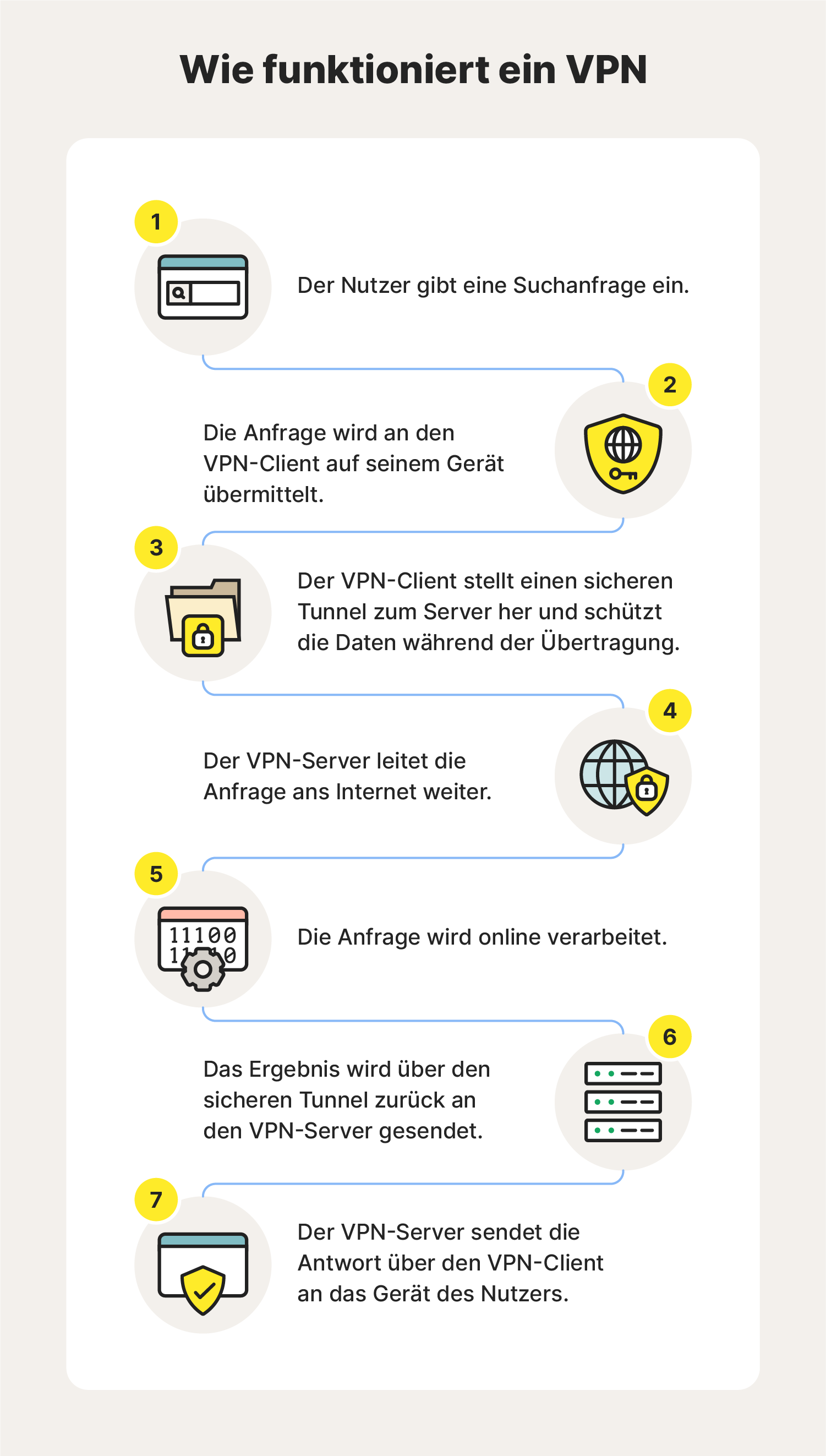

VPNs verschlüsseln die Verbindung zwischen Ihrem Gerät und dem Netzwerk, was dazu beiträgt, Ihre Online-Privatsphäre und -Sicherheit im Internet zu erhöhen. Wenn Sie sich mit dem VPN verbinden und zu surfen beginnen, geschieht Folgendes:

- Sie geben eine Suchanfrage ein, besuchen eine Website usw.

- Die Anfrage wird an den VPN-Client auf seinem Gerät übermittelt.

- Der VPN-Client stellt einen sicheren Tunnel zum Server her und verschlüsselt die Daten während der Übertragung.

- Der VPN-Server leitet die Anfrage ans Internet weiter.

- Die Anfrage wird online verarbeitet.

- Das Ergebnis wird über den sicheren Tunnel zurück an den VPN-Server gesendet.

- Der VPN-Server sendet über den VPN-Client eine Antwort an Ihr Gerät.

Was macht ein VPN? Welche Vorteile bietet die Nutzung?

Die Verschlüsselungsfunktionen eines VPNs helfen Ihnen, anonym zu surfen, Inhalte frei zu nutzen, Daten während der Übertragung abzusichern, Websites daran zu hindern, Sie zu verfolgen, und Ihre privaten Informationen zu schützen. Hier sind weitere Details zu diesen VPN-Vorteilen:

- Anonymes Surfen: Ein VPN ohne Logfiles kann Ihnen helfen, Ihre IP-Adresse vor Websites, Cyberkriminellen, Behörden und sogar Ihrem Internet Service Provider zu verbergen.

- Freier Zugriff auf Inhalte: VPNs sind nützliche Werkzeuge für Journalisten und Reisende. Damit können Sie auf Inhalte zugreifen, die sonst möglicherweise an Ihrem Standort nicht verfügbar sind.

- Datenschutz: VPNs verschlüsseln Ihren Internetverkehr, wodurch Sie beim Zugriff auf Finanzkonten, private Daten und andere vertrauliche Informationen im Netz besser abgesichert sind und nicht von anderen ausspioniert werden können.

- Weniger Online-Tracking: Werbetreibende tracken einen Großteil Ihrer Online-Aktivitäten mithilfe von Computer-Cookies. VPNs verschleiern Ihre IP-Adresse, sodass Ihre Aktivitäten nicht so leicht verfolgt und überwacht werden können.

- Schutz im öffentlichen WLAN: Ungesicherte öffentliche WLAN-Netzwerke sind berüchtigt dafür, dass Hacker darüber Informationen stehlen. Ein VPN kann dies verhindern, da es Ihre Internetaktivitäten verbirgt, sodass Cyberkriminelle nicht sehen können, was Sie online tun.

Wer benötigt eine VPN-Verbindung – und warum? Was sind die Vorteile?

Eine VPN-Verbindung kann beim Surfen im Internet eine zusätzliche Schutzschicht für mehr Online-Privatsphäre, Sicherheit bei der Datenübertragung und Anonymität bieten. Durch die Verschleierung der IP-Adressen und die Verschlüsselung der Daten beim Transfer sind VPNs nützliche Tools für Online-Banking, Journalismus, Aktivismus, Inhaltsabruf während Reisen, Abstecher ins Darknet und mehr.

Hier sehen Sie, welche Personengruppen aus welchen Gründen VPNs nutzen:

- Privatpersonen: Die Verwendung eines VPNs trägt zum Schutz der Online-Privatsphäre bei und verbirgt Internetaktivitäten. Dies ist besonders hilfreich bei der Nutzung öffentlicher WLAN-Netzwerke, da man so sicherstellen kann, dass Daten während der Übertragung verschlüsselt werden.

- Unternehmen: Die Verwendung eines VPNs bietet den Mitarbeitern von Unternehmen sicheren Remote-Zugriff, sodass die Unternehmensdaten stets geschützt bleiben.

- Journalisten, Aktivisten und Whistleblower: Die Verwendung eines VPNs hilft, Anonymität zu gewährleisten, wenn Sie online auf vertrauliche Informationen zugreifen und diese mit anderen teilen.

- Reisende: Ein VPN ermöglicht eine sichere Verbindung beim Zugriff auf Inhalte, wenn man unterwegs ist, und schützt den Webverkehr im öffentlichen WLAN.

- Studenten: Ein VPN kann Studierenden den Zugriff auf akademische Ressourcen erleichtern.

- Gaming-Fans: Die Verwendung eines VPNs gewährt Videospielern Zugriff auf globale Gaming-Server und verringert die Wahrscheinlichkeit einer Spielunterbrechung durch eine DDoS-Attacke oder einen anderen Hackerangriff.

Menschen in Ländern auf der ganzen Welt können mithilfe eines VPNs freier auf Inhalte und Social-Media-Plattformen zugreifen. Darüber hinaus ist die Nutzung eines VPNs generell von Vorteil, wenn man die Privatsphäre an öffentlichen Hotspots oder im Flugzeug-WLAN stärken, Games spielen, im Darknet surfen, per Remote-Zugriff arbeiten, vertrauliche Informationen online austauschen oder versuchen möchte, staatliche Überwachung zu umgehen.

4 Arten von VPNs und wofür sie eingesetzt werden

Es gibt mehrere Arten von virtuellen privaten Netzwerken – alle mit unterschiedlichen Stärken und Schwächen. Einige eignen sich gut, um unterwegs in Verbindung zu bleiben, und andere ermöglichen es Mitarbeitern im Homeoffice, sicher auf die internen Ressourcen eines Unternehmens zuzugreifen. Und das ist erst der Anfang.

Hier erfahren Sie mehr über die besten VPNs, ihre Architektur und Protokolle sowie mögliche Verwendungszwecke.

VPN-Typ |

VPN für Privatanwender |

Remote-Access-VPN |

Site-to-Site-VPN |

SSL-VPN |

|---|---|---|---|---|

Protokoll(e) |

OpenVPN, WireGuard, L2TP/IPsec, PPTP und SSTP |

SSL/TLS |

IPsec |

SSL/TLS |

Architektur |

Client-Server |

Client-Server |

Gateway-to-Gateway oder Router-to-Router |

Webbasiert |

Anwendungsfall |

Verschlüsselung des Internetverkehrs und Maskierung von IP-Adressen |

Schutz der Kommunikation zwischen verschiedenen Niederlassungen |

Schutz des Zugriffs auf ein internes Firmennetzwerk |

Schutz des Zugriffs auf webbasierte Anwendungen und Browser |

VPN für Privatanwender

Mit diesem VPN-Typ können Privatanwender im Alltag ihre Internetverbindung zu Hause und unterwegs absichern. Gemeint sind die traditionellen VPNs, mit denen Sie wahrscheinlich bereits vertraut sind: Sie maskieren Ihre IP-Adresse und verschlüsseln Daten, die Sie online senden und empfangen, um Sie vor Cyberspionage zu schützen.

- Protokolltyp(en): OpenVPN, WireGuard, L2TP (Layer2 Tunneling Protocol), PPTP (Point-to-Point Tunneling Protocol) und SSTP (Secure Socket Tunneling Protocol)

- Architektur: Client-Server

- Verwendungszwecke: Privatsphäre für Privatanwender, Verschlüsselung des Internetverkehrs und Maskierung der IP-Adresse

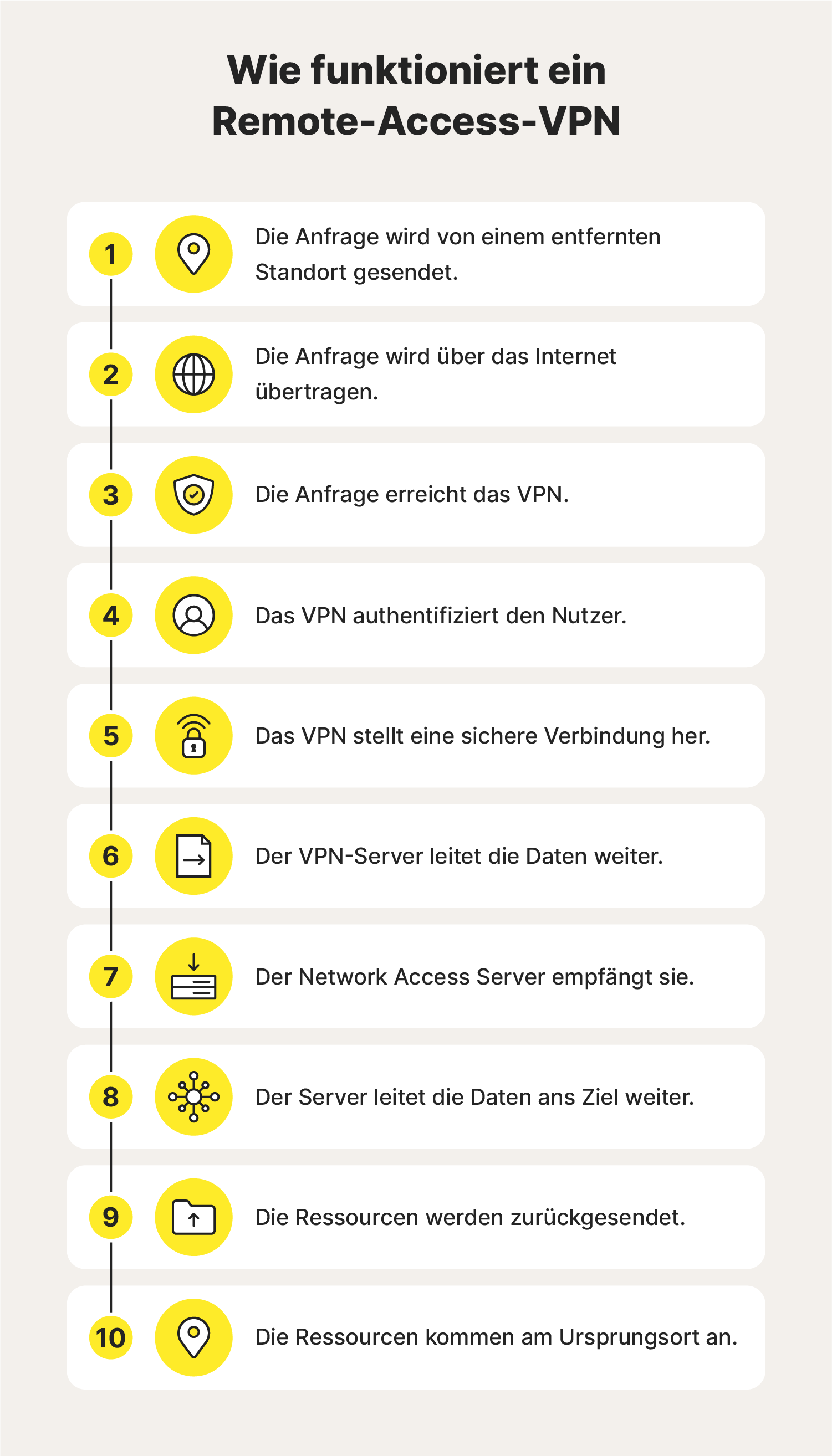

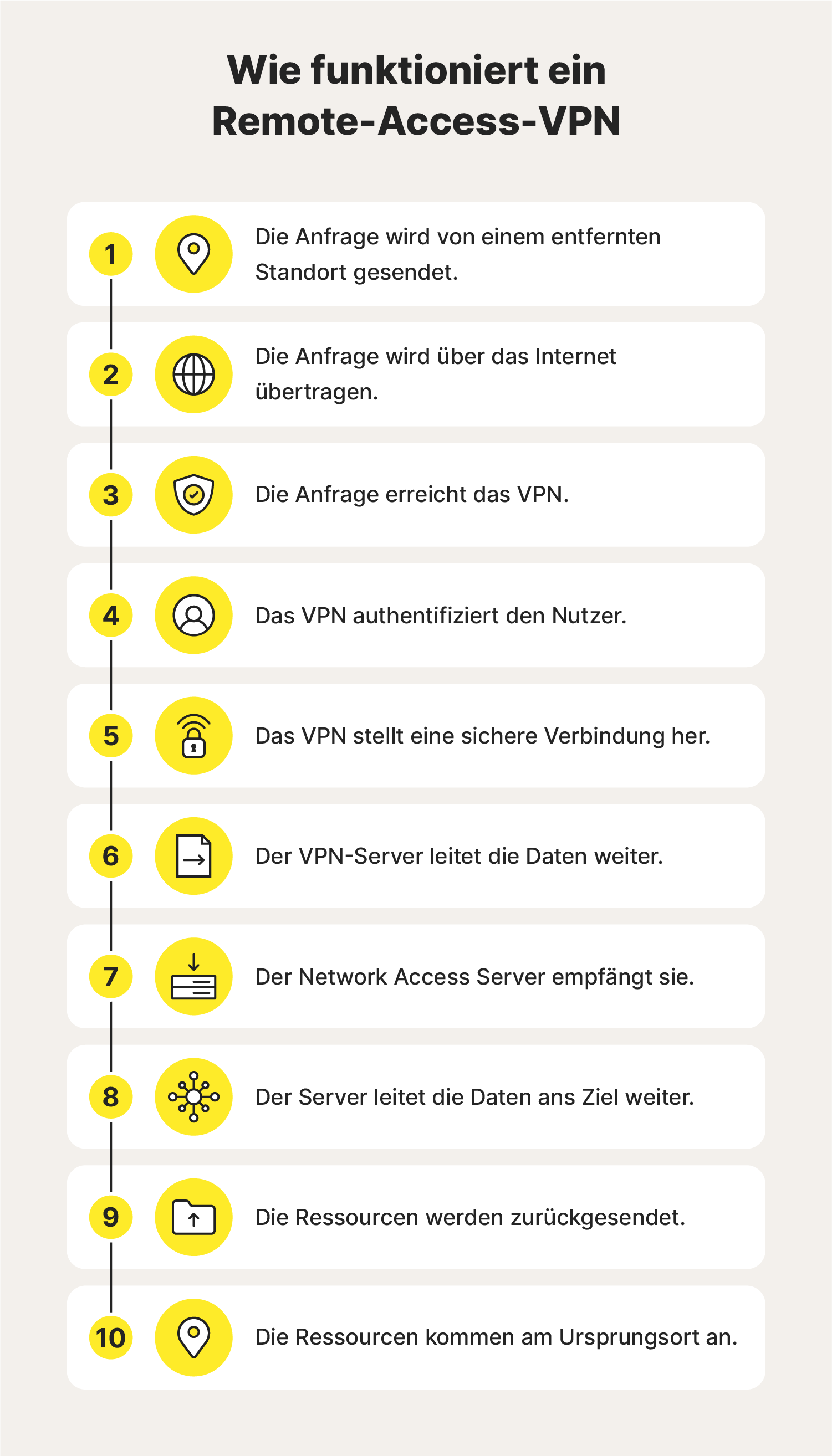

Remote-Access-VPN

Remote-Access-VPNs ermöglichen Benutzern die Verbindung zu privaten Netzwerken aus verschiedenen Ländern weltweit. Das macht sie besonders wertvoll für Hybrid- und Homeoffice-Mitarbeiter. Mit dieser Art von VPN kann man aus der Ferne sicher auf private Ressourcen, Dateien, Anwendungen, Daten und mehr zugreifen.

- Protokolltyp(en): SSL/TLS (Secure Sockets Layer Transport Layer Security)

- Architektur: Client-Server

- Verwendungszwecke: Sichere Kommunikation zwischen verschiedenen Netzwerken und Vernetzung mehrerer Niederlassungen

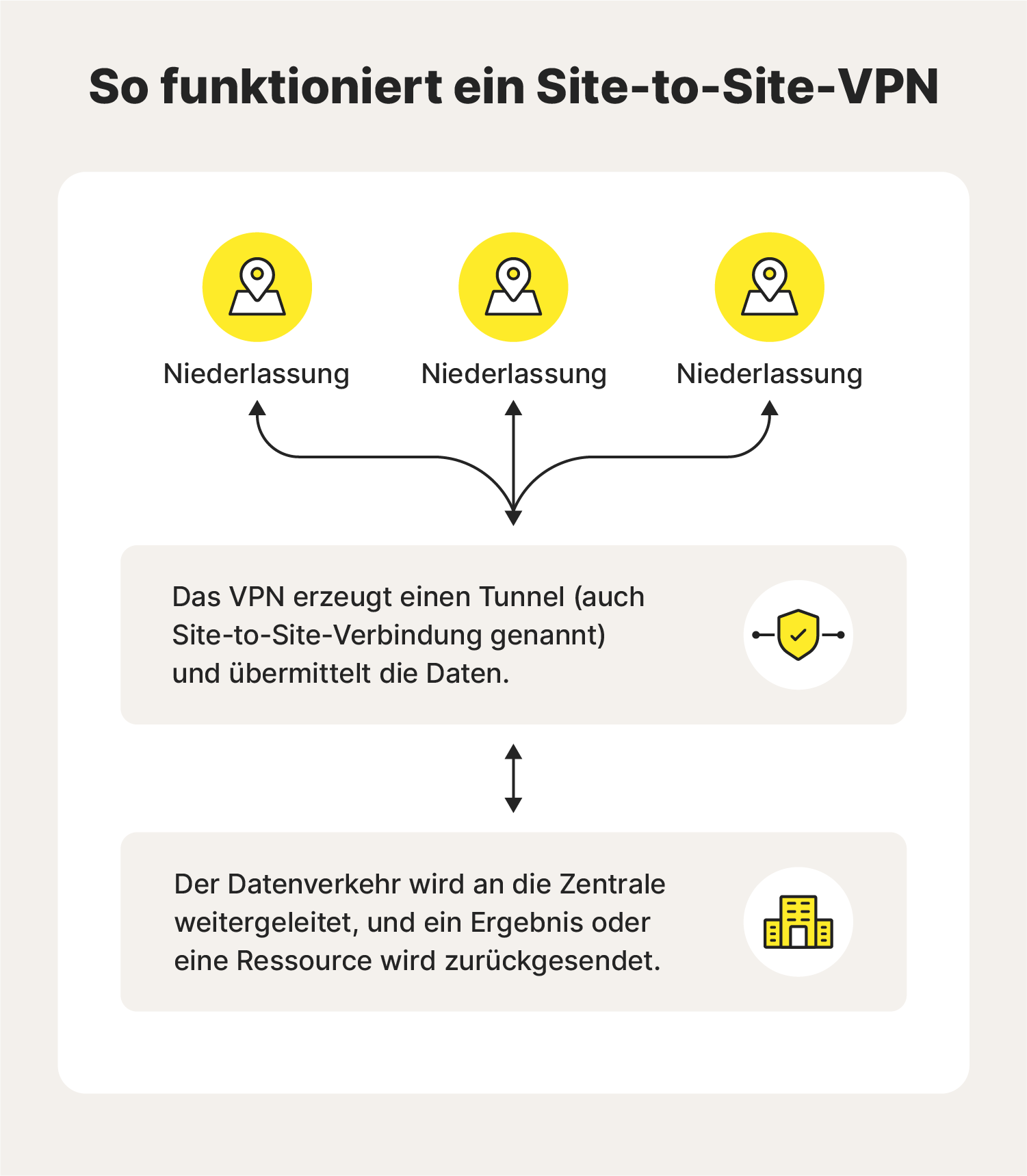

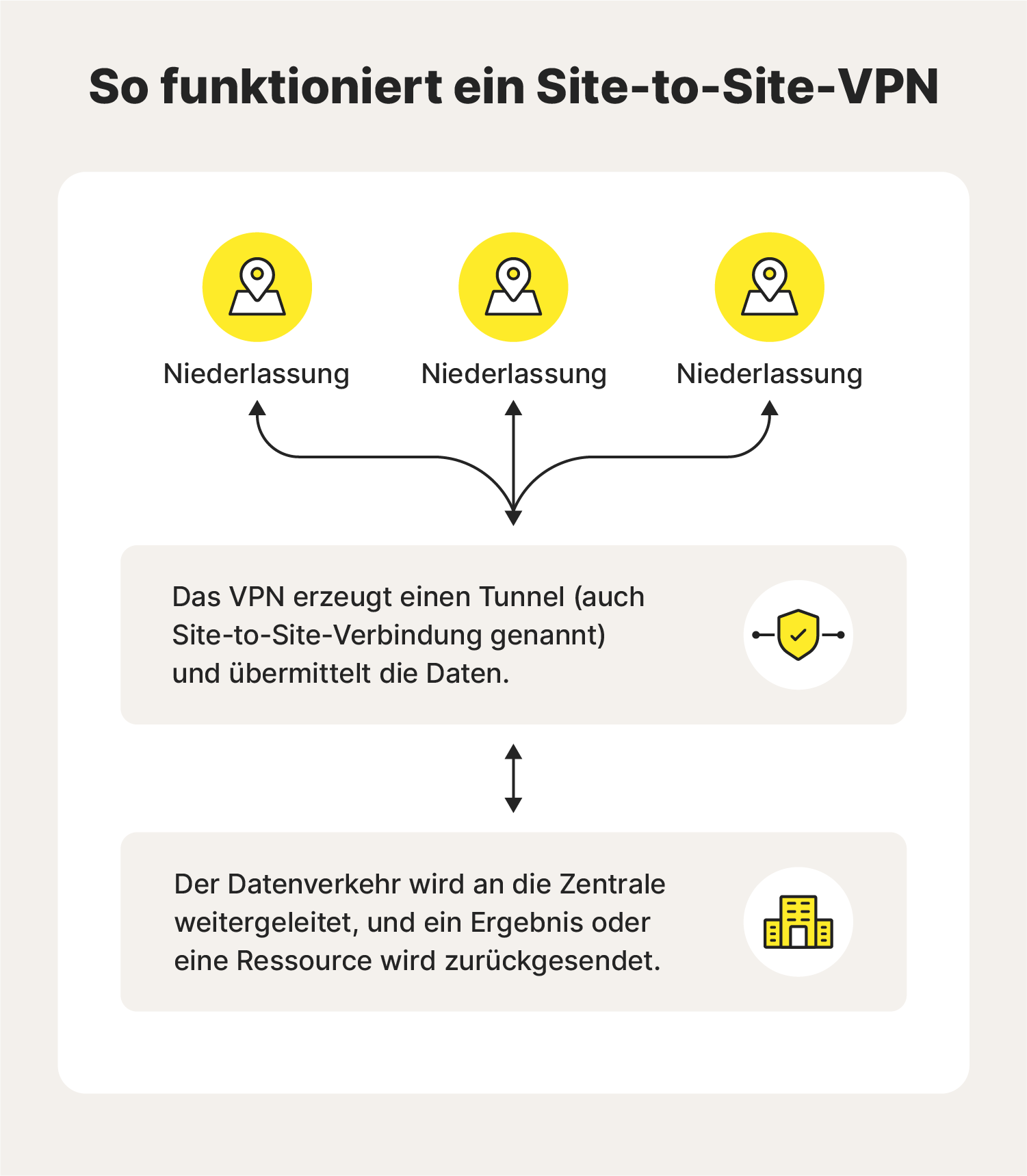

Site-to-Site-VPN

Site-to-Site-VPNs ermöglichen es Mitarbeitern, sicher mit Personen in Unternehmensbereichen in anderen Regionen zu kommunizieren und zusammenzuarbeiten. Dies ist eine gängige Methode für Unternehmen, im Zuge der Expansion und der Akquise neuer Firmenstandorte ein einheitliches und privates Netzwerk aufrechtzuerhalten.

- Protokolltyp(en): IPsec (Internet Protocol Security)

- Architektur: Gateway-to-Gateway oder Router-to-Router

- Verwendungszwecke: Absicherung des Zugriffs auf das interne Netzwerk eines Unternehmens für Remote-Arbeitskräfte und -Benutzer

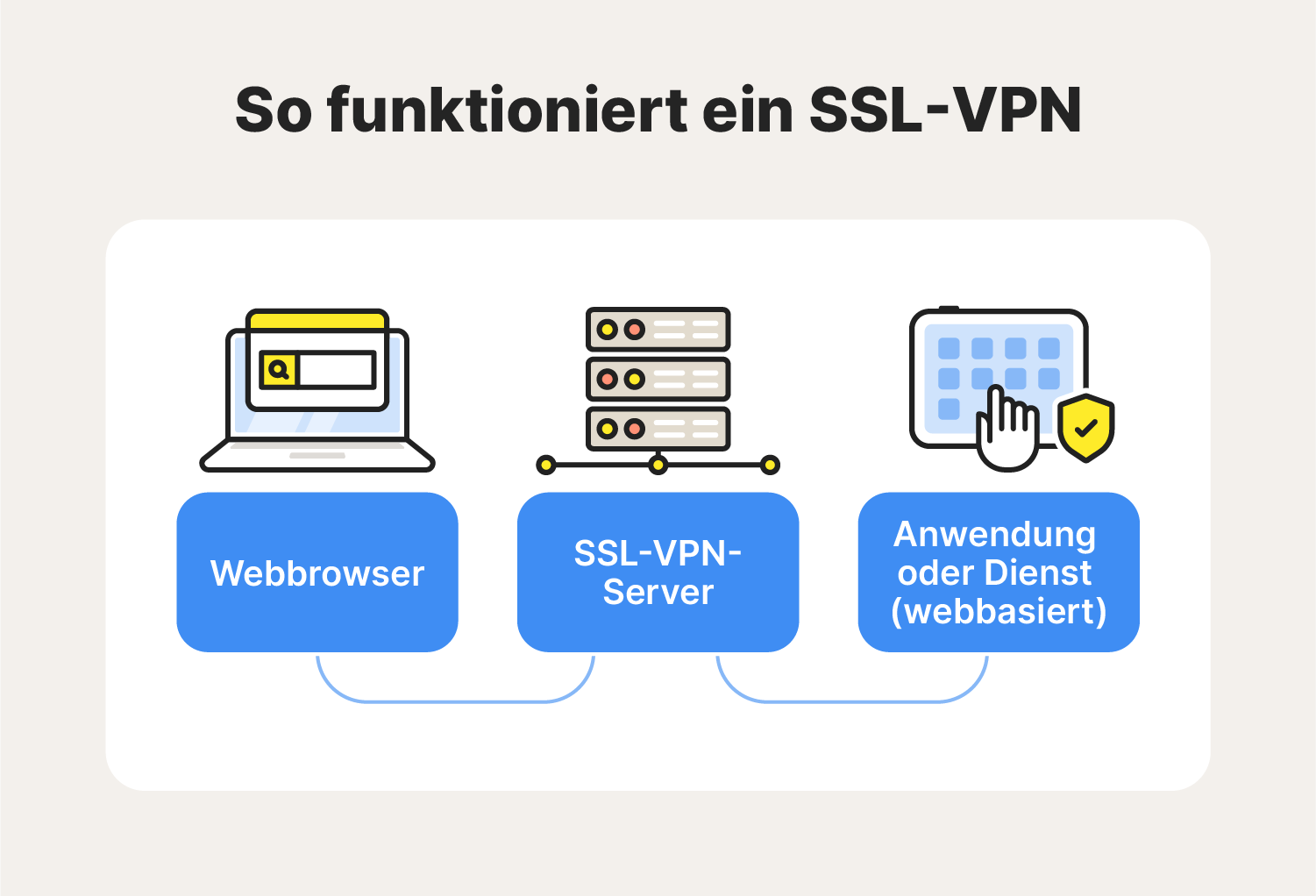

SSL-VPN

Ein SSL-VPN (Secure Sockets Layer VPN) ermöglicht den sicheren Zugriff auf webbasierte Anwendungen wie File-Sharing-Dienste und interne Verzeichnisse. Nutzer können damit letztlich ihre Kalender, E-Mails und Dokumente vor neugierigen Blicken schützen.

- Protokolltyp(en): SSL/TLS (Secure Sockets Layer Transport Layer Security)

- Architektur: Webbasiert

- Verwendungszwecke: Freigabe des Zugriffs auf webbasierte Anwendungen und Browser

Auswahl einer VPN-Lösung

Für welches VPN Sie sich entscheiden sollten, hängt von Ihren individuellen Anforderungen (oder den Anforderungen Ihres Unternehmens) in Bezug auf die Privatsphäre ab. Entscheidende Faktoren sind etwa Serverstandorte, Protokollierungsrichtlinien des Anbieters, Abonnementkosten, Architektur, Protokolle und Notausschalterfunktionen. Hier ein genauerer Blick auf die Faktoren, die Sie bei der Suche nach einem VPN berücksichtigen sollten:

- Architektur: Welche VPN-Netzwerkstruktur Sie wählen sollten, hängt davon ab, ob Sie das VPN für private oder geschäftliche Zwecke bzw. Inhaltszugriffe nutzen möchten.

- Server: Berücksichtigen Sie die Anzahl und Standorte der VPN-Server, da dies die Verbindungsgeschwindigkeit, die Leistung und den freien Zugriff auf Inhalte beeinflussen kann.

- Protokollierungsrichtlinie: Halten Sie nach einem VPN-Dienst mit Null-Protokollierungs-Richtlinie Ausschau, um sicherzustellen, dass Ihr Anbieter Ihre Aktivitätsdaten nicht speichert. So können Sie ausschließen, dass vertrauliche Informationen missbräuchlich verwendet oder gefährdet werden.

- Kosten: Berücksichtigen Sie alle Kosten, die mit dem VPN verbunden sind, und lesen Sie Bewertungen, um einen Dienst mit optimalem Preis-Leistungs-Verhältnis zu finden.

- Protokoll: Wählen Sie ein VPN, das die für Ihre Anforderungen erforderlichen Regeln und Verfahren zur Datenverschlüsselung befolgt, ohne Abstriche bei der Gerätekompatibilität oder den Sicherheitsfunktionen zu machen.

- Notausschalter: Entscheiden Sie sich für eine VPN-Lösung mit einem Notausschalter, um potenzielle Datenlecks zu vermeiden und kontinuierlichem Schutz zu gewährleisten.

Schützen Sie Ihre digitale Privatsphäre mit einem VPN

Mit Norton VPN können Sie Ihre Online-Privatsphäre stärken, Ihren Standort verbergen und auf Ihre Lieblingsinhalte zugreifen. Außerdem verfügt Norton VPN über eine Null-Protokollierungs-Richtlinie: Das heißt, wir verfolgen oder speichern Ihre Online-Aktivitäten nicht. Genießen Sie standortunabhängigen Zugriff und anonymes Surfen. Jetzt herunterladen!

Häufig gestellte Fragen zu VPNs

Jetzt wissen Sie also, was ein VPN ist. Haben Sie noch weitere Fragen? Hier erfahren Sie, was Sie wissen müssen.

Wovor schützt ein VPN?

Ein VPN kann vor Spionage im öffentlichen WLAN, Identitätsdiebstahl, staatlicher Überwachung, Kontoübernahmen und unberechtigtem Zugriff auf sensible Konten schützen.

Bleibt man durch ein VPN anonym?

VPNs stärken Ihre Anonymität, aber sie verwischen Ihre Spuren im Netz nicht zu 100 %. Zunächst einmal vorweg: Ihr Internet Service Provider kann Ihre Aktivitäten nicht sehen, wenn Sie ein VPN verwenden, aber die IP-Adresse des VPNs ist für ihn einsehbar. Und wenn es zu einem DNS-Leck kommt (Sicherheitslücken, die auftreten, wenn Ihre DNS-Anfrage nicht ausreichend verschleiert ist), können alle Anfragen, die Sie online eingeben, an die Server des Anbieters gesendet werden.

Sollte ich mein VPN ständig aktiviert lassen?

Das ist Ihre Entscheidung. Sie sollten das VPN immer aktivieren, wenn Sie über öffentliches WLAN online gehen. Darüber hinaus liegt es in Ihrem Ermessen, ob Sie das VPN für kontinuierliche Online-Sicherheit stets eingeschaltet lassen möchten. Beachten Sie jedoch, dass die permanente VPN-Nutzung Ihre Internetgeschwindigkeit beeinträchtigen kann.

Wie sieht es mit VPNs für Mobiltelefone aus?

Ein VPN auf einem iPhone oder einem Android-Smartphone ist eine mobile App, die den Internetverkehr verschlüsselt, die IP-Adresse des Geräts verbirgt und durch ein virtuelles privates Netzwerk ein sichereres und privateres Online-Surfen ermöglicht.

Was ist eine VPN-Nummer?

Eine VPN-Nummer ist eine Reihe von Kennzahlen, die die VPN-Tunnel-Verschlüsselung aufrechterhalten und den Datenverkehr anonym umleiten. Üblicherweise bezeichnet der Begriff "VPN-Nummer" eine von drei möglichen Kennungen:

- Die spezifische Server-Identifikationsnummer (ID) der jeweiligen VPN-Verbindung.

- Eine dem Nutzer vom VPN-Anbieter zugewiesene virtuelle Telefonnummer.

- Eine interne IP-Adresse, die einem Mobilgerät zugewiesen wird, wenn per VPN eine Internetverbindung hergestellt wird.

Wie installiere ich ein VPN?

Um ein VPN zu installieren, laden Sie die VPN-Anwendung Ihres Anbieters herunter, starten Sie sie, und loggen Sie sich ein. Anschließend können Sie sich mit dem Server Ihrer Wahl verbinden, um Ihre Internetverbindung abzusichern. Wenn Sie bei dem Vorgang auf Probleme stoßen, überprüfen Sie, ob Ihr VPN ordnungsgemäß funktioniert.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.