So verwenden Sie den Tor-Browser: Wir beleuchten die Risiken und Vorteile

Tor ist ein leistungsstarkes Tool zur Verbesserung Ihrer Online-Anonymität, aber keine vollständige Lösung für mehr Privatsphäre. Erfahren Sie, wie Sie Tor einrichten, was es gut kann (und wo seine Grenzen liegen) und warum die Kombination mit einem vertrauenswürdigen VPN Ihnen einen stärkeren, mehrschichtigen Schutz vor neugierigen Blicken bieten kann.

Sie möchten das Dark Web erkunden und anonymer surfen? Dann brauchen Sie einen spezialisierten Dark-Web-Browser wie Tor, mit dem Sie auf verborgene Bereiche des Internets zugreifen und dabei Ihre Identität schützen können.

Wie funktioniert der Tor-Browser? Indem er Ihren Datenverkehr über mehrere verschlüsselte Server leitet, maskiert er Ihren Standort und erschwert die Nachverfolgung Ihrer Online-Aktivitäten erheblich. Lesen Sie weiter, um zu erfahren, wie Sie ihn einrichten.

So erfolgt die Ersteinrichtung des Tor-Browsers

Wenn Sie neu bei Tor sind, mag die Einrichtung der Browser-Software und die Verbindung zum Netzwerk zunächst etwas einschüchternd wirken, aber es ist eigentlich ganz einfach. Wir führen Sie durch die Schritte unter Windows, macOS, Android und sogar iOS.

Windows

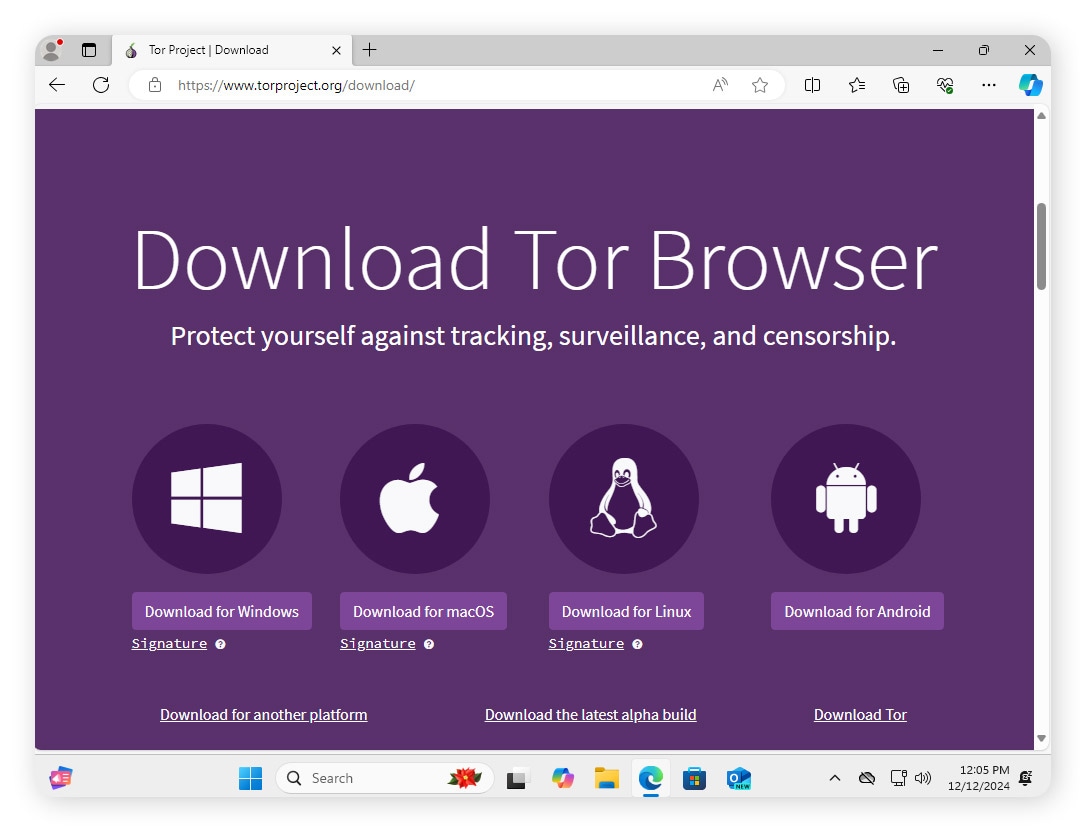

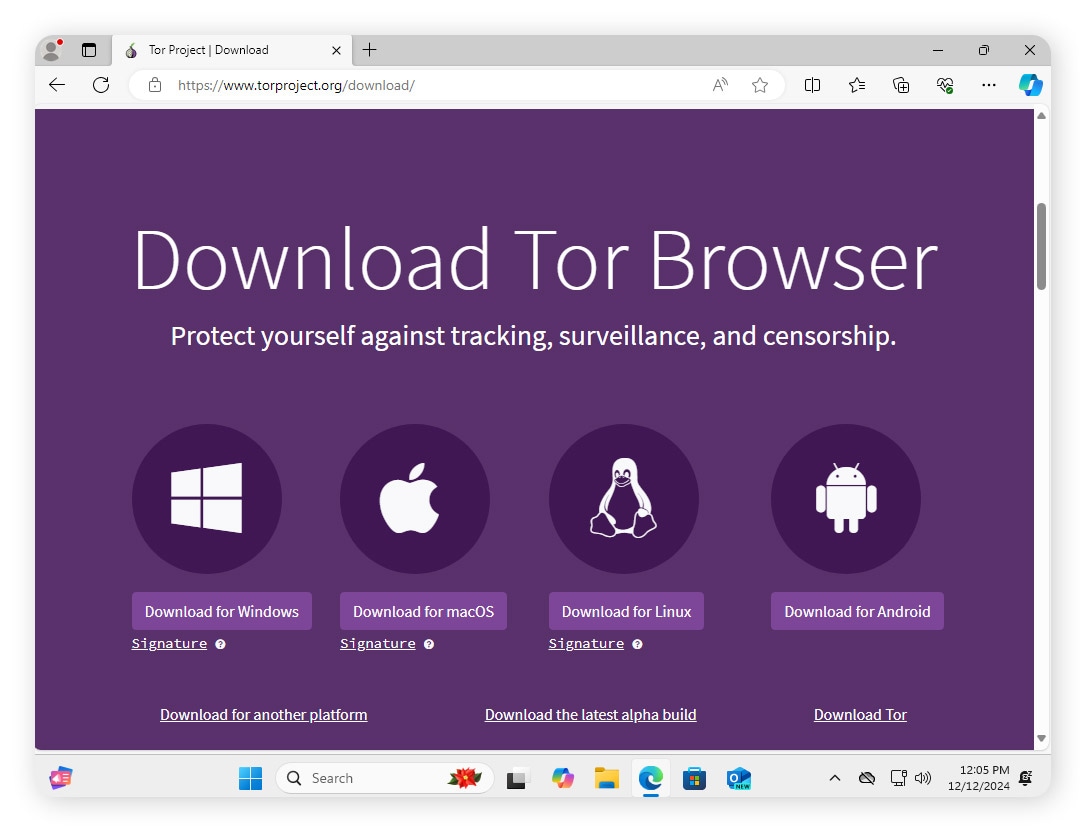

1. Navigieren Sie zur Download-Seite des Tor Project, wählen Sie Download for Windows, und doppelklicken Sie auf die heruntergeladene .exe-Datei, um den Browser zu installieren.

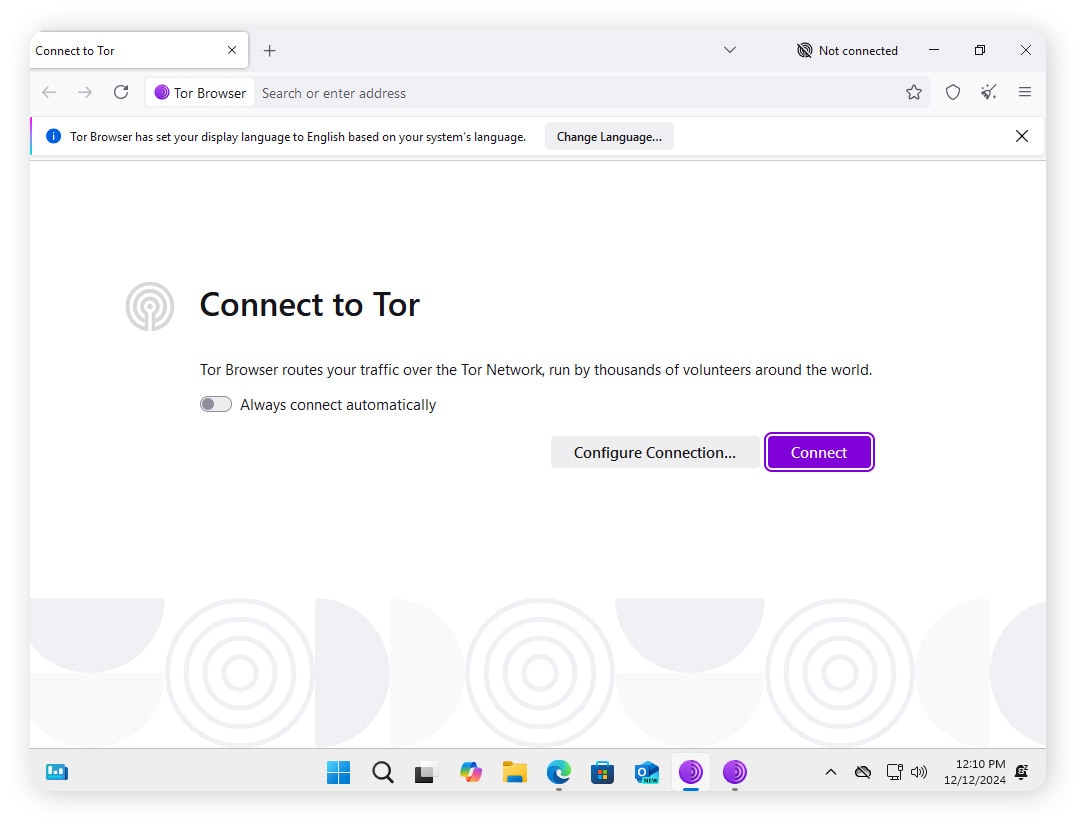

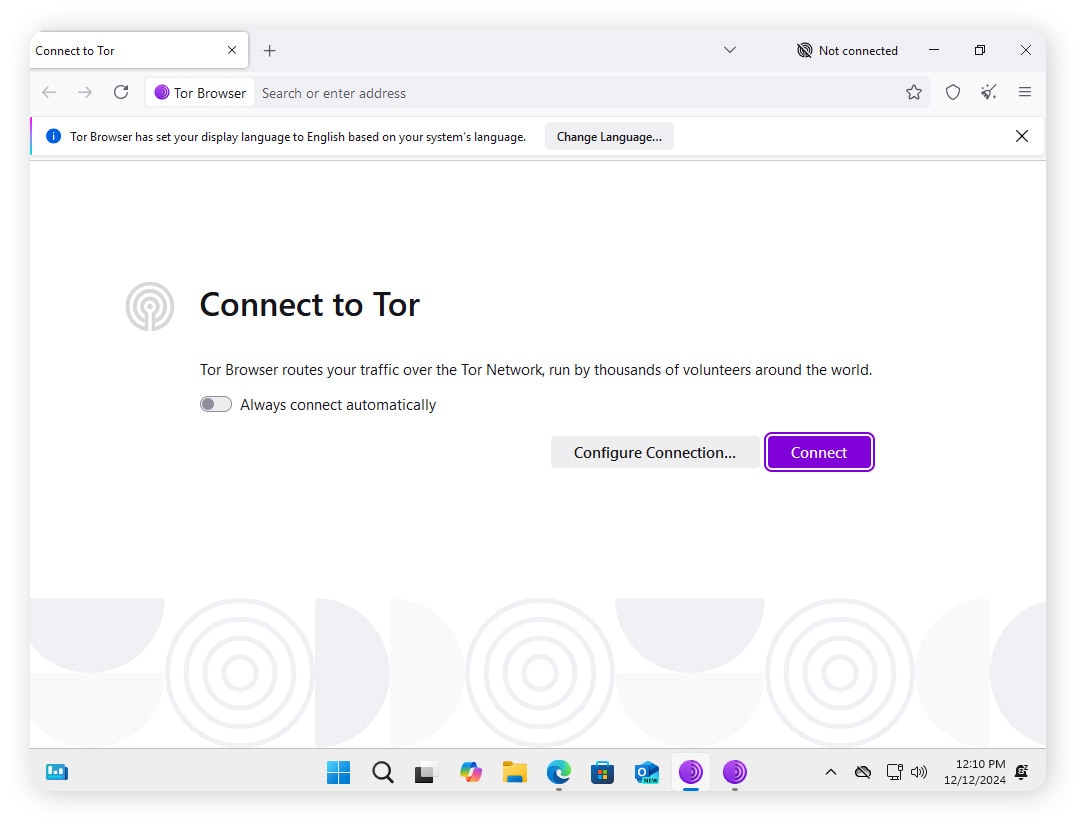

2. Starten Sie den Tor-Browser von Ihrem Desktop oder über das Startmenü, und klicken Sie auf dem Begrüßungsbildschirm auf Verbinden, um eine sichere Verbindung zum Tor-Netzwerk herzustellen.

macOS

- Navigieren Sie zur Download-Seite des Tor Project und wählen Sie Download for macOS.

- Öffnen Sie die .dmg-Installationsdatei, sobald der Download abgeschlossen ist.

- Ziehen Sie die Tor-Browser-App in den Programme-Ordner im Pop-up-Fenster.

- Öffnen Sie den Tor-Browser, und klicken Sie auf Verbinden, um eine Verbindung zum Tor-Netzwerk herzustellen.

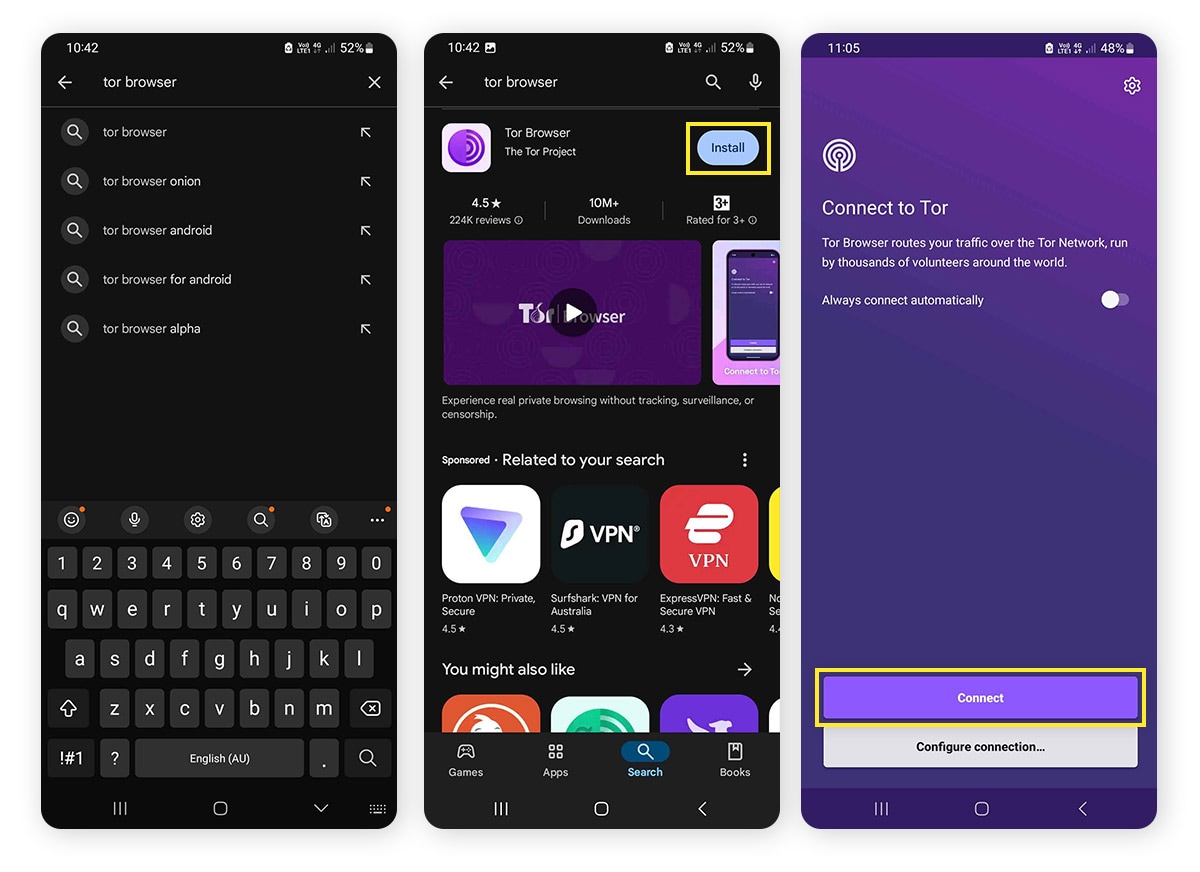

Android

- Suchen Sie im Google Play Store nach Tor Browser, und tippen Sie auf Installieren.

- Öffnen Sie die App nach der Installation, und klicken Sie auf Verbinden, um dem Tor-Netzwerk beizutreten.

iPhone

Aufgrund bestimmter Anforderungen von Apple ist der Tor-Browser für iPhones nicht verfügbar, aber es gibt dennoch Möglichkeiten, dem Tor-Netzwerk auf einem iOS-Gerät beizutreten.

Das Tor Project empfiehlt die Verwendung der Onion Browser-App in Kombination mit einem VPN als beste Methode zur Verbindung mit dem Tor-Netzwerk, obwohl die Datenschutzfunktionen dieser App etwas schwächer gegenüber denen des Tor-Browsers sind. So können Sie den Onion Browser herunterladen und installieren:

- Öffnen Sie den App Store, und suchen Sie nach Onion Browser.

- Tippen Sie auf Laden, und warten Sie, bis die App installiert ist.

- Öffnen Sie die App, und tippen Sie auf Verbinden, um eine Verbindung zum Tor-Netzwerk herzustellen.

Was ist Tor?

Tor, kurz für "The Onion Routing project", ist ein kostenloses Open-Source-Netzwerk, das zum Schutz der Online-Privatsphäre und zur Ermöglichung des Zugriffs auf das Dark Web entwickelt wurde. Es leitet Ihren Internetverkehr über mehrere Server-"Knoten", von denen jeder eine Verschlüsselungsschicht hinzufügt. Dieser Vorgang macht es extrem schwierig für Websites, Internetanbieter oder andere Netzwerkbeobachter, Ihre Aktivitäten nachzuverfolgen oder Ihren Standort zu bestimmen.

Ursprünglich wurde Tor zum Schutz der Online-Kommunikation des US-Geheimdienstes entwickelt. Heute wird es von der Öffentlichkeit für eine Vielzahl von Zwecken genutzt – legalen und illegalen. Dazu gehören die Umgehung staatlicher Zensur, anonymes Whistleblowing, verdeckte Kommunikation und der Zugang zu verbotenen Waren und Dienstleistungen oder deren Handel. Viele Benutzer sind jedoch einfach normale Menschen, die ihre Privatsphäre schätzen und sich aus Prinzip für anonymes Surfen entscheiden.

Doch während Tor Ihren Datenverkehr verschlüsselt, verbirgt es nicht die Tatsache, dass Sie es verwenden. Deshalb gehen versierte Tor-Benutzer einen Schritt weiter und verschlüsseln zunächst alle ihre Internetdaten über ein VPN – eine Konfiguration, die als "Tor über VPN" bekannt ist – und fügen so eine zusätzliche wirksame Schutzschicht hinzu, die sowohl Ihre IP-Adresse als auch die Tor-Nutzung maskiert.

Vorteile

Tor bietet wertvolle Vorteile für eine Vielzahl datenschutzbewusster Benutzer wie Journalisten, Aktivisten, politische Dissidenten, Menschen mit erhöhten Sicherheitsbedenken und alltägliche Personen, die es einfach vorziehen, beim Surfen im Internet anonym zu bleiben.

Hier sind einige der Vorteile der Verwendung von Tor:

- Umgehung von Zensur: Tor kann bei der Umgehung von Zensur durch Regierungen und andere Instanzen helfen, indem es Ihnen ermöglicht, bestimmte Beschränkungen zu umgehen und dabei anonym zu bleiben.

- Verbesserter Datenschutz: Durch die Verwendung mehrschichtiger Verschlüsselung und die Sicherstellung, dass kein einzelner Knoten im Netzwerk sowohl die Quelle als auch das Ziel des Datenverkehrs kennt, sind in Tor Ihre Online-Aktivitäten anonymer.

- Kostenlos und Open Source: Sie können dem Code hinter Tor vertrauen, da er Open Source ist und von jedem eingesehen, überprüft oder erweitert werden kann.

- Schutz vor Tracking: Tor speichert keine Benutzerdaten oder Protokolle und verhindert, dass Websites Benutzer anhand ihrer IP-Adresse verfolgen. Der Tor-Browser schränkt auch das Browser-Fingerprinting ein.

- Zugriff auf versteckte Dienste: Tor ermöglicht seinen Benutzern den Zugriff auf versteckte Dienste im Dark Web. Sowohl der Benutzer als auch der Dienst bleiben beim Zugriff darauf anonym, was den Datenschutz weiter erhöht.

Nachteile

Obwohl Tor starken Datenschutz bietet, hat es auch bemerkenswerte Nachteile, die seine Praxistauglichkeit im Alltag senken können. Außerdem könnten die Dark-Web-Inhalte, zu denen es Zugang gewährt, Benutzer gefährden.

Hier sind einige der Hauptnachteile von Tor:

- Der Computer läuft nur noch langsam: Die mehrschichtige Verschlüsselung und Weiterleitung von Tor verlangsamt die Surfgeschwindigkeit im Vergleich zu Standard-Webverbindungen erheblich.

- Eingeschränkter Website-Zugriff: Viele Websites blockieren Tor-Verkehr aufgrund von Missbrauch durch böswillige Akteure. Ausgangsknoten werden oft auf schwarze Listen gesetzt, was die Funktionalität einschränken kann. Beispielsweise könnten Sie Schwierigkeiten haben, Online-Banking über Tor zu erledigen.

- Stigma und Kontrolle: Obwohl Tor in den meisten Ländern legal ist, kann seine Assoziation mit kriminellen Aktivitäten Misstrauen bei Internetanbietern oder der Polizei hervorrufen, selbst wenn es für legitime Datenschutzzwecke verwendet wird.

- Kontakt mit schädlichen Inhalten: Das Dark Web enthält eine Fülle an illegalem und schädlichem Material. Dateien können Malware oder Spyware enthalten, und der Zugriff auf bestimmte Inhalte kann strafrechtliche Konsequenzen haben. Gehen Sie daher immer mit Vorsicht vor.

- Nicht narrensicher: Tor erhöht die Anonymität, ist aber nicht fehlerfrei. Das Anmelden bei persönlichen Konten, das Herunterladen von Dateien oder die Verbindung ohne VPN kann Ihre Identität oder IP-Adresse über den Eingangsknoten offenlegen, falls dieser kompromittiert oder überwacht wird.

Wie funktioniert der Tor-Browser?

Der Tor-Browser leitet den Internetverkehr über ein globales Netzwerk von Serverknoten, um Ihre IP-Adresse und Aktivität zu maskieren. Er verschlüsselt Daten mehrfach, wobei jede Schicht von einem anderen Knoten entfernt wird, was den Datenschutz der Benutzer verbessert und die Nachverfolgung oder Überwachung extrem schwierig macht.

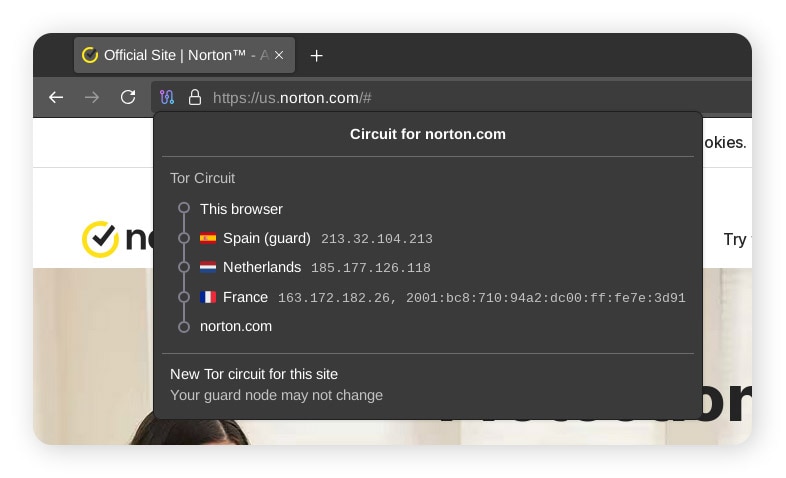

Schauen wir uns für einen detaillierteren Blick auf die Funktionsweise von Tor die drei Knoten in einem Tor-Circuit an:

- Eingangsknoten: Er wird auch Guard-Knoten genannt und ist der erste Server, mit dem sich Ihr Gerät verbindet. Er sieht Ihre echte IP-Adresse (es sei denn, Sie verwenden ein VPN), kennt aber nicht die Website oder den Dienst, auf den Sie zugreifen – nur die IP-Adresse des nächsten Knotens im Netzwerk.

- Mittelknoten: Dieses Relay fungiert als Brücke und leitet Ihren verschlüsselten Datenverkehr vom Eingangsknoten zum Ausgangsknoten weiter. Es kennt nur den vorherigen und nächsten Sprung in der Kette, nicht Ihre Identität oder das endgültige Ziel.

- Ausgangsknoten: Der letzte Server im Tor-Circuit entschlüsselt den Datenverkehr und sendet ihn an die Ziel-Website. Während er den Inhalt sehen kann, auf den zugegriffen wird, wenn die Verbindung nicht verschlüsselt ist, weiß er nicht, wer die Daten ursprünglich angefordert hat.

Jeder Knoten im Tor-Circuit kennt nur die IP-Adresse des Knotens direkt vor und nach ihm, niemals den gesamten Pfad. Dieses segmentierte Design macht es für jeden Außenstehenden (sei es eine Website, ein ISP oder ein böswilliger Akteur) extrem schwierig, Ihren Datenverkehr zu Ihnen zurückzuverfolgen. Er kann jedoch möglicherweise immer noch erkennen, dass Sie Tor verwenden.

Wie unterscheidet sich Tor von einem VPN oder Proxy-Server?

Tor, VPNs und Proxy-Server erhöhen alle auf unterschiedliche Weise die Privatsphäre und Anonymität, und in einigen Fällen können sie für einen stärkeren Schutz kombiniert werden. Hier ist ein Überblick über die Hauptunterschiede zwischen Tor, VPNs und Proxys:

- Tor leitet Ihren Datenverkehr durch ein dezentrales Netzwerk verschlüsselter Knoten und bietet starke Anonymität. Da kein einzelner Punkt sowohl Ihre Identität als auch Ihr Ziel kennt, ist es schwierig, Aktivitäten auf Sie zurückzuführen. Allerdings ist Tor langsamer als ein VPN und funktioniert möglicherweise nicht mit allen Websites.

- VPNs verschlüsseln Ihren Datenverkehr zwischen dem Gerät und dem VPN-Server und verbergen Ihren Suchverlauf und Ihre Surfaktivitäten vor Ihrem Internetanbieter und lokalen Netzwerk. VPNs sind in der Regel schneller und benutzerfreundlicher als Tor, aber Sie müssen darauf vertrauen, dass der Anbieter Ihre Daten nicht protokolliert.

- Proxy-Server ändern Ihre IP-Adresse, indem sie den Datenverkehr über einen Zwischenserver leiten, bieten jedoch keine Verschlüsselung. Proxys sind zwar schnell, Ihre Daten bleiben dabei aber sowohl für Ihren ISP als auch für den Proxy-Betreiber sichtbar. Der Hauptunterschied zwischen einem Proxy-Server und einem VPN besteht darin, dass Proxys Ihren Datenverkehr nicht sichern.

Verwenden Sie Norton VPN beim Surfen mit Tor für ein Höchstmaß an Privatsphäre

Tor bietet starken Schutz vor Netzwerküberwachung und Website-Tracking, aber ohne ein vertrauenswürdiges VPN kann Ihr ISP oder Netzwerkadministrator möglicherweise immer noch sehen, dass Sie Tor verwenden, und Ihre echte IP-Adresse könnte offengelegt werden.

Norton VPN stärkt Ihre Privatsphäre und Sicherheit bei der Verwendung von Tor, indem es Ihren Internetverkehr verschlüsselt, bevor er das Tor-Netzwerk erreicht, Ihre IP-Adresse maskiert und eine zusätzliche Schutzschicht gegen Netzwerküberwachung hinzufügt. Holen Sie sich noch heute Norton VPN, um freier und anonymer im Internet zu surfen.

Häufig gestellte Fragen

Kann ich während der Verwendung von Tor trotzdem verfolgt werden?

Potenziell ja. Tor erhöht die Anonymität erheblich, aber wenn ein Angreifer sowohl den Eingangs- als auch den Ausgangsknoten kontrolliert, könnte er versuchen, eine Verkehrskorrelation durchzuführen, um Ihre Identität mit Ihrer Aktivität zu verknüpfen. Sie können auch verfolgt werden, indem Sie sich bei persönlichen Konten anmelden, unsichere Dateien herunterladen oder Browsereinstellungen ändern, die Ihren digitalen Fingerabdruck offenlegen. Die Verwendung von Tor mit einem VPN bietet eine zusätzliche Schutzschicht, indem es Ihre IP-Adresse vor dem Tor-Eingangsknoten maskiert.

Ist Tor illegal?

Tor ist an vielen Orten der Welt völlig legal, einschließlich der EU, Großbritannien, den USA und Australien, aber an anderen Orten wie China und Russland nicht. Aufgrund illegaler Aktivitäten und der Kriminalität im Dark Web wird anonymes Surfen in manchen Ländern mit Misstrauen betrachtet. Wie bei der VPN-Legalität sollten Sie immer selbst prüfen, ob der Zugriff auf das Dark Web in Ihrem Land legal ist.

Ist Tor sicher?

Die Verwendung von Tor und des Tor-Browsers gilt als relativ sicher, wenn Sie die Standard-Sicherheitseinstellungen verwenden. Bedenken Sie aber, dass Tor keine Ende-zu-Ende-Verschlüsselung bietet. Ebenso schützt es Sie nicht vor gängigen digitalen Bedrohungen wie Malware oder Phishing-Angriffen. Wenn Sie Tor verwenden, achten Sie auf eine gute Sicherheitshygiene, indem Sie verdächtige Links meiden und eine zuverlässige Antivirensoftware verwenden.

Ist Tor ein VPN?

Nein, Tor ist kein VPN. Beide Tools verbessern zwar die Online-Privatsphäre, funktionieren aber unterschiedlich. Während Tor Ihren Datenverkehr durch ein dezentrales Netzwerk verschlüsselter Relays leitet und so Ihre Identität maskiert, verschlüsselt ein VPN Ihre Internetverbindung und leitet Daten über einen einzigen Server. Sie verfolgen ähnliche Ziele, nutzen aber unterschiedliche Technologien mit verschiedenen Vorteilen.

Gibt es Alternativen zu Tor?

Ja, darunter das Invisible Internet Project (I2P), Lokinet und Psiphon. Recherchieren Sie, was diese zu bieten haben, und berücksichtigen Sie Ihre Datenschutzbedürfnisse, um zu entscheiden, welcher Dark-Web-Browser am besten für Sie geeignet ist.

Benötigen Sie ein VPN, wenn Sie Tor verwenden?

Sie benötigen technisch gesehen kein VPN, aber dieses kann erhöhten Datenschutz bieten, indem es die Tor-Nutzung vor Ihrem ISP verbirgt und Ihre echte IP-Adresse vor dem Tor-Eingangsknoten maskiert. Diese sogenannte "Tor über VPN"-Konfiguration fügt eine zusätzliche Sicherheitsebene hinzu, die besonders in überwachten oder öffentlichen Netzwerken wichtig sein kann.

Tor ist eine Marke von The Tor Project.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.