Was ist die Pegasus-Spyware, wie erkennt man sie und wie wird man sie wieder los?

Die Pegasus-Spyware ist ein hochmodernes Überwachungstool, das bekanntermaßen gegen Bedrohungen der nationalen Sicherheit eingesetzt wird – aber auch gegen Journalisten und Aktivisten. Für den Normalverbraucher stellt sie in der Regel keine Bedrohung dar – aber sie ist nicht die einzige Spyware. Hier erfahren Sie, wie Sie die Pegasus-Spyware erkennen können und wie sie funktioniert. Holen Sie sich dann Norton 360, um sich vor anderen, weiter verbreiteten Formen von Spyware zu schützen.

- Was ist die Pegasus-Spyware?

- Wie funktioniert die Pegasus-Spyware?

- Bekannte Angriffe mit der Pegasus-Spyware

- Haben Sie einen Pegasus-E-Mail-Scam erhalten?

- Erkennen von Pegasus-Spyware

- So entfernen Sie Pegasus-Spyware von Android-Geräten und iPhones (iOS)

- Rechtliche und ethische Auswirkungen der Pegasus-Spyware

- Suche nach verborgener Spyware auf dem Gerät

Die Pegasus-Spyware wurde von einem israelischen Cyber-Intelligence-Unternehmen zur Bekämpfung krimineller und terroristische Aktivitäten entwickelt. Sie wurde allerdings auch dazu verwendet, kritische Stimmen wie Aktivisten, Journalisten und Whistleblower auszuspionieren, die sich Machthabern entgegenstellen.

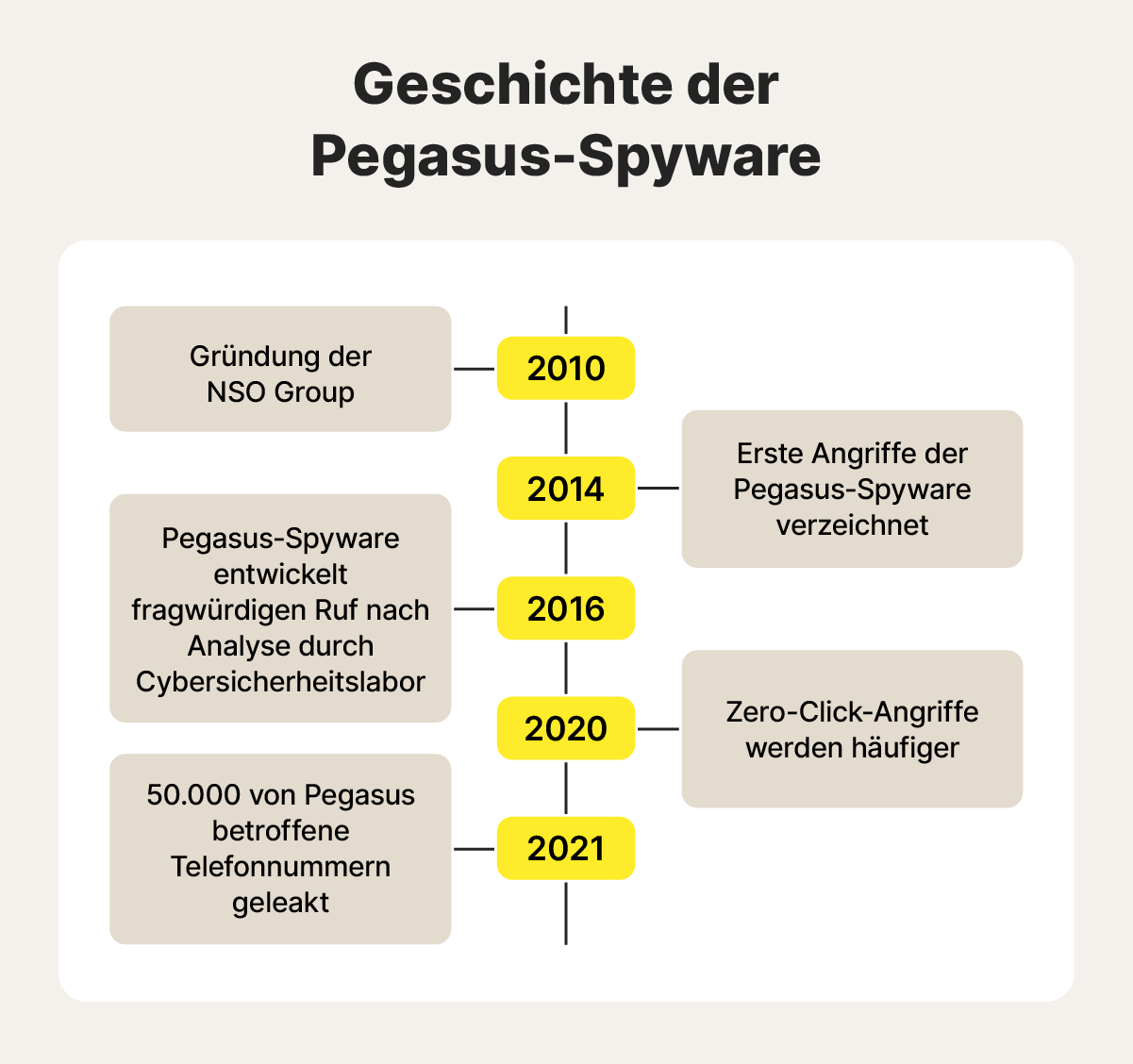

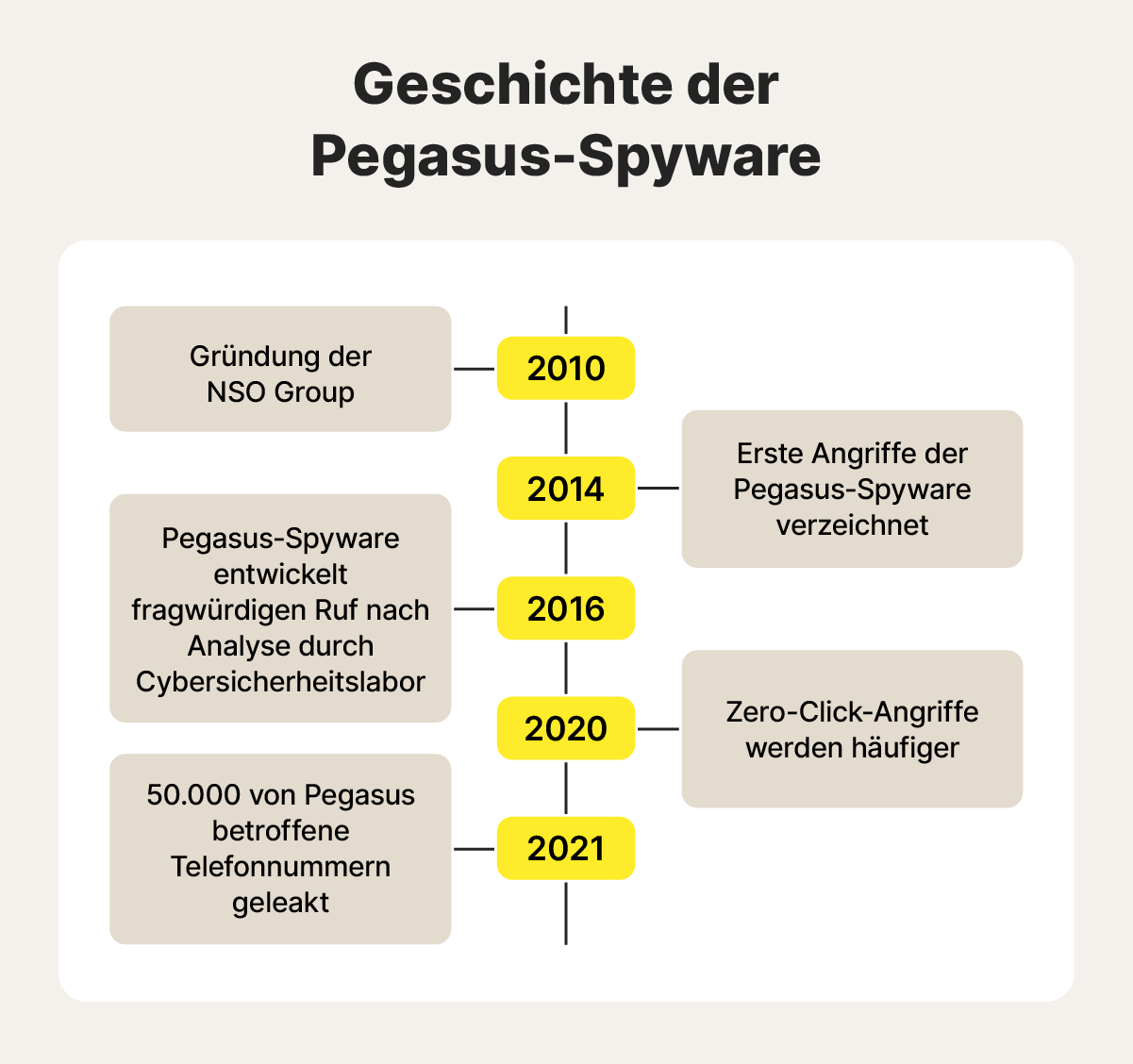

Daten weisen darauf hin, dass über 50.000 Personen mit der Pegasus-Spyware überwacht werden oder wurden – mit ernsthaften Folgen für ihre Privatsphäre und Sicherheit. Hier erfahren Sie mehr über diese beunruhigende Spyware und erhalten Tipps, wie Sie sie erkennen und entfernen können – nur für den Fall, dass Sie betroffen sind.

Was ist die Pegasus-Spyware?

Pegasus ist ein hochentwickeltes Spyware-Tool, das Smartphones ausspioniert. Es wird meist von Akteuren in Regierungsstellen eingesetzt und gibt den Angreifern Echtzeitzugriff auf sensible Daten, die auf dem betroffenen Gerät gespeichert sind. Dadurch können sie Aktivitäten aller Art überwachen. E-Mails, Messages, Anrufe, Fotos, Standort und sogar Kamera- und Mikrofondaten: All dies kann auf einem mit Pegasus infizierten Telefon geleakt werden.

Pegasus infiziert Mobilgeräte normalerweise über Zero-Click-Angriffe unter Ausnutzung nicht gepatchter Sicherheitslücken. Bei manchen Angriffen kommen jedoch nach wie vor herkömmliche Methode wie Phishing zum Einsatz, für die eine Interaktion mit dem Benutzer erforderlich ist. Meist muss er auf einen Link klicken, um die Installation zu starten.

Wer hat die Pegasus-Spyware entwickelt?

Die Pegasus-Spyware wurde von der NSO Group, einem israelischen Cyber-Intelligence-Unternehmen, entwickelt. Die Firma ist spezialisiert auf die Entwicklung hochpräziser, auf bestimmte Ziel abgestimmter Überwachungstechnologie, die sie für Regierungsbehörden in aller Welt lizenziert.

Wie funktioniert die Pegasus-Spyware?

Nachdem der Angreifer eine Lizenz für Pegasus beschafft hat, wählt er ein strategisches Ziel. Die Spyware infiziert dann dessen Telefon mithilfe von Zero-Click-Angriffen oder über einen Phishing-Trick. Anschließend beobachtet sie die Aktivitäten des Benutzers in Echtzeit oder extrahiert Daten und sendet sie zurück an ihre Server.

Der Vorgang läuft folgendermaßen ab:

Schritt 1: Infiltrierung

Die Pegasus-Spyware infiltriert Mobilgeräte typischerweise durhc Ausnutzung nicht gepatchter Sicherheitslücken im Betriebssystem oder in installierten Anwendungen, wobei oft kaum Interaktionen mit dem Benutzer nötig sind.

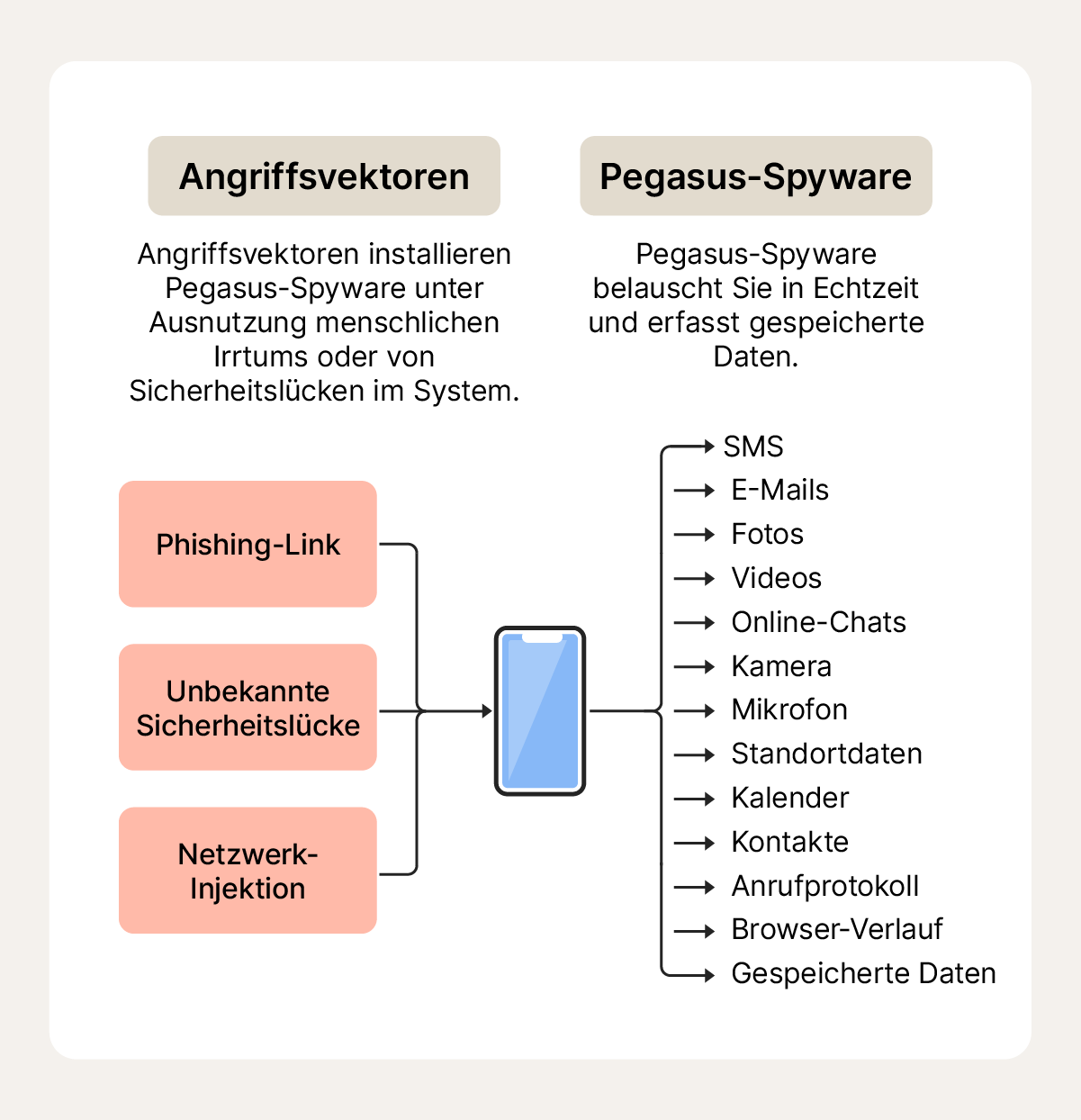

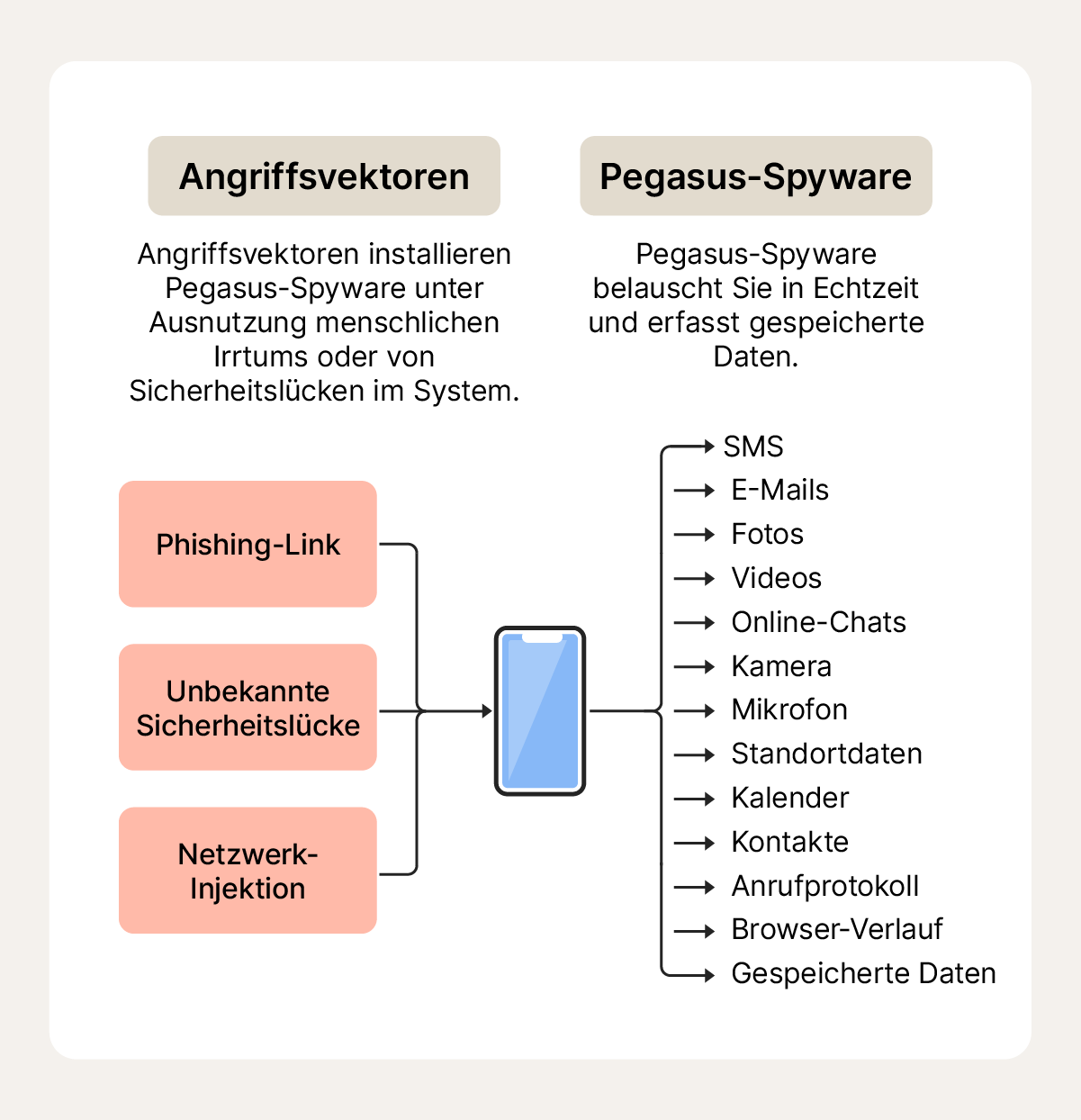

Zu den gängigen Angriffsvektoren für diese Spyware gehören die folgenden:

- Apps: Pegasus kann Geräte ohne Interaktion mit dem Benutzer durch Ausnutzung von Sicherheitslücken in Apps infizieren. Dies wird als Zero-Click-Angriff bezeichnet. Die Angreifer könnten bösartigen Code über beschädigte Messaging-Apps einschleusen; dies kann es der Spyware ermöglichen, sich zu installieren, sobald der Benutzer die Nachricht erhält und ohne dass er sie auch nur öffnet oder auf irgendetwas klickt.

- Netzwerk-Injektionen: Wenn ein Gerät eine Verbindung zum Internet herstellt, tauscht es Datenpakete mit Servern aus. Angreifer können diese Kommunikation abfangen und speziell entwickelte Pakete mit bösartigem Code einschleusen. Sind Fehler in der Software des Geräts vorhanden, könnte sie unbeabsichtigt diesen Code verarbeiten und es den Angreifern ermöglichen, die Pegasus-Spyware zu installieren.

- Exploits von Push-Benachrichtigungen: Bei diesem Angriffsvektor wird das System, das Push-Benachrichtigungen an ein Mobilgerät sendet, dahingehend manipuliert, dass es bösartigen Code ausführt oder eine Sicherheitslücke aktiviert. Die Pegasus-Software kann dies gegebenenfalls ausnutzen, um ein Gerät ohne Benutzerinteraktion über eine scheinbar harmlose Push-Benachrichtigung zu infiltrieren.

- Phishing: Angreifer können sich als andere Personen oder Organisationen ausgeben, um ihre Opfer dazu zu bringen, auf Links zu klicken, die einen automatischen Download auslösen. Die Pegasus-Spyware ist eher bekannt für raffinierte Zero-Click-Exploits, Phishing-Exploits, die eine Benutzerinteraktion erfordern, kommen jedoch nach wie vor vor.

- Social Engineering: Die Angreifen versuchen möglicherweise, ihre Zielpersonen mithilfe von Social-Engineering-Methoden dazu zu bringen, eine Aktion durchzuführen, die Pegasus herunterlädt. Dazu dienen beispielsweise Vorwände (erfundene Situationen) oder Verlockungen (etwa das Angebot eines wünschenswerten Downloads oder die Anzeige eines Nachrichtenartikels mit sensationeller Schlagzeile).

Schritt 2: Datenerfassung

Sobald Pegasus ein Gerät infiltriert hat, kann es auf das Betriebssystem, die Anwendungen und den Speicher des Telefons Daten höchst unterschiedlicher Art erfassen.

Dadurch ist es möglicherweise in der Lage, Nachrichten aus Messaging-Apps wie WhatsApp, Telegram und Signal abzufangen. Es kann außerdem auf gespeicherte Daten wie Anrufprotokoll, Kontakte, E-Mails, Nachrichten, Medien, den Browser-Verlauf sowie Standortdaten zugreifen. Berichten zufolge kann es sogar das Mikrofon und die Kamera aktivieren, um reale Abläufe zu beobachten.

Schritt 3: Datenexfiltrierung

Schließlich exfiltriert Pegasus die Daten und sendet sie an vom Angreifer betriebene Befehlszentralen. Mithilfe dieser Informationen können die Angreifer die Aktivitäten der Zielpersonen verfolgen, sich weitere Einblick ihr privates und berufliches Leben verschaffen sowie ihre Kontakte und Netzwerke identifizieren.

Die von Pegasus erfassten Daten können sogar womöglich für strategische Zwecke, zur Manipulation oder zur Unterstützung anderer militärischer oder politischer Ziele genutzt werden.

Bekannte Angriffe mit der Pegasus-Spyware

Tausende von Benutzern waren von Pegasus-Angriffen betroffen. Die Spyware wurde zwar als Tool für die Strafverfolgung entwickelt, um Terrorismus, Drogenhandel und andere Verbrechen zu bekämpfen; in der Praxis wurde sie jedoch auch gegen unschuldige Whistleblower eingesetzt.

Die folgenden Beispiele zeigen Angriffe mit Pegasus und die Folgen der Infektion für das Leben der Opfer.

Jamal Khashoggi

Jamal Khashoggi, ein prominenter saudischer Journalist und Dissident, wurde 2018 in Istanbul brutal ermordet, angeblich von der saudischen Regierung. In der Folge geleakte Ermittlungen zeigten, dass Pegasus seine Geräte und die der ihm nahestenden Personen infiltriert hatte. Die NSO leugnet dies allerdings.

Auch Hanan Elatr, eine Ehefrau von Jamal Khashoggi, wurde ins Visier genommen und glaubt, dass ihre privaten Gespräche abgefangen wurden – was eine Einfluss auf die Entscheidung der saudischen Behörden gehabt haben könnte, seine Ermordung anzuordnen.

BIRN-Journalisten

Im Februar 2025 wurden zwei Journalisten des Balkan Investigative Reporting Network (BIRN) Ziel eines Angriffs mit der Pegasus-Spyware. Die Reporter schöpften Verdacht, dass Ihre Smartphones angegriffen wurden, nachdem sie verdächtige Nachrichten in der Messaging-App Viber erhalten hatten.

In diesem Fall nutzten die Angreifer einen vergleichsweise plumpen Phishing-Link – weniger raffiniert als die berüchtigten "Zero-Click"-Exploits. Die Journalisten konnten es deshalb jede Interaktion vermeiden und lösten Warnungen aus, wodurch sie ihre Daten vor neugierigen Blicken schützen konnten.

Dissidenten in Bahrain

Im Jahr 2022 fanden Amnesty International und das Citizen Lab heraus, dass ein Anwalt, Journalist und ein Berater – allesamt Kritiker der bahrainischen Regierung – Ziel eines Pegasus-Angriffs geworden waren. Es wird angenommen, dass auch Hunderte weiterer bahrainischer Dissidenten, deren Telefonnummern online geleakt wurden, von solchen Angriffen betroffen waren.

Diese gezielte Kampagne fiel zusammen mit einer gezielten Unterdrückungsmaßnahme, die Andersdenkende zum Schweigen bringen sollte, und dem Verbot von Oppositionsgruppen: Dies legt den Verdacht einer sorgsam geplanten Maßnahme zur Überwachung aller nahe, die mit der Regierung nicht einverstanden waren oder sich gegen sie organisierten.

Haben Sie einen Pegasus-E-Mail-Scam erhalten?

In letzter Zeit sind zahlreiche Berichte aufgetaucht, dass Benutzer E-Mails erhalten haben, in denen behauptet wird, dass Pegasus-Spyware auf ihren Geräten installiert sei. In manchen Fällen scheinen diese E-Mails von der E-Mail-Adresse des Empfängers selbst zu kommen: Hier liegt ein Versuch des E-Mail-Spoofing vor.

In diesen E-Mails wird üblicherweise ein Lösegeld als Gegenleistung für die angebliche Beseitigung der Spyware gefordert, wobei das Geld oft in Form von Kryptowährung wie Bitcoin oder Litecoin verlangt wird.

Wenn Sie eine solche Pegasus-E-Mail erhalten, achten Sie darauf, in keinster Weise mit ihr zu interagieren. Antworten Sie nicht, nehmen Sie keinen Kontakt mit dem Absender auf und klicken Sie nicht auf Links. Darüber hinaus können Sie einen vertrauenswürdigen Viren- und Spyware-Scanner wie Norton 360 Deluxe ausführen, um festzustellen, ob die Sicherheit ihres Geräts beschädigt ist. Melden Sie den Vorfall anschließend der internet-beschwerdestelle.de, um andere Benutzer zu warnen.

Erkennen von Pegasus-Spyware

Typische Anzeichen von Spyware sind langsamer Gerätebetrieb, Schwierigkeiten beim Einloggen auf sicheren Websites und deaktivierte Sicherheitssoftware. Pegasus ist jedoch aufgrund seiner besonderen Ausgefeiltheit wesentlich schwieriger zu erkennen als andere Arten von Malware und bleibt oft völlig unbemerkt.

Das Mobile Verification Toolkit (MVT), ein Open-Source-Tool zur forensischen Analyse von Mobilgeräten, kann bei der Analyse von Mobiltelefonen auf Hinweise auf eine Pegasus-Infektion helfen. Es ist jedoch befehlszeilen- oder terminalbasiert und erfordert daher erhebliche technische Kenntnisse. Wenn Sie nicht mit forensischen Analysen vertraut sind und den Verdacht haben, dass Ihr Mobiltelefon mit Pegasus infiziert ist, konsultieren Sie einen Spezialisten für Cybersicherheit.

Wenn Sie vermuten, dass Ihr Mobiltelefon mit Spyware infiziert ist, ist es mit einiger Wahrscheinlichkeit nicht Pegasus – es sei denn, Sie sind eine wichtige Persönlichkeit des öffentliches Lebens. Aber das heißt nicht, dass Sie die Bedrohung auf die leichte Schulter nehmen können. Die Spyware- & Virenentfernungsservices von Norton stehen bereit, ihnen persönlich beim Auffinden und Entfernen von Spyware und Viren von Ihrem Gerät zu helfen, falls Sie einem Spyware-Angriff zum Opfer fallen.

So entfernen Sie Pegasus-Spyware von Android-Geräten und iPhones (iOS)

Wenn Sie Pegasus-Spyware auf Ihrem Android- oder iPhone-Gerät finden, benötigen Sie wahrscheinlich Unterstützung durch einen Anbieter von Sicherheitsdiensten, um sie zu entfernen; es ist möglich, dass spezielle Tools und entsprechendes Know-how erforderlich sind. Sie können allerdings auch versuchen, die Malware selbst zu deaktivieren, indem Sie die installierten Dateien löschen und Sicherheitslücken patchen. Das funktioniert folgendermaßen:

- Smartphone neu starten: Durch einen Neustart des Smartphones wird die Pegasus-Spyware eventuell vorübergehend gestoppt, wenn sie den Kurzzeitspeicher für ihre Prozesse nutzt. Eine längerfristige Lösung ist dies allerdings nicht, die persistenten Elemente auf anderen Geräten als iPhones werden möglicherweise beim erneuten Start des Geräts wiederhergestellt.

- Smartphone auf die Werkseinstellungen zurücksetzen: Durch Zurücksetzen eines Mobiltelefons auf die Werkseinstellungen werden sämtliche Benutzerdaten, -anwendungen und -konfigurationen gelöscht, wobei möglicherweise auch die Pegasus-Spyware entfernt wird: Das Gerät wird in einen Zustand zurückversetzt, der vor der Installation der Spyware lag. Wenn Sie dazu ein Backup Ihrer Daten erstellen und nach der Rücksetzung wiederherstellen, besteht leider die Gefahr, Ihr Gerät erneut zu infizieren.

- Ihre Apps und Ihr Betriebssystem auf dem neuesten Stand halten: Durch Aktualisieren Ihrer Apps und Ihres Betriebssystems können Sie dazu beitragen, einer Infektion des Geräts mit Pegasus-Spyware vorzubeugen, denn Sie schließen dadurch Sicherheitslücken, die die Spyware ausnutzen könnte. Wenn sich Pegasus allerdings bereits auf Ihrem Gerät eingenistet hat, ist dies nicht mehr wirksam.

Rechtliche und ethische Auswirkungen der Pegasus-Spyware

Die NSO Group ist wegen ihrer ethisch fragwürdigen Beiträge zu Überwachung mehrfach ins Kreuzfeuer der Kritik geraten; dies führte zu einem Aufruf der Vereinten Nationen zur Einführung von Gesetzen, um die Verwendung von Spyware zu regulieren und Verletzungen der Menschenrechte zu vermeiden.

Das Cyber-Intelligence-Unternehmen besteht darauf, dass seine Technologie dafür vorgesehen ist, Regierungsbehörden bei der "Verhinderung und Untersuchung von Terrorismus und Verbrechen zu unterstützen und Tausende Leben in aller Welt zu retten". Aber die NSO Group lizenziert ihr Programm für Regierungen, die dafür bekannt sind, ihre Bürger auszuspionieren und zu bestrafen, in ihre Privatsphäre einzudringen und die Redefreiheit zu unterdrücken.

Die Ausnutzung von Sicherheitslücken in Apps durch die NSO Group hat darüber hinaus den Zorn großer Technologiefirmen und des US-amerikanischen Gesetzgebers erregt. In einem Fall hat der Entwickler der Spyware eine Sicherheitslücke in WhatsApp, der beliebten Messaging-App von Meta, ausgenutzt. Der Northern California District Court reagierte darauf mit einem als Präzedenzfall geltenden Urteil, das besagt, dass die Ausnutzung solcher Sicherheitslücken zur Bespitzelung von Benutzern rechtswidrig ist. Die NSO Group musste 167 USD Schadensersatz zahlen.

Als Folge dieser Widerstände trat der CEO der NSO Group zurück und das Unternehmen verpflichtete sich, zukünftige seine Software nur an mit den USA übereinstimmende NATO-Länder zu verkaufen.

Suche nach verborgener Spyware auf dem Gerät

Pegasus stellt zwar keine Bedrohung für den Durchschnittsbürger dar. Aber es gibt andere Formen von Malware, die durchaus gefährlich sind, darunter neuartige Formen invasiver und hochentwickelter Spyware.

Deshalb ist eine wirksame Cybersicherheitssoftware so wichtig für den Schutz des Geräts. Norton 360 Deluxe ist eine umfassende Sicherheits-App, die beim Erkennen, Blockieren und Entfernen von Sicherheitsbedrohungen hilft, die Sie möglicherweise ausspionieren können. Außerdem ist in der Lösung ein hochgradig sicheres VPN in Bankenqualität enthalten, das Ihre Verbindung verschlüsselt, sodass Ihre Kommunikation besser unter Verschluss bleibt.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.