15 Arten von Malware: Beispiele und Tipps zum Schutz

Von Malware, die Ihr Gerät kapern und lahmlegen kann, bis hin zu versteckten Programmen, die Ihre persönlichen Daten stehlen – die Gefahren, die von verschiedenen Arten von Schadsoftware ausgehen, sind real – und es werden immer mehr. In diesem Leitfaden erfahren Sie mehr über die gängigsten Arten von Malware, erhalten Beispiele für reale Cyberangriffe und lernen, wie Norton 360 Deluxe Ihnen helfen kann, sich gegen Malware zu verteidigen und Ihr digitales Leben zu schützen.

- 1. Viren

- 2. Würmer

- 3. Trojaner

- 4. Ransomware

- 5. Botnets

- 6. Adware

- 7. Spyware

- 8. Rootkits

- 9. Dateilose Malware

- 10. Malvertising

- 11. Keylogger

- 12. Cryptojacker

- 13. Wiper

- 14. Scareware

- 15. Logikbomben

- Wie wird Malware eingeschleust bzw. aktiviert?

- So schützen Sie sich vor Malware

- Schützen Sie sich vor Malware aller Art

- Häufig gestellte Fragen zu den verschiedenen Arten von Malware

Bei Malware handelt es sich um Programme, Codes oder Dateien, die darauf ausgelegt sind, Systeme zu stören oder zu beschädigen bzw. Daten zu stehlen. Viele Malware-Angriffe gehen mit Betrugsversuchen einher, die darauf abzielen, Geld oder persönliche Daten abzugreifen oder Informationen zur Erpressung eines Lösegelds in Geiselhaft zu nehmen. Andere Malware-Angriffe führen zu unberechtigtem Netzwerkzugriff oder verursachen massive Systemstörungen.

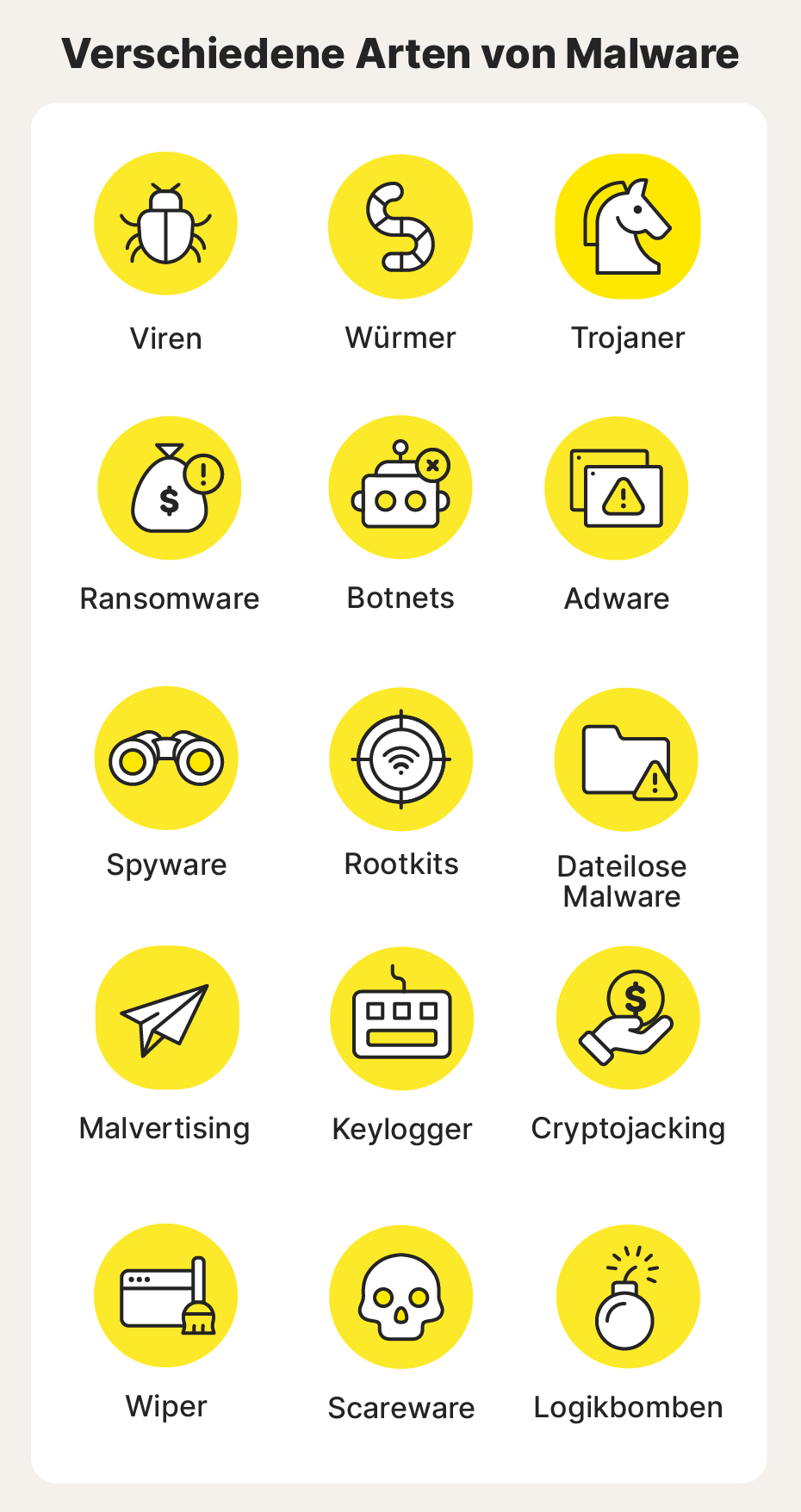

Malware tritt in vielen Formen auf, und es ist wichtig, die verschiedenen Typen und deren mögliche Folgen zu kennen. Im Folgenden erfahren Sie mehr über 15 Arten von Malware-Angriffen und ihre Funktionsweise. Wir zeigen Ihnen verschiedene reale Malware-Beispiele und erklären, was Sie tun können, um sich zu schützen.

Verschiedene Arten von Malware | Aktivitäten der Malware |

Selbstreplikation und Infektion anderer Dateien | |

Autonome Verbreitung über mehrere Netzwerke hinweg | |

geben sich als legitime Software aus | |

Verschlüsselung von Dateien und Erpressung von Lösegeld | |

Zusammenschluss von Netzwerken infizierter Computer | |

Anzeige unerwünschter Werbung | |

Heimliche Überwachung der Nutzeraktivitäten | |

Das Verbergen schädlicher Aktivitäten, um nicht erkannt zu werden | |

Spurlose Ausführung im Arbeitsspeicher | |

Verbreitung von Malware durch Fake-Werbung | |

Aufzeichnung von Tastenanschlägen mit der Absicht des Datendiebstahls | |

Abzweigen von Rechenleistung zum Schürfen von Kryptowährung | |

Permanente Datenlöschung | |

Erzeugung falscher Sicherheitswarnungen | |

Auslösung schädlicher Aktivitäten auf der Basis vordefinierter Regeln |

1. Viren

Bei einem Virus handelt es sich um Schadcode, der in eine Anwendung eingebettet ist und aktiv wird, sobald diese geöffnet wird. Er ist nach seinem biologischen Pendant benannt, da Viren einen "Wirt" (die Host-Anwendung) benötigen, um zu überleben und sich zu verbreiten.

Computer können ...

- Sich durch Manipulation des Codes verschiedener Anwendungen replizieren

- Inaktiv bleiben, bis die infizierten Programme genutzt werden

- Ihre Form ändern, damit sie nicht so leicht von Antivirus-Programmen aufgespürt werden können

- DDoS-Angriffe initiieren, wodurch Geräte langsamer werden oder sich aufhängen

- Sicherheitslücken im System ausnutzen, um sich auszubreiten

Der Begriff "Virus" wird zwar oft synonym mit Malware verwendet, doch Viren unterscheiden sich in der Art und Weise, wie sie aktiv werden und sich ausbreiten, eindeutig von anderen Schadprogrammen. Obwohl also alle Viren eine Form von Malware sind, ist nicht jede Art von Malware ein Virus.

In den Anfangszeiten des Internets waren echte Viren sehr verbreitet. Doch sie werden immer seltener. Inzwischen wurden sie größtenteils von neueren, komplexeren Malware-Varianten abgelöst.

2. Würmer

Ein Wurm ist ein Schadprogramm, das sich ohne "Wirt", sprich Host-Anwendung, durch Selbstreplikation in Netzwerken verbreitet. Dabei nutzt es Sicherheitslücken aus, um von Gerät zu Gerät zu springen. Aufgrund ihrer autonomen Art und schnellen Verbreitung sind Würmer besonders gefährlich.

Würmer können ...

- Sich ohne Host-Anwendung selbst replizieren

- Ohne Interaktion des Nutzers aktiv werden

- Von Gerät zu Gerät springen und sich so in mehreren Netzwerken verbreiten

- Die Computer- und Netzwerkleistung lahmlegen

- Dateien beschädigen und "Backdoors" erzeugen

- Weitere Malware-Varianten installieren

Würmer heißen so, weil sie sich durch das Ausnutzen von Sicherheitslücken in veralteten Betriebssystemen oder anderer Software wie ein Wurm durch Netzwerke winden. Dies macht sie zu einem besonders flexiblen und gefährlichen Cyberangriff.

3. Trojaner

Trojaner sind eine trügerische Art von Malware: Getarnt als legitime Programme oder Dateien verleiten sie die Nutzer dazu, sie herunterzuladen und zu öffnen. Anders als Viren replizieren sich Trojaner nicht selbst. Stattdessen täuschen sie die Zielpersonen durch Social Engineering.

Trojaner können ...

- Screenshots des Computerbildschirms aufnehmen

- Nachrichten über diverse Anwendungen versenden

- Die Antivirus-Software des Computers deaktivieren

- Andere Formen von Malware installieren

Trojaner verdanken ihren Namen dem antiken griechischen Mythos des Trojanischen Pferdes. Wie bei ihrem Namensvetter kann das, was sich in der Malware verbirgt, äußerst gefährlich sein: Sobald Trojaner aktiviert wurden, können sie Systeme beschädigen oder Hintertüren ("Backdoors") für Hacker schaffen.

4. Ransomware

Ransomware verschlüsselt die Daten der Zielperson oder sperrt deren Gerät, um für den Zugriff oder die Entschlüsselung ein Lösegeld zu erpressen. Doch selbst nach dessen Zahlung gibt es keine Garantie auf Wiederherstellung, was diese Form von Malware zu einer höchst unberechenbaren und gefährlichen Bedrohung macht.

Ransomware kann ...

- Nutzer komplett aus ihren Geräten aussperren

- Daten verschlüsseln, sodass sie nicht mehr zugänglich sind

- Daten stehlen und offenlegen

- Den Systembetrieb lahmlegen

Ransomware-Angriffe können für Unternehmen und Privatpersonen gleichermaßen verheerend sein, da sie oft zu erheblichen finanziellen Verlusten und längeren Ausfallzeiten führen. Einige Ransomware-Varianten drohen auch damit, gestohlene sensible Daten im Darknet offenzulegen, was der Erpressung zusätzlich Nachdruck verleiht.

5. Botnets

Botnets (oder Bots) sind Netzwerke infizierter Computer, die von Hackern ferngesteuert werden. Im Gegensatz zu anderen Malware-Arten übernehmen Botnets nicht nur das betroffene Gerät, sondern auch weitere. Diese Geräte nutzen sie dann, um Server mit einem Übermaß an Datenverkehr zu überlasten, Kryptowährung zu schürfen oder Spam zu versenden. Dies führt häufig dazu, dass die betroffene IP-Adresse gesperrt oder mit einer Warnmeldung versehen wird, wodurch der Nutzer bestimmte Websites nicht mehr aufrufen kann.

Botnets können ...

- Phishing-Angriffe initiieren

- Geräte nach sensiblen Daten durchforsten

- DDoS-Angriffe durchführen

- Schädliche Aktivitäten unter der betroffenen IP-Adresse durchführen

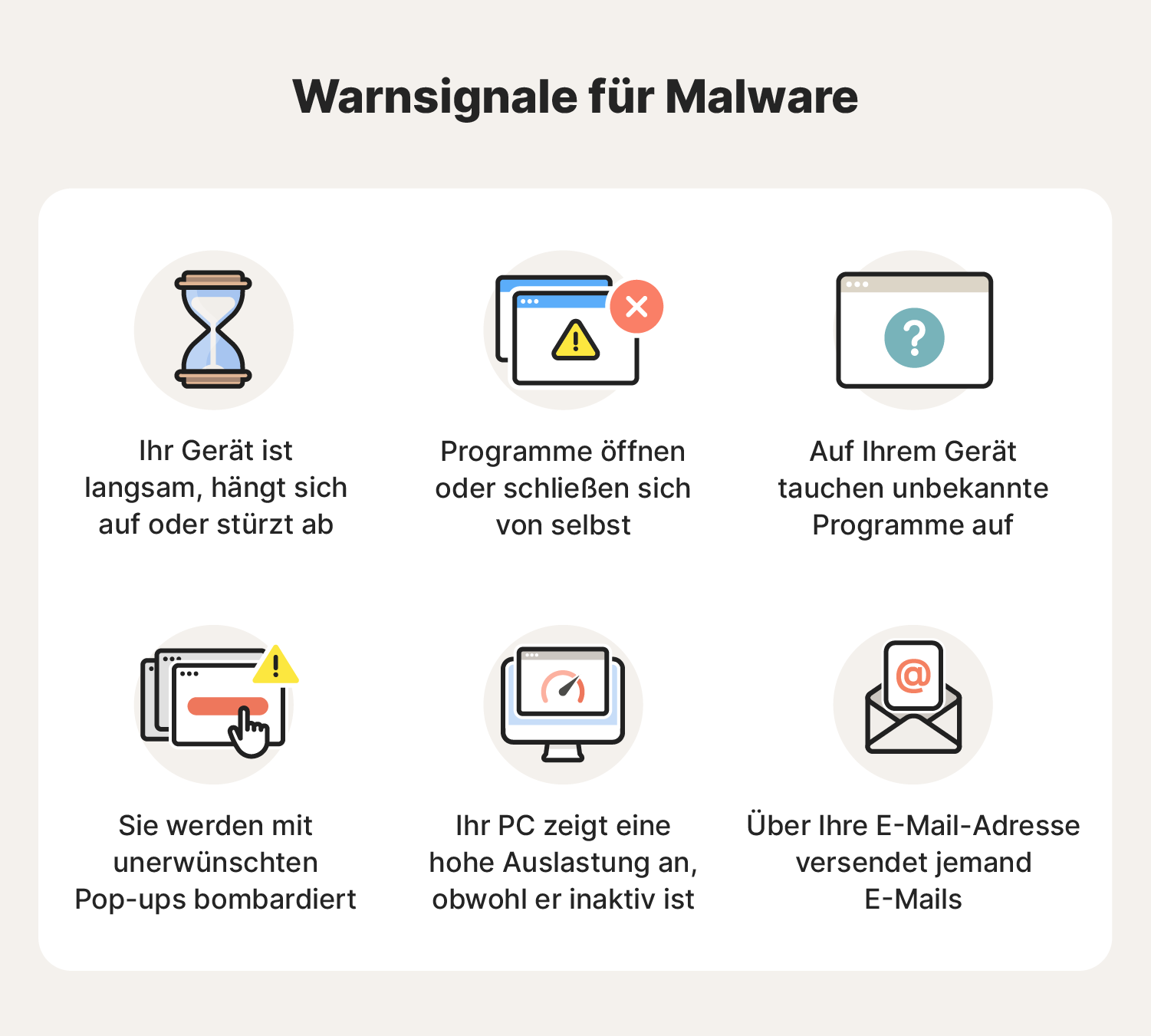

Botnets arbeiten unauffällig im Hintergrund und nehmen dabei die Ressourcen des betroffenen Computers für kriminelle Aktivitäten in Beschlag. Falls Ihr Computer ungewöhnlich langsam ist, sollten Sie im Task-Manager überprüfen, ob unbekannte Programme im Hintergrund ausgeführt werden.

6. Adware

Adware, ein Kofferwort aus "advertising" (Werbung) und "Software", zeigt Ihnen unerwünschte Werbung an und verfolgt gleichzeitig Ihre Browseraktivitäten. Manche dieser Programme mögen zwar für legitime Marketingzwecke verwendet werden, doch schädliche Adware kann als Ausgangspunkt für Malvertising oder Scareware dienen. Eine weitere mögliche Folge ist der Identitätsdiebstahl.

Adware kann ...

- Unerwünschte Werbung und Pop-ups anzeigen

- Sich als Störfaktor beim Surfen im Internet erweisen

- Persönliche Informationen erfassen und diese an Dritte weiterleiten

- Nutzer durch irreführende Werbung auf bösartige Websites umleiten

7. Spyware

Spyware ist Schadsoftware, die heimlich in Ihr Gerät eindringt, um Ihre Internetaktivitäten zu protokollieren, Ihre Login-Daten zu erfassen und vertrauliche Informationen zu sammeln. Sie kann über längere Zeiträume unbemerkt ihr Unwesen treiben, was sie besonders gefährlich macht und unter Umständen zu Identitätsdiebstahl führen kann.

Spyware kann ...

- Persönliche Daten ohne Einwilligung sammeln

- Private Aktivitäten in Echtzeit überwachen

- Heimlich im Hintergrund arbeiten

- Persönliche Daten an Kriminelle weitergeben

- Den Gerätebetrieb verlangsamen

Im Gegensatz zu manch anderer Form von Malware – z. B. Würmern –, die auf eine sehr spezifische Weise funktionieren, fasst man unter Spyware eine breite Kategorie von Malware zusammen, die sich auf das bezieht, was sie tut, nicht wie sie es tut. Spyware wird am häufigsten über Trojaner verbreitet, kann aber auch über Würmer oder Rootkits in den Umlauf kommen.

8. Rootkits

Bei Rootkits handelt es sich um hoch entwickelte Malware, die sich auf Betriebssystemebene einnisten und Cyberkriminellen per Fernsteuerung die volle Kontrolle über einen Computer oder ein Mobiltelefon geben kann. Rootkits ergaunern sich Systemrechte zur Deaktivierung von Sicherheitssoftware, sodass sie über lange Zeit unentdeckt bleiben können.

Rootkits können ...

- Per Fernsteuerung die Kontrolle über die infizierten Geräte übernehmen

- Cyberkriminellen Administratorzugriffsrechte gewähren

- Die Aktivitäten des Nutzers ausspähen

- Sicherheitssoftware deaktivieren

- Die Anwesenheit anderer Malware verbergen

Ihr Agieren im Verborgenen macht Rootkits besonders gefährlich: So können sie zur Installation weiterer Schadsoftware, zum Diebstahl sensibler Daten oder zur unbemerkten Überwachung der Benutzeraktivitäten eingesetzt werden. Die Infektion erfolgt oft lange, bevor der Betroffene etwas Verdächtiges bemerkt.

9. Dateilose Malware

Dateilose Malware hinterlässt keine konventionellen Dateien auf einem System. Stattdessen nutzt sie legitime Tools wie den Systemspeicher oder die systemeigenen Prozesse zur Ausführung von Schadcode. Dies erschwert die Erkennung, da sie einige herkömmliche Virenscans umgehen kann und kaum Spuren auf den infizierten Geräten hinterlässt.

Dateilose Malware kann ...

- Angriffe ausführen, ohne Schaddateien zu hinterlassen

- Legitime Systemprozesse für ihre Zwecke nutzen

- Bestimmte Formen einer herkömmlicher Antivirus-Software umgehen

- Bewährte Systemtools für sich arbeiten lassen

Durch ihre schwer greifbare Art kann dateilose Malware wesentlich länger unentdeckt bleiben als konventionelle Schadprogramme. Nach einem Neustart entfernt sie sich zwar selbst, doch mithilfe von Systemtools wie PowerShell gelingt es ihr, von Computer zu Computer zu springen.

10. Malvertising

Malvertising verbreitet durch irreführende Werbeanzeigen, die verborgene Bedrohungen wie infizierte Bilder, Cookies oder Skripts enthalten, schädlichen Code. Wenn Sie auf diese Anzeigen klicken, kann das Schadprogramm Ihr Gerät infizieren. Mitunter genügt es schon, die Werbung nur aufzurufen. Malvertising kann sowohl auf legitimen als auch auf dubiosen Websites auftreten.

Malvertising kann ...

- Kreditkarteninformationen stehlen

- Malware automatisch durch Drive-by-Downloads installieren

- Den Ruf seriöser Unternehmen schädigen

- Auf renommierten Websites darauf lauern, Geräte zu infizieren

Malvertising ist schwer zu verhindern, da zur Verbreitung dieser Form von Malware oft renommierte Werbenetzwerke verwendet werden. Somit können sowohl Website-Inhaber als auch Website-Nutzer zur Zielscheibe werden, ohne es zu wissen.

11. Keylogger

Keylogger sind eine spezielle Form von Spyware, die alle Eingaben auf Ihrem Gerät aufzeichnen. Diese Schadprogramme können auch Screenshots aufnehmen oder andere Systemaktivitäten überwachen. Cyberkriminelle setzen sie oft ein, um sensible Daten wie Passwörter, Kreditkartennummern oder den Inhalt privater Nachrichten abzugreifen.

Keylogger können ...

- An die Firmware wie das BIOS Ihres Computers „andocken“

- Von Trojanern oder dateiloser Malware eingeschleust werden

- Sensible persönliche Daten aufzeichnen

- Screenshots aufnehmen und die Systemaktivität überwachen

Viele moderne Keylogger können auch den Inhalt der Zwischenablage erfassen, Audio aufzeichnen und Webcam-Aufnahmen abgreifen. Das macht sie zu effektiven Tools für Rundum-Überwachung und Datendiebstahl.

12. Cryptojacker

Cryptojacking-Malware kapert die Ressourcen eines Computers, um für Cyberkriminelle Kryptowährung zu schürfen. Anders als andere Malware, die möglicherweise Systeme lahmlegt oder Daten abgreift, nehmen Cryptojacker die Computerressourcen anderer Personen in Beschlag, um Gewinne damit zu erwirtschaften.

Cryptojacker können ...

- Rechenleistung des Computers abzweigen

- Stromkosten in die Höhe treiben

- Hostgeräte verlangsamen

- Dazu führen, dass die Geräte überhitzen

Cryptojacking mag weniger schädlich erscheinen als Datendiebstahl oder Ransomware, doch die Auswirkungen können bedeutend sein. Die konstant hohe Beansspruchung seiner Resourcen kann zu Leistungseinbußen, Überhitzung und erhöhtem Stromverbrauch führen, was höhere Stromkosten zur Folge hat.

13. Wiper

Wiper löschen Daten dauerhaft von den infizierten Geräten. Im Gegensatz zu Ransomware, die Daten als Geisel hält, vernichten Wiper diese schlicht und ergreifend. Durch gezielte Angriffe auf kritische Boot-Systeme können sie Geräte auch funktionsunfähig machen.

Wiper-Malware kann ...

- Daten permanent löschen, sodass sie nicht mehr wiederhergestellt werden können

- Boot-Systeme angreifen und lahmlegen

- Geräte völlig funktionsunfähig machen

- Als Instrument der Cyberkriegsführung eingesetzt werden

Wiper können Daten ebenfalls stehlen, bevor sie diese aus dem System löschen. Häufig werden sie bei gezielten Angriffen von Cyberkriminellen oder von staatlich sanktionierten Akteuren eingesetzt, um Systeme lahmzulegen, Betriebsabläufe zu stören oder sensible Daten zu vernichten, wobei sie kaum Spuren hinterlassen, wenn überhaupt.

14. Scareware

Scareware ist darauf ausgelegt, Nutzer zu täuschen, indem sie ihnen eine Infektion ihres Geräts durch Viren oder andere Bedrohungen vorgaukelt. In der Regel drängt sie die Nutzer in Form fingierter Sicherheitswarnungen oder Systemscans zum Kauf unnötiger Software oder Services. Bei diesen Verfahren wird auf Panikmache und Handlungsdruck gesetzt, und sie führen oft zu finanziellen Verlusten oder einer zunehmenden Gefährdung der Sicherheit.

Scareware kann ...

- Fake-Virenwarnungen und -Sicherheitswarnungen anzeigen

- Nutzer dazu verleiten, Malware herunterzuladen

- Zielpersonen auf gefälschte Phishing-Websites weiterleiten

- Zu Tech-Support-Betrug führen

- Hartnäckige Pop-up-Meldungen generieren

Warnzeichen dieser Art von Malware sind unerwartete Pop-up-Warnmeldungen, dringende Mitteilungen, in denen behauptet wird, Ihr Gerät sei infiziert, und Aufforderungen, Sicherheitssoftware aus dubiosen Quellen herunterzuladen oder zu kaufen.

15. Logikbomben

Logikbomben bleiben inaktiv, bis der Nutzer bestimmte Auslösebedingungen erfüllt. Anders als andere Schadprogramme, die sofort aktiviert werden, warten Logikbomben auf bestimmte Umstände, bevor sie ans Werk gehen – zum Beispiel auf ein bestimmtes Datum, eine bestimmte Uhrzeit oder eine bestimmte Benutzeraktion.

Logikbomben können ...

- Wichtige Dateien auf einem Gerät löschen

- Daten beschädigen und das System zum Absturz bringen

- Sensible Daten offenlegen

- Das System verlangsamen bzw. Systemfehler verursachen

Logikbomben heißen so, weil ihr Code erst "detoniert", wenn bestimmte Bedingungen erfüllt sind. Im Gegensatz zu anderen Arten von Malware replizieren oder verbreiten sie sich nicht von selbst. In der Regel sind sie auf gezielte Angriffe ausgelegt, sodass sie meist erst entdeckt werden, wenn der Schaden bereits angerichtet ist.

Wie wird Malware eingeschleust bzw. aktiviert?

Malware kann durch verschiedene Methoden in ein System eingeschleust oder aktiviert werden – z. B. durch Phishing-E-Mails, schädliche Website-Downloads, infizierte USB-Laufwerke und Softwaresicherheitslücken. Aber E-Mails sind mit Abstand der häufigste Angriffsvektor: Auf diesem Weg erfolgten 88 % der Malware-Angriffe im Jahr 2023.

Im Folgenden wollen wir uns die konkreten Methoden, die Cyberkriminelle zur Verbreitung von Malware einsetzen, genauer ansehen:

- Sicherheitslücken: Wenn Sicherheitslücken in Geräten und Software entdeckt werden, können Hacker diese mit einem Exploit in Form eines sogenannten Zero-Day-Angriffs ausnutzen.

- Exploit-Kits: Mithilfe speziell zu diesem Zweck entwickelter Exploit-Kits können Cyberkriminelle nach Lücken in der Sicherheitsinfrastruktur von Geräten suchen, um auf diesem Weg Malware einzuschleusen.

- Man-in-the-Middle-Angriffe: Malware kann im Zuge eines Man-in-the-Middle-Angriffs in abgefangenen Internetdaten versteckt werden.

- Drive-by-Downloads: Beim Besuch dubiose Websites wird im Zuge von Drive-by-Downloads automatisch eine Datei an die nichts ahnenden Nutzer gesendet, wobei Sicherheitslücken im jeweiligen Browser ausgenutzt werden.

- Social Engineering: Cyberkriminelle können ihre Opfer durch Manipulation dazu verleiten, auf schädliche Links zu klicken, infizierte Anhänge herunterzuladen oder vertrauliche Informationen preiszugeben. Hierunter fallen Techniken wir E-Mail-Phishing, Vishing oder Smishing.

- USB-Datenträger und externe Geräte: Malware kann über infizierte USB-Datenträger oder andere externe Geräte eingeschleust werden, die an dem jeweiligen Computer angeschlossen sind.

- Trojaner: Malware wird manchmal in scheinbar legitimer Software versteckt und zusammen mit dem jeweiligen Programm installiert.

- Netzwerkinfiltration: Hacker dringen in ein Netzwerk ein, um Malware zu platzieren, oft durch Brute-Force-Angriffe oder über gestohlene Zugangsdaten.

So schützen Sie sich vor Malware

Durch proaktive Maßnahmen wie die Verwendung renommierter Antivirus-Software, regelmäßige System-Updates, umsichtiges Internetverhalten und das Vermeiden verdächtiger Links bzw. Downloads können Sie Ihre Gefährdung durch Malware deutlich verringern.

- Software auf dem neusten Standhalten: Aktualisieren Sie regelmäßig Ihre Software und Ihr Betriebssystem, um Sicherheitslücken zu schließen, über die Malware eingeschleust werden könnte.

- Verdächtige Links und Anhänge vermeiden: Klicken Sie niemals auf Links, und laden Sie keine Anhänge aus unbekannten E-Mails, Nachrichten oder Websites herunter, da diese Schadsoftware enthalten könnten.

- Spam-Filter anpassen: Optimieren Sie die Konfiguration Ihrer Spam-Filter, um das Risiko zu reduzieren, dass schädliche Links, E-Mails oder Anhänge überhaupt bis zu Ihnen vordringen.

- Methoden einer sicheren Internetnutzung pflegen: Beschränken Sie sich auf sichere, bekannte Websites, und seien Sie vorsichtig, um nicht auf Anzeigen oder Pop-ups zu klicken, die wiederum auf dubiose Websites führen.

- Daten sichern: Erstellen Sie regelmäßig Backups wichtiger Dateien, um Verluste im Falle einer Infektion durch Wiper oder Ransomware zu minimieren.

- Administratorrechte einschränken: Beschränken Sie den Administratorzugriff, um den potenziellen Schaden zu reduzieren, den Malware auf Ihrem Gerät oder Netzwerk anrichten kann.

- App-Stores von Drittanbietern meiden: Installieren Sie Software und Apps nur von offiziellen Anbietern oder verifizierten Plattformen, um das Risiko zu verringern, Trojaner herunterzuladen.

- Eine Firewall aktivieren: Richten Sie eine Firewall ein, damit der eingehende und ausgehende Netzwerkverkehr überwacht wird und unberechtigte Zugriffsversuche blockiert werden.

- Renommierte Sicherheitssoftware installieren: Verwenden Sie ein seriöses Antivirus-Programm, das Ihnen hilft, Bedrohungen zu erkennen und abzuwehren, bevor Ihr Gerät Schaden nehmen kann.

Schützen Sie sich vor Malware aller Art

Angesichts der Vielzahl verschiedener Schadprogramme, die im Internet lauern, benötigen Sie einen Rundumschutz.

Darum bietet Norton 360 Deluxe umfassenden Schutz vor Malware – vor Viren und Ransomware bis hin zu Spyware und Cryptojackern. Mit einer leistungsstarken Echtzeit-Bedrohungserkennung, intelligenter Firewall und 50 GB Cloud-Backup-Speicher hält Norton 360 Deluxe Bedrohungen aller Art von Ihnen fern.

Häufig gestellte Fragen zu den verschiedenen Arten von Malware

Haben Sie noch mehr Fragen dazu, wie Malware funktioniert und wie Sie sich schützen können? Wir kennen die Antworten.

Welche Malware ist besonders schwer zu entdecken?

Oft ist dateilose Malware besonders schwer zu erkennen, da sie keine Spuren auf der Festplatte hinterlässt und herkömmliche dateibasierte Erkennungstechniken umgehen kann. Deshalb ist es wichtig, eine hoch moderne Antivirus-App wie Norton 360 Deluxe zu verwenden, die heuristische Verhaltenserkennungsverfahren einsetzt, um Bedrohungen aufzuspüren.

Wie verbreitet sich Malware?

Malware verbreitet sich über infizierte E-Mail-Anhänge, schädliche Websites, Softwaresicherheitslücken, kompromittierte Netzwerke oder Wechseldatenträger. Schadprogramme können auch über Phishing-Angriffe, Social Engineering oder Filesharing-Plattformen in Umlauf gebracht werden. Nach der Ausführung ist Malware manchmal auch in der Lage, selbstständig auf andere Geräte und Systeme überzuspringen.

Kann Malware die Computerhardware beschädigen?

In der Regel hat es Malware auf Software und Daten abgesehen. Einige Schadprogramme – z. B. Cryptominer- und Firmware-Angriffe – können allerdings die Hardware indirekt beschädigen, indem sie eine Überhitzung der CPU oder GPU verursachen oder durch intensive Verarbeitungsprozesse zu physischem Verschleiß führen.

Kann ich mir im öffentlichen WLAN Malware einfangen?

Ja, öffentliche WLAN-Netzwerke können für Man-in-the-Middle-Angriffe missbraucht werden, bei denen Hacker Daten während der Übertragung abfangen und schädlichen Code in die Datenpakete injizieren. Mit einem VPN können Sie die versandten und empfangenen Daten verschlüsseln und so dieses Risiko reduzieren.

Wie viele verschiedene Arten von Malware gibt es?

Es gibt eine Vielzahl verschiedener Schadprogramme, darunter Viren, Trojaner, Ransomware, Botnets und Keylogger. Einige dieser Malware-Varianten sind Hybride – also Malware, die in mehrere Kategorien fällt. Die Anzahl der Varianten wächst stetig, da stets neue Bedrohungen hinzukommen.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.