Malware: Worum es sich dabei handelt, wie sie funktioniert und wie man sie loswird

Bei Malware handelt es sich um Schadsoftware, die entwickelt wurde, um in Computer, Netzwerke und andere Systeme einzudringen bzw. diese zu schädigen. Hier erhalten Sie eine ausführliche Definition von Malware und erfahren, wie diese sich ständig weiterentwickelnde Bedrohung funktioniert und wie Sie Norton 360 zum Erkennen und Entfernen von Malware sowie zum Schutz vor zukünftigen Infektionen einsetzen können.

Seit den 1980er-Jahren haben Sicherheitsforscher über eine Milliarde Schadprogramme und potenziell unerwünschte Anwendungen (PUAs) identifiziert. Das ist eine Menge gefährlicher Software und es unterstreicht die Bedeutung der Cybersicherheit. Erfahren Sie, wie Malware funktioniert, welche Varianten es gibt und wie Sie mit effektiven Präventionsmaßnahmen Ihre persönlichen Daten und Geräte besser schützen können.

Was ist Malware?

Der Begriff Malware bezeichnet eine Schadsoftware, die dazu entwickelt wurde, in Computer oder Netzwerke einzudringen, diese zu stören oder zu beschädigen, meist ohne das Wissen des Besitzers. Cyberkriminelle oder andere Akteure mit dubiosen Absichten setzen Malware ein, um Geräte zu kapern und die entsprechenden Systeme zu beschädigen oder auszuspionieren. Dies kann dazu führen, dass Ihre Daten ausgespäht, beschädigt, gestohlen oder gelöscht werden.

Was fällt alles unter den Begriff Malware?

Es gibt viele verschiedene Arten von Schadsoftware im Internet – von traditionellen Computerviren bis hin zu komplexeren Würmern, Trojanern und dateiloser Malware. Hier sind einige der häufigsten Arten von Malware, die online im Umlauf sind:

- Viren: Diese gefährlichen Codeschnipsel springen von einem Computer zum nächsten und beschädigen oder stehlen dabei Daten. Viren werden häufig durch das Öffnen infizierter Links oder die Installation einer Schadsoftware aktiviert.

- Würmer: Diese Form sich selbst replizierender Malware verbreitet sich eigenständig über Geräte und Netzwerke. Anders als Viren sind Würmer zur Replikation nicht auf ein Wirtsprogramm angewiesen.

- Rootkits: Ein Rootkit ist eine versteckte Form von Malware, die Cyberkriminellen den Fernzugriff auf Ihr Gerät ermöglicht, wodurch sie Ihr System manipulieren, heimlich schädliche Handlungen ausführen und auf Ihre persönlichen Daten zugreifen können.

- Spyware: Diese Art von Malware verfolgt und protokolliert heimlich Ihre Aktivitäten, um Informationen über Sie zusammenzutragen. Spyware kann Hackern den Zugriff auf Ihre Finanzkonten oder andere sensible persönliche Daten ermöglichen.

- Adware: Als Adware bezeichnet man Schadprogramme, die unerwünschte Werbung anzeigen. Diese Programme können auch Daten über Ihr Surfverhalten sammeln, um die Anzeigen zu personalisieren oder diese Informationen an Dritte zu verkaufen.

- Ransomware: Diese Art von Malware kann Ihre Daten sperren, verschlüsseln und in Geiselhaft nehmen. Mithilfe von Ransomware können Cyberkriminelle unter der Androhung, Ihre persönlichen Dateien anderenfalls zu vernichten, Lösegeld von Ihnen erpressen.

- Dateilose Malware: Mithilfe legitimer Systemtools und -prozesse führt dateilose Malware Angriffe aus, ohne typische Dateispuren zu hinterlassen, wodurch sie schwerer aufzuspüren ist.

- Trojaner: Getarnt als seriöses Programm oder legitime Anwendung, können Trojaner Nutzer ausspionieren, Daten stehlen oder andere Programme infizieren.

- Scareware: Als Scareware bezeichnet man Malware, die Ihnen mit gefälschten Warnungen Angst einjagen und Sie dazu verleiten soll, vermeintliche Sicherheitssoftware herunterzuladen oder persönliche Daten preiszugeben.

- Keylogger: Keylogger zeichnen heimlich alles auf, was Sie auf Ihrer Tastatur eingeben. So können sie sensible Informationen wie Passwörter und Kontodaten abfangen.

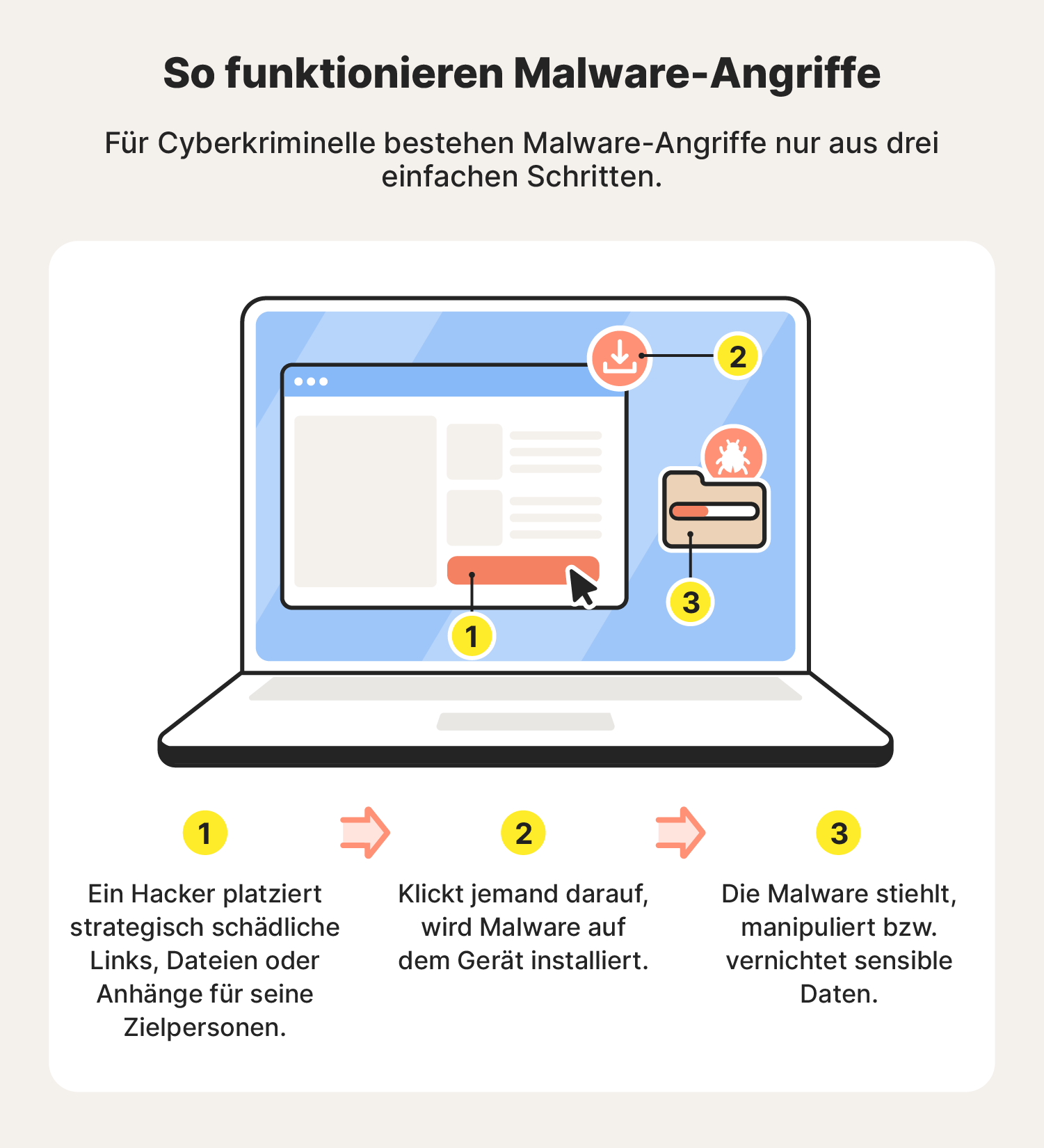

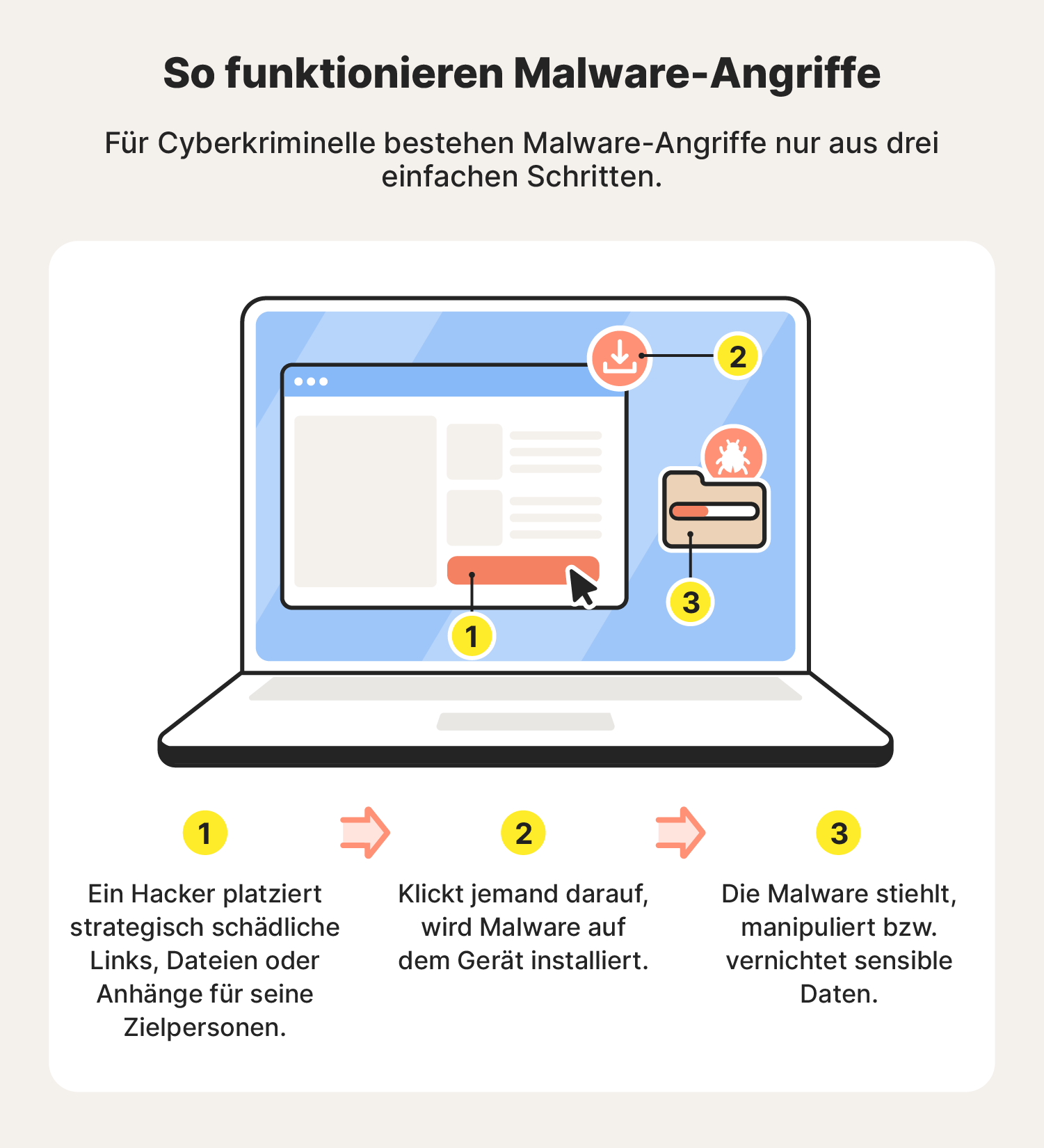

Wie werden Computer mit Malware infiziert?

Hacker infizieren Geräte mit Malware, indem sie technische Schwachstellen ausnutzen und durch Social-Engineering-Methoden infizierte Links, Dateien oder E-Mail-Anhänge in Umlauf bringen. Häufig eingesetzte Techniken dieser Art sind beispielsweise Phishing oder Smishing: Dabei verbreitet sich Malware auf den Geräten der Opfer, wenn diese auf infizierte Inhalte klicken.

Zu vielen Malware-Infektionen kommt es, weil Schadprogramme unbeabsichtigt aus dem Internet heruntergeladen werden. Doch Hacker können auch USB-Sticks oder andere Wechseldatenträger zur Verbreitung von Malware einsetzen – eine Methode, mit der sich bestimmte netzwerkbasierte Sicherheitsmaßnahmen umgehen lassen. Selbst wenn man weiß, was Malware ist, kann es schwierig sein, sie zu erkennen. Schließen Sie daher niemals unbekannte Speichermedien an Ihren Computer an, um Ihre Sicherheit nicht zu gefährden.

Wofür wird Malware eingesetzt und warum ist sie gefährlich?

Malware wird von Cyberkriminellen eingesetzt, um Systeme zu schädigen oder zu infiltrieren oder Exploits darin zu platzieren, mit dem Ziel, sensible Daten abzugreifen, Privatpersonen oder Unternehmen auszuspionieren, Abläufe zu stören, sich unberechtigterweise Zugriff zu verschaffen oder Systeme über verschiedene Formen von Ransomware sozusagen in Geiselhaft zu nehmen.

Hier gehen wir etwas genauer darauf ein, wofür Malware eingesetzt werden kann:

- Datendiebstahl: Hacker setzen Malware ein, um sensible Daten zu stehlen und diese anschließend missbräuchlich zu verwenden oder an den Meistbietenden zu verkaufen.

- Erpressung: Nach der Verschlüsselung der persönlichen Daten und deren Sperrung können Hacker diese als Geisel nehmen und Lösegeld für den Entschlüsselungscode verlangen.

- Industriespionage: Manche Unternehmen beschäftigen Hacker, um Wirtschaftsgeheimnisse auszuspionieren, Forschung zu sabotieren oder Konkurrenten zu schädigen.

- Sabotage: Ob aus politischen oder persönlichen Gründen – häufig wird Malware zur Vernichtung von Daten und zur Manipulation von Systemen eingesetzt.

- Cryptojacking: Das Schürfen von Kryptowährungen erfordert sehr viel Rechenleistung. Cryptojacking-Malware kann unbemerkt die Rechenleistung fremder Computer anzapfen.

- Cyberkriegsführung: Malware wird mitunter auch eingesetzt, um die IT-Infrastruktur ganzer Staaten lahmzulegen, Geheimdienstinformationen zu stehlen oder zu manipulieren und sogar die physische Infrastruktur zu zerstören.

So verhindern Sie Malware-Angriffe

Malware-Angriffe zu erkennen und zu verhindern, erfordert Wachsamkeit und proaktive Maßnahmen. Wenn Sie Antivirus-Software verwenden, verdächtige Links und Downloads vermeiden sowie Ihre Systeme und Anwendungen regelmäßig aktualisieren, können Sie Ihre Angriffsfläche deutlich reduzieren und Malware effektiv vorbeugen.

Hier sind die wichtigsten Maßnahmen, die Sie ergreifen können, um verschiedene Arten von Schadsoftware von Ihrem Gerät fernzuhalten.

- Aktualisieren Sie Ihr Betriebssystem regelmäßig. Überprüfen Sie Ihre Geräte mindestens einmal pro Woche auf Software-Updates, und installieren Sie diese umgehend. Anderenfalls sind Sie unter Umständen anfällig für Zero-Day-Angriffe, die Ihre Geräte und Ihr Netzwerk gefährden können.

- Klicken Sie nicht auf verdächtige Links oder Anhänge. Klicken Sie niemals auf unbekannte Links und laden Sie keine Anhänge aus dubiosen Quellen herunter.

- Installieren Sie einen Werbeblocker. Cyberkriminelle könnten Spyware oder Adware infizierte Pop-ups einsetzen, um Ihre Netzwerkaktivitäten widerrechtlich auszuspionieren und Malware auf Ihrem Gerät zu installieren. Mit einem Werbeblocker können Sie Pop-ups loswerden und solche Malware-Angriffe wirkungsvoll verhindern.

- Verwenden Sie eine Firewall. Eine Firewall errichtet eine Art Barriere zwischen Ihrem Gerät und den potenziellen Online-Bedrohungen, indem sie nach verdächtigem Internetverkehr Ausschau hält und entsprechende Zugriffsversuche abwehrt.

- Achten Sie auf Ihre Sicherheit im öffentlichen WLAN: Nutzen Sie ein VPN, wenn Sie über ungesicherte öffentliche WLAN-Netze online gehen, um Ihre Daten zu verschlüsseln und zu verhindern, dass Hacker diese abfangen.

- Überwachen Sie Ihre Netzwerkaktivität. Überprüfen Sie Ihr Netzwerk regelmäßig auf ungewöhnliche Aktivitäten – z. B. unbekannte Geräte oder ungewöhnliche IP-Adressen, die viel Bandbreite verbrauchen. Dies könnten Anzeichen für eine Malware-Infektion oder einen versuchten Datendiebstahl sein.

- Laden Sie eine Antivirus-Software herunter. Wehren Sie Computerviren und andere Arten von Malware mit einer vertrauenswürdigen Antivirus-Software wie Norton 360 Standard ab, die Ihre Geräte rund um die Uhr vor Malware-Angriffen schützt und Ihre Cybersicherheit gewährleistet.

So erkennen und entfernen Sie Malware

Der einfachste Weg, Malware auf Ihrem Gerät aufzuspüren und zu entfernen, ist ein Malware-Scan mit einem speziellen Malware-Entfernungstool wie Norton 360 Standard. Wenn Sie Anzeichen von Malware bemerken – z. B. Systemabstürze oder eine plötzliche Zunahme von Spam-Nachrichten –, sollten Sie Ihr Gerät auf eine mögliche Infektion prüfen.

PC oder Mac

Die Schritte zum Entfernen von Malware sind grundsätzlich die gleichen – egal, ob Sie einen PC oder Mac haben (und ja, auch Macs können sich Malware einfangen):

- Trennen Sie die Internetverbindung.

- Schalten Sie den abgesicherten Modus ein.

- Halten Sie in der Aktivitätsanzeige nach Malware Ausschau.

- Spüren Sie diese Schadprogramme mit einem Malware-Scanner auf, und entfernen Sie sie.

- Vergewissern Sie sich, dass sich Ihre Browser-Startseite nicht geändert hat.

- Leeren Sie den Cache.

Android-Smartphone

So entfernen Sie Malware von einem Android-Gerät:

- Trennen Sie die Internetverbindung.

- Schalten Sie das Gerät aus.

- Führen Sie einen Neustart im abgesicherten Modus durch.

- Löschen Sie alle verdächtigen Apps.

iOS-Gerät

So entfernen Sie Malware von einem iPhone oder iPad:

- Löschen Sie alle verdächtigen Apps.

- Leeren Sie die App- und Browser-Caches.

- Starten Sie das iPhone neu.

- Installieren Sie die neueste iOS-Version.

- Stellen Sie das Gerät aus einem Backup wieder her.

Falls alles andere erfolglos bleibt, müssen Sie Ihr Handy möglicherweise auf die Werkseinstellungen zurücksetzen bzw. Ihre Computerfestplatte vollständig löschen.

Schützen Sie Ihre Geräte noch heute

Malware-Bedrohungen entwickeln sich ständig weiter. Doch glücklicherweise kommt bei Norton eine leistungsstarke, heuristische Erkennungstechnologie zum Einsatz, mit der wir Malware aufspüren und entfernen, wodurch wir täglich Millionen von Cyberbedrohungen abwehren.

Norton 360 bietet einen umfassenden Echtzeitschutz vor Malware, Ransomware und Hackingangriffen und trägt mit einem leistungsstarken VPN dazu bei, dass Ihre Online-Aktivitäten unter Verschluss bleiben. Mit mehreren zuverlässigen Modulen stärkt die Cybersicherheits-Produktpalette von Norton Ihre Sicherheit und gibt Ihnen mehr Kontrolle über Ihr digitales Leben.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.