Was ist Cybersicherheit und warum ist sie wichtig?

Cybersicherheit umfasst die Systeme, Tools und Maßnahmen, die Ihre Geräte und Netzwerke vor Cyberangriffen schützen, die eine Gefahr für Ihre Geräte und Daten darstellen. Erfahren Sie, warum Cybersicherheit für jeden Einzelnen wichtig ist und wie leistungsstarke Cybersicherheissoftware wie Norton 360 Ihre Daten schützt und Sie vor digitalen Bedrohungen bewahrt.

- Warum ist Cybersicherheit wichtig?

- So funktioniert Cybersicherheit

- Die häufigsten Bedrohungen für die Cybersicherheit

- Risiken mangelhafter Cybersicherheit

- Mythen über Cybersicherheit

- Best Practices für die Cybersicherheit

- Norton 360 – Ihr verlässlicher Begleiter in Sachen Cybersicherheit

- Häufig gestellte Fragen

Unter Cybersecurity versteht man den Einsatz von Technologien, Prozessen und Kontrollmechanismen zum Schutz von Netzwerken, Geräten, Programmen und Daten vor Cyberangriffen, Beschädigungen oder unberechtigtem Zugriff.

Zu den heute weit verbreiteten Cyberbedrohungen für Privatanwender gehören heutzutage Phishing, Malware-Angriffe und Online-Betrug unterschiedlicher Art. Bedrohungsforscher bei Gen Digital, dem Mutterkonzern von Norton, warnen: Mit dem Aufkommen generativer KI sind solche Angriffe leichter durchzuführen und wirken überzeugender denn je.

Cybersecurity wird oft mit Unternehmen oder Behörden in Verbindung gebracht – doch auch im privaten Bereich sind die richtigen Schutzmaßnahmen unerlässlich. Der beste Schutz ist eine Kombination aus vernünftige Gewohnheiten und leistungsstarker Cybersicherheitssoftware, die mehr leistet als nur ein einfaches Antivirenprogramm.

Dieser Artikel beleuchtet, was Cybersicherheit heutzutage bedeutet, wie sie funktioniert und welche konkreten Schritte Sie ergreifen können, um sich in einer zunehmend risikobehaftete digitalen Welt zu schützen.

Warum ist Cybersicherheit wichtig?

Cybersicherheit ist wichtig, damit Sie Ihr Geld, Ihre Identität, Ihre personenbezogenen Daten und Ihre Privatsphäre besser schützen können. Überlegen Sie, in welchem Umfang Ihr Leben sich mittlerweile online abspielt: Ohne solide Cybersecurity sind Sie Bedrohungen wie durch Übernahme Ihrer Konten in sozialen Medien, Online-Betrug, Identitätsdiebstahl und Ransomware ausgesetzt. Solche Vorfälle können erheblichen Zeit- und Arbeitsaufwand mit sich bringen und gehen oft mit beträchtlichen finanziellen Schäden einher.

Hier einige Erkenntnisse aus einem aktuellen Bedrohungsbericht von Gen, die verdeutlichen, wie sich die Cybersicherheitslage derzeit entwickelt.

- Sicherheitsforscher verzeichneten im dritten Quartal 2025 einen 77-prozentigen Anstieg bei Adware-Angriffen auf Mobilgeräte im Vergleich zum Vorquartal – zurückzuführen auf gefälschte Apps, die sich nach der Installation tarnen können.

- Im dritten Quartal 2025 waren bei mehr als 83 % aller Datenpannen Passwörter im Spiel, wie Gen Digital berichtet – ein Zeichen dafür, dass Cyberkriminelle laufend dazulernen, wenn es darum geht, an "hochwertige" Daten zu gelangen.

Wenn ein so großer Teil unseres Lebens online abläuft, ist Cybersicherheit längst kein bloßer Luxus mehr. Der Schutz Ihrer Daten und die Wachsamkeit gegenüber neuen digitalen Gefahren gehören heute zum Alltag – genau wie die Installation einer Alarmanlage zu Hause.

So funktioniert Cybersicherheit

Cybersecurity umfasst mehrere Schutzebenen, die zusammenwirken, um Sie vor möglichen Bedrohungen zu schützen. Sie umfasst eine Kombination aus Tools wie Firewalls, Antivirus-Software, Verschlüsselung und starke Passwörter, um Ihre Daten vertraulich und geschützt zu halten.

Einige dieser Schutzfaktoren sind Tools oder Software, andere liegen im Verhalten des Benutzers. Auch die Wachsamkeit bei verdächtigen Links, betrügerischen Nachrichten und allzu verlockenden Werbeanzeigen in den sozialen Medien gehört zur Cybersicherheit.

Unternehmen setzen schon seit dem Beginn des digitalen Zeitalters auf Cybersicherheitsmaßnahmen, um einen sicheren Zugriff aufs Internet zu gewährleisten und die vertraulichen Informationen zu schützen, die ihnen anvertraut sind. Doch Cybersicherheit liegt nicht allein in der Verantwortung von Unternehmen. Da die meisten Benutzer mehrere Geräte verwenden, auf denen sensible Daten gespeichert sind, muss jeder Einzelne die Cybersicherheit ebenso ernst nehmen.

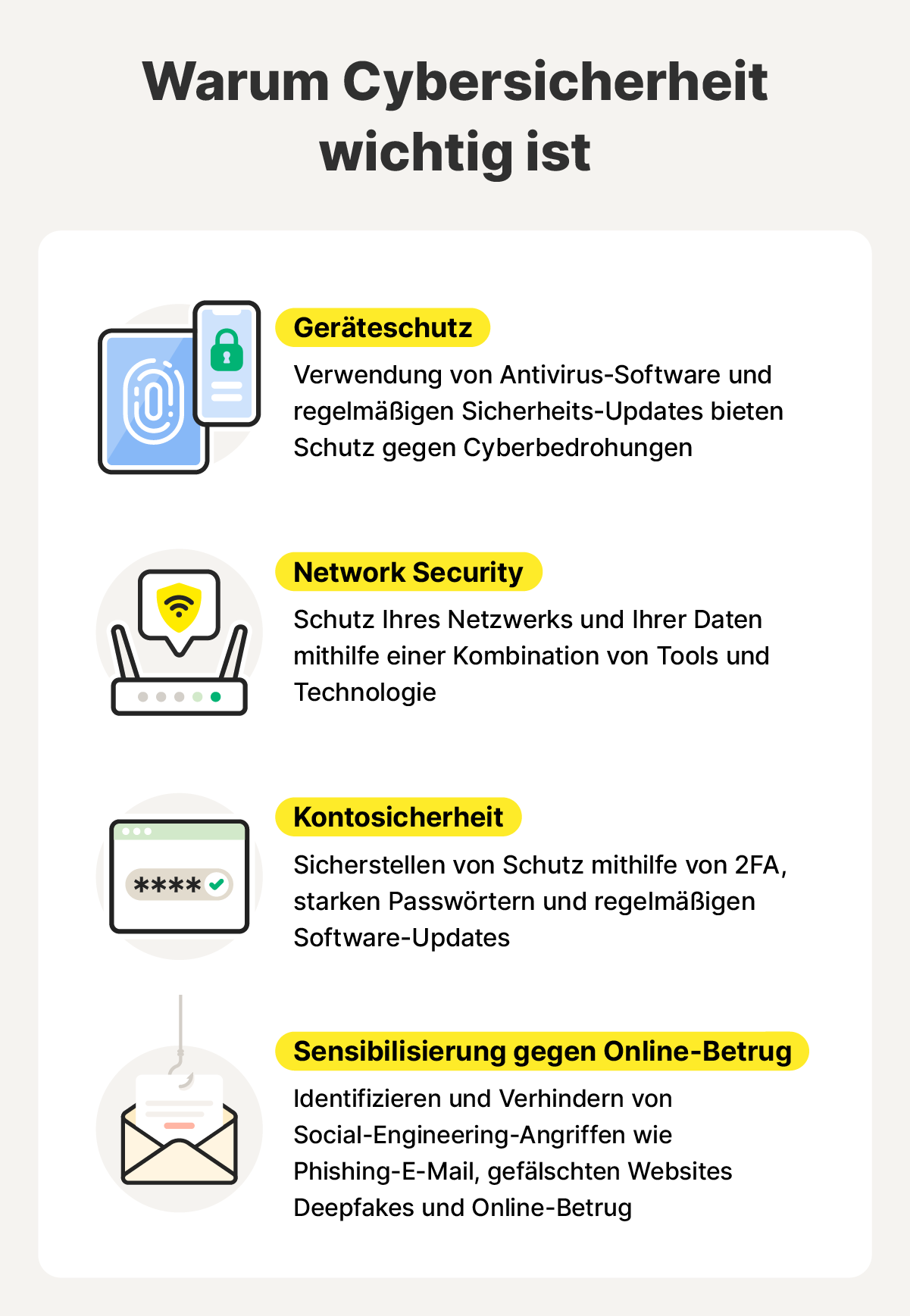

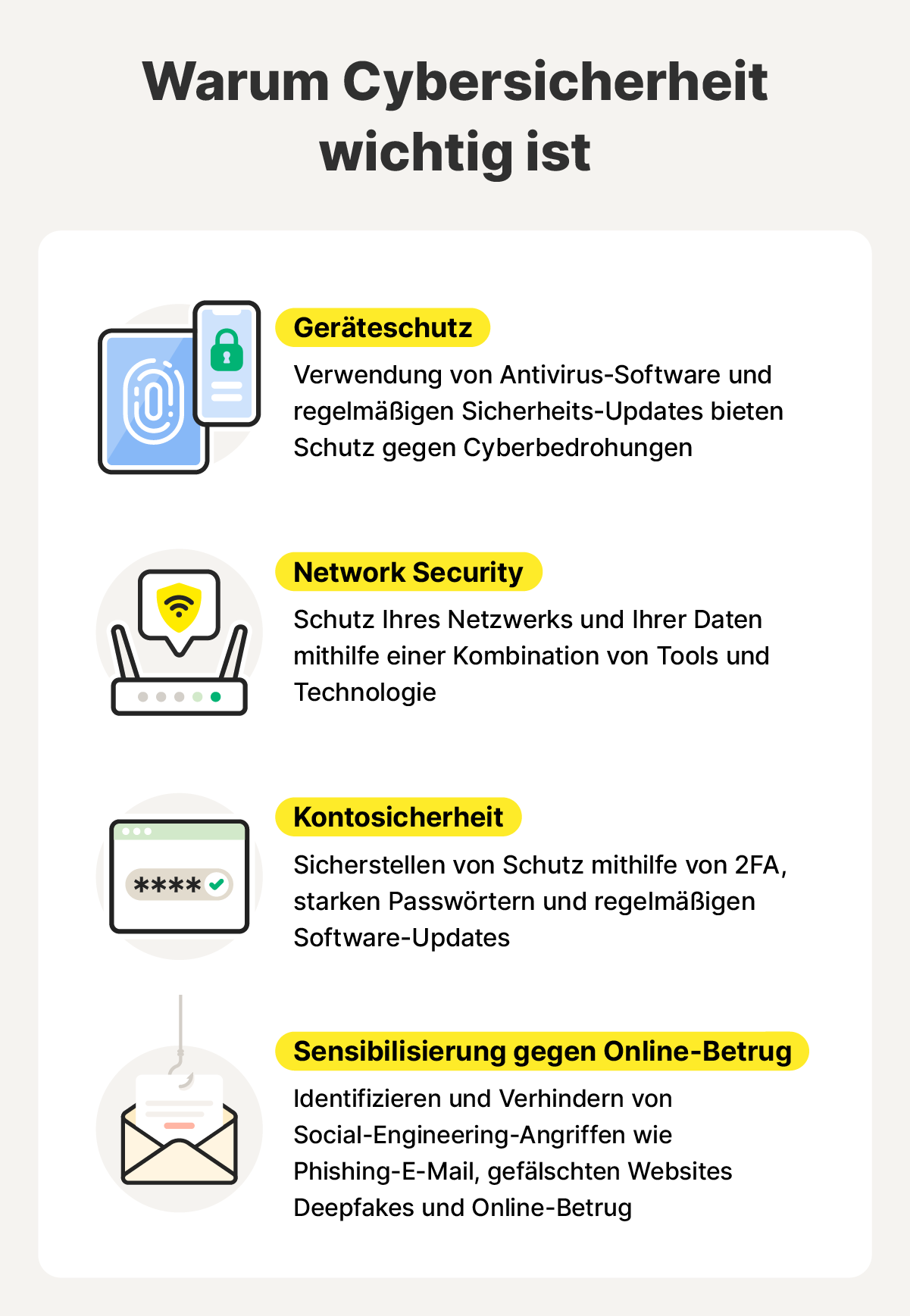

So funktioniert Cybersicherheit für Privatanwender:

- Geräteschutz: Die Verwendung von Antivirus-Software, die regelmäßige Aktualisierung der Systeme und die Aktivierung automatischer Sicherheits-Patches.

- Netwerksicherheit: Absicherung Ihres WLANs mit einem VPN und einer Firewall sowie das Meiden gefährlicher Websites.

- Kontosicherheit: Verwendung eindeutiger, komplexer Passwörter und Aktivierung der Zwei-Faktor-Authentifizierung (2FA).

- Wachsamkeit gegen Betrug und Phishing: Identifizieren und Verhindern von Social-Engineering-Angriffen wie Phishing-E-Mails, gefälschten Websites, Deepfakes und Online-Betrug.

Diese Schutzmaßnahmen wirken und zusammen und sorgen dafür, dass Ihre Daten besser geschützt und Ihre Geräte sicherer sind.

Die häufigsten Bedrohungen für die Cybersicherheit

Die Lage in Sachen Cybersicherheit ist komplex. Die meisten Cyberbedrohungen lassen sich jedoch drei Hauptkategorien zuordnen: Angriffe auf die Vertraulichkeit, die Integrität und die Verfügbarkeit.

- Bei Vertraulichkeitsangriffen hat der Angreifer es auf personenbezogene Daten wie Passwörter oder Bankdaten abgesehen. Das Ziel von Angriffen auf die Vertraulichkeit ist es letztendlich oft, Daten im Darknet zu verkaufen oder Identitätsdiebstahl oder Finanzbetrug zu begehen.

- Bei Integritätsangriffen will der Angreifer Daten oder Systeme ohne Berechtigung verändern, beschädigen oder manipulieren. Das Ziel des Angreifers muss nicht zwangsläufig darin bestehen, Informationen zu stehlen oder Systeme lahmzulegen. Datenmanipulation, Man-in-the-Middle-Angriffe und Code-Injection-Angriffe sind Beispiele für Integritätsangriffe.

- Angriffe auf die Verfügbarkeit zielen darauf ab, den Zugriff auf Dateien, Geräte oder Online-Dienste zu blockieren. Für die Benutzer nimmt dies häufig die Form von Ransomware an; dabei werden Sie von Ihren eigenen Daten ausgesperrt, und ein Lösegeld wird verlangt.

In der Praxis überschneiden sich diese Kategorien oft, und sie umfassen eine Vielzahl bekannter Bedrohungen – darunter Phishing-Betrug, Malware und Ransomware. Schauen wir uns einige verbreitete Cyberbedrohungen genauer an.

Social Engineering, Phishing und Betrug

Social Engineering ist eine Manipulationstechnik, bei der Cyberkriminelle Menschen dazu verleiten, vertrauliche Informationen preiszugeben oder unvorsichtig zu handeln – indem sie menschliche Gefühle wie Vertrauen, Angst oder Zeitdruck ausnutzen.

In der digitalen Welt zeigt sich Social Engineering häufig in Form von Phishing oder Online-Betrug: Angreifer geben sich per gefälschter E-Mail, SMS, Nachricht in sozialen Medien oder Website als vertrauenswürdige Organisation oder Person aus, um Menschen dazu zu bringen, auf schädliche Links zu klicken, vertrauliche Informationen preiszugeben, Geld zu überweisen oder Zugriff auf Konten und Geräte zu gewähren.

Während viele Phishing-Angriffe im Spam-Ordner landen (hoffentlich wie die Phishing-E-Mails in den folgenden 9 Beispielen), setzen Internetbetrüger mittlerweile auf KI, um ihre Tricks noch raffinierter zu machen. Sie erstellen gefälschte Websites, die echt wirken (von Sicherheitsforschern als Vibe-Betrug bezeichnet), und starten betrügerische Werbekampagnen in sozialen Medien.

Malware

Malware ist Schadsoftware, die von Angreifern entwickelt wird, um Geräte zu infizieren, vertrauliche Informationen zu stehlen oder Systeme unter ihre Kontrolle zu bringen.

Zu den bekannten Malware-Arten gehören Spyware (etwa Infostealer und Keylogger, die Ihre Tastatureingaben aufzeichnen und an Hacker weiterleiten können), sowie Viren und Würmer. Mithilfe von Malware können Hacker Ihre Zugangsdaten zum Online-Banking stehlen, die Kontrolle über Ihren Computer an sich reißen oder sogenannte Dekompressionsbomben zünden, die Ihr System zum Absturz bringen.

Es kommt immer neue Malware auf; deshalb müssen Sicherheitsforscher neue Varianten verfolgen und Lösungen entwickeln, um Benutzer zu schützen. Im Jahr 2025 etwa beobachteten die Sicherheitsforscher von Gen Digital, der Muttergesellschaft von Norton, den Aufstieg von AuraStealer, einer neuen Art von Malware, die Daten aus Browsern und Anwendungen abgreifen kann, sowie Ghost-Pairing-Angriffe, mit deren Hilfe Hacker WhatsApp-Konten kapern können.

Viele Typen von Malware lassen sich mit leistungsfähiger Cybersicherheitssoftware wie Norton 360 Deluxe effizient unschädlich machen – sie bietet hochwirksamen Schutz vor Spyware, Ransomware und Viren.

Ransomware

Ransomware ist eine besonders heimtückische Form von Malware. Sie zählt zu den Verfügbarkeitsangriffen und dringt in Ihr System ein, wo sie Ihre Dateien verschlüsselt oder sperrt – die Angreifer fordern dann ein Lösegeld, um Ihnen den Zugriff zurückzugeben, oft mit knapper Frist. Formen von von Ransomware sind Krypto-Ransomware, Locker-Ransomware und einige Formen von Scareware.

In einer Angriffsserie aus jüngster Zeit nahm eine Ransomware-Variante namens FunkSec weltweit mehr als 100 Organisationen ins Visier, verschlüsselte Dateien und forderte im Gegenzug für die Entschlüsselung einigermaßen bescheidene Bitcoin-Zahlungen. Das Cybersicherheitsteam für Norton und andere Produkte von Gen arbeitete eng mit den Strafverfolgungsbehörden zusammen, um die Operation zu zerschlagen.

Das Besondere an FunkSec war nicht die Lösegeldforderung an sich. Es war die Tatsache, dass die Gruppe offen zugab, KI-Tools zu nutzen – um Code zu schreiben, Phishing-Vorlagen zu gestalten und Teile ihrer Angriffe zu automatisieren.

DoS- und DDoS-Angriffe

Ein Denial-of-Service-Angriff (DoS) ist der Versuch, eine Website, App oder einen Online-Dienst mit übermäßigem Datenverkehr zu überlasten, sodass er langsam wird oder gar nicht mehr erreichbar ist. Ein verteilter Denial-of-Service-Angriff (DDoS) funktioniert nach demselben Prinzip, wird aber gleichzeitig von vielen Geräten ausgeführt – oft unter Einsatz großer Netzwerke gekaperter Computer. Dadurch ist er deutlich schwerer abzuwehren.

Obwohl diese Cyberangriffe in der Regel gegen Unternehmen oder Online-Plattformen gerichtet sind, bekommen auch Privatanwender die Auswirkungen zu spüren – denn sie können beliebte Websites lahmlegen. In manchen Fällen können auch private Netzwerke für DDoS-Angriffe missbraucht werden – dann nämlich, wenn ein Gerät mit Malware infiziert und in ein Botnet eingebunden wurde.

Cybersicherheits-Tools wie Firewalls und Sicherheitssoftware können verdächtigen Datenverkehr blockieren und Malware aufspüren – so verhindern sie, dass Ihre Geräte für DoS-Angriffe missbraucht werden.

Man-in-the-Middle-Angriffe

Bei einem Man-in-the-Middle-Angriff (MITM) klinken sich Cyberkriminelle heimlich in die Verbindung zwischen Ihnen und einer Website oder App ein. Indem sie sich in dazwischenschalten, können Angreifer Ihre Aktivitäten ausspionieren oder die übertragenen Informationen gezielt verändern – Sie werden dann auf schädliche Websites oder gefälschte Login-Seiten umgeleitet, die täuschend echt aussehen.

Dieses Risiko ist besonders relevant in ungesicherten öffentlichen WLAN-Netzwerken, etwa in Cafés oder an Flughäfen. In solchen Situationen könnte ein Angreifer die Daten abfangen, die zwischen Ihrem Gerät und dem Server übertragen werden, und so unbemerkt an Passwörter, Zahlungskartendaten oder andere vertrauliche Informationen gelangen.

Ein Cybersicherheits-Tool, mit dessen Hilfe Sie das Risiko von MITM-Angriffen reduzieren können, ist ein VPN: Es verschlüsselt Ihren Datenverkehr und erschwert es Angreifern dadurch erheblich, die übertragenen Daten auszulesen oder zu manipulieren.

Advanced Persistent Threats

Advanced Persistent Threats (APTs) sind Angriffe, bei denen ein unbefugter Akteur sich unbemerkt Zugang zu einem Netzwerk verschafft und dort über längere Zeit verweilt, um Benutzer auszuspionieren und Daten zu entwenden. APTs treten häufig in Bereichen mit hochsensiblen Informationen auf, etwa in der nationalen Sicherheit, der Fertigungsindustrie und im Finanzsektor.

Aktuelle Beispiele sind Kampagnen wie Lumma Stealer und AMOS (Atomic Stealer). Diese Infostealer verschafften sich dauerhaften Zugriff auf geleakte Geräte und sammelten kontinuierlich Zugangsdaten, Krypto-Wallets und 2FA-Token. So konnten die Angreifer unbemerkt wertvolle Daten abschöpfen, ohne sofort entdeckt zu werden.

KI-gestützte Angriffe

KI-gestützte Angriffe entwickeln mithilfe generativer KI-Tools täuschend echt wirkende, personalisierte Betrugsmaschen in großem Umfang – schneller als je zuvor. Anstatt jede Nachricht oder gefälschte Website mühsam von Hand zu erstellen, generieren die Betrüger mithilfe von KI in Sekundenschnelle überzeugende E-Mails, Deepfake-Videos und Phishing-Websites.

Eine neue Bedrohung sind KI-generierte gefälschte Online-Shops. Diese Betrugsversuche nehmen im Herbst stark zu, wenn die Weihnachtszeit näher rückt. Betrüger nutzen dabei echte E-Commerce-Plattformen und KI-gestützte Shop-Baukästen, um Produktseiten zu erstellen, die täuschend echt aussehen. Sie testen oft mehrere Varianten, um herauszufinden, welche am besten funktioniert – dadurch sind diese Seiten nur schwer von echten Online-Shops zu unterscheiden.

Privatanwender können Cybersicherheitssoftware mit integrierter Betrugserkennung wie Norton 360 nutzen, um geschickt getarnten KI-Betrug zu durchschauen.

Risiken mangelhafter Cybersicherheit

Schwache Cybersicherheit hat nicht nur lästige Popups oder Spam-Anrufe zur Folge. Sie kann Identitätsdiebstahl, geplünderte Bankkonten und fortgesetzten Betrug erleichtern. Hier sind einige der wichtigsten Risiken unzureichender Cybersecurity:

- Identitätsdiebstahl: Wenn Hacker Zugriff auf Ihre persönlichen Daten erlangen, können sie sich als Sie ausgeben, etwa um Kreditkarten zu beantragen, Kredite aufzunehmen oder unbefugte Käufe zu tätigen.

- Offenlegung persönlicher Daten: Ein schwaches Passwort oder ein ungeschütztes Gerät kann Angreifern den Zugriff auf vertrauliche Dateien, E-Mails oder Fotos ermöglichen. Sind Ihre Daten einmal durchgesickert, können sie im Darknet landen und zum Verkauf angeboten werden – wo Kriminelle sie erwerben und missbrauchen können.

- Kontoübernahmen: Sobald Cyberkriminelle sich Zugriff auf Ihre Online-Konten verschafft haben, können sie Sie aussperren, die Kontrolle übernehmen, Einkäufe tätigen und Ihre Kontakte betrügen.

- Finanzielle Verluste: Cyberkriminelle haben es oft auf Online-Banking, digitale Einkäufe und Investment-Konten abgesehen. Ein einziger erfolgreicher Phishing-Versuch per E-Mail oder das Herunterladen einer gefälschten App genügt – schon haben Kriminelle Zugriff auf Ihre Zahlungsdaten und können unerlaubte Transaktionen durchführen.

- Erhöhtes Betrugsrisiko: Wenn Ihre persönlichen Daten im Darknet auftauchen, können Betrüger überzeugendere und auf Sie persönlich zugeschnittene Betrugsmaschen entwickeln. Sie könnten Ihre persönlichen Daten nutzen, um ihre Phishing-E-Mails oder -Anrufe überzeugender wirken zu lassen. Zum Beispiel reichen drei Sekunden Tonaufnahme bereits aus, damit eine KI die Stimme eines Menschen nachahmen kann – etwa für den "Mama, ich bin’s"-Betrug.

- Beschädigte Geräte: Malware kann Ihr Gerät verlangsamen, es abstürzen lassen, unerwünschte Werbung einblenden, es Angreifern ermöglichen, Ihre Aktivitäten zu überwachen, oder Ihr Gerät zum Komplizen illegaler Machenschaften machen.

- Verlust von Dateien: Cyberangriffe wie Ransomware können wichtige Dateien – etwa Fotos und Dokumente – löschen, verschlüsseln oder dauerhaft für Sie sperren.

- Reputationsschaden: Offengelegte Konten können dazu missbraucht werden, betrügerische Mitteilungen zu versenden, schädliche Inhalte zu veröffentlichen oder sich online als Sie auszugeben – was Ihren privaten Beziehungen oder Ihrem beruflichen Ruf schaden kann.

- Zeitverlust und Stress: Die Folgen von Cyberkriminalität zu bewältigen kostet oft viel Zeit und Nerven – vom Absichern der Konten über das Anfechten betrügerischer Abbuchungen bis hin zur Wiederherstellung verlorener Daten.

Mythen über Cybersicherheit

Es gibt viele Missverständnisse zum Thema Cybersicherheit. Bei vielen Benutzern ist beispielsweise die Auffassung verbreitet, dass Hacker es nur auf große Konzerne abgesehen haben oder dass die vorinstallierte Antivirus-Software ihres Geräts ausreicht, um sie zu schützen.

Hier nennen wir fünf weit verbreitete Irrtümer zur Cybersicherheit – und was wirklich dahintersteckt:

- Ich bin nicht wichtig genug, um gehackt zu werden: Die meisten Cyberangriffen sind nicht gezielt gegen Sie gerichtet, sondern laufen automatisch ab. Angreifer suchen mithilfe von Bots und Skripten im Internet nach schwachen Passwörtern, veralteter Software oder offengelegten Daten. Wenn Ihre Abwehr lückenhaft ist, sind Sie ein potenzielles Ziel – ganz gleich, wer Sie sind.

- Apple-Geräte bekommen keine Viren: macOS und iOS sind in der Tat von Haus aus sicherer konzipiert, aber nicht immun. Tatsächlich verzeichnete der Bedrohungsbericht von Gen für das erste Quartal 2025 einen Anstieg von Angriffen auf macOS, darunter FakeCaptcha-Kampagnen, die Benutzer dazu verleiteten, Malware zu installieren.

- Mein Standardschutz reicht aus: Integrierte Sicherheitsfunktionen bieten eine gute Grundlage, sind aber nicht dafür ausgelegt, wirklich jede Bedrohung abzuwehren. Moderne KI-gestützte Betrugsmaschen, Phishing-Angriffe und Malware umgehen oft die standardmäßige Schutzmaßnahmen; deshalb ist ein mehrschichtiger Sicherheitsansatz unerlässlich.

- Cybersicherheit ist nur für Unternehmen wichtig: Heute stehen insbesondere Privatanwender in der Schusslinie, wenn es um Cybersicherheit geht. Von Identitätsdiebstahl über Phishing-Angriffe bis hin zu Malware – Cyberkriminelle haben es immer gezielter auf persönliche Daten abgesehen.

- Lange Passwörter reichen aus, um Hackerangriffe zu verhindern: Selbst das komplexeste Passwort kann bei einer Datenpanne gestohlen, durch Phishing abgefangen oder von Malware abgefangen werden. Deshalb brauchen Sie zusätzlichen Schutz wie die Multifaktor-Authentifizierung und Online-Sicherheitstools.

Cybersicherheit ist ebenso stark eine Frage des Bewusstseins wie der richtigen Tipps und Tools. Je besser Sie verstehen, wie Angreifer vorgehen, desto leichter erkennen Sie Warnsignale und stoppen Bedrohungen, bevor sie sich ausbreiten.

Best Practices für die Cybersicherheit

Ob Sie Ihre persönlichen Konten oder ein kleines Unternehmensnetzwerk schützen – mit einfachen, vorausschauenden Maßnahmen bleiben Ihr digitales Leben und Ihre Daten privat und geschützt.

Hier nennen wir einige grundlegende Sicherheitsmaßnahmen, die Ihnen helfen, sich online zu schützen:

- Verwenden Sie starke, eindeutige Passwörter: Erstellen Sie sichere Passwörter, die lang und komplex sind, und erstellen Sie für jedes Konto jeweils ein eigenes Passwort. Sie können auch einen Passwort-Manager verwenden, um sie sicher zu speichern – so müssen Sie sich nicht alle merken.

- Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA): Selbst das beste Passwort kann gestohlen werden. MFA fügt eine zusätzliche Schutzebene hinzu, indem es einen zweiten Schritt erfordert – etwa einen Einmal-Code oder eine biometrische Verifizierung –, um Ihre Identität zu bestätigen.

- Aktualisieren Sie Ihre Software regelmäßig: Veraltete Software weist oft Sicherheitslücken auf, die Hacker ausnutzen, um sich Zugriff zu verschaffen. Aktivieren Sie automatische Updates auf Ihren Geräten, um stets vor den neuesten Sicherheitslücken geschützt zu sein.

- Sichern Sie wichtige Daten mit Backups: Bewahren Sie stets sichere Backups Ihrer wichtigsten Dateien auf, entweder in der Cloud oder auf einer externen Festplatte. So können Sie Ihre Daten wiederherstellen, falls Ihr System von Ransomware befallen wird, die Hardware ausfällt oder Sie versehentlich etwas löschen.

- Sichern Sie Ihr WLAN und Ihre Netzwerke: Ändern Sie die Standard-Passwörter Ihres Routers, und verwenden Sie eine starke Verschlüsselung (nach Möglichkeit WPA3). Stellen Sie sicher, dass Ihre Netzwerk-Firewall aktiviert ist, oder erweitern Sie diese mit der Norton Smart Firewall.

- Verwenden Sie ein VPN: Vermeiden Sie öffentliches WLAN für sensible Aufgaben wie Bankgeschäfte oder Online-Einkäufe, oder verwenden Sie ein VPN, um Ihre Verbindung zu verschlüsseln.

- Achten Sie auf Betrug und Phishing: Behandeln Sie unerwartete Nachrichten mit Vorsicht, klicken Sie keine unbekannten Links an, und geben Sie niemals persönliche oder finanzielle Informationen preis, ohne vorher die Quelle zu überprüfen. Seien Sie sich bewusst, dass Anzeigen in sozialen Medien zu betrügerischen Websites führen können.

- Nutzen Sie seriöse Sicherheitssoftware: Cybersicherheits-Tools für Privatanwender erkennen und blockieren Malware, Betrug und andere Cyberbedrohungen, bevor diese Schaden anrichten können. Wählen Sie einen vertrauenswürdigen Anbieter, der Echtzeitschutz, Phishing-Erkennung und automatische Scans bietet.

Norton 360 – Ihr verlässlicher Begleiter in Sachen Cybersicherheit

Online sicher unterwegs zu sein muss nicht kompliziert sein. Norton 360 Deluxe bietet Ihnen ein mehrschichtiges Schutzsystem, das jeden Aspekt Ihres digitalen Lebens absichert – von Ihren Geräten und Konten bis hin zu Ihrer Privatsphäre und Identität.

Die umfassenden Cybersicherheits-Funktionen von Norton 360 Deluxe umfassen Echtzeit-Bedrohungsschutz, KI-gestützte Betrugserkennung, ein sicheres VPN, einen zuverlässigen Passwort-Manager, Darknet-Überwachung und ein 100 %-Virenschutz-Versprechen.

Wirksame Cybersicherheit erfordert starke Schutzmechanismen auf mehreren Ebenen. Norton 360 bietet Ihnen alle nötigen Werkzeuge an einem Ort – damit Sie im Internet unbeschwert unterwegs sein können.

Häufig gestellte Fragen

Welche Rolle spielt Big Tech bei der Cybersicherheit?

Big Tech-Unternehmen spielen eine zentrale Rolle für die weltweite Cybersicherheit: Sie entwickeln fortschrittliche Sicherheits-Tools, schützen riesige Mengen Benutzerdaten und arbeiten mit Behörden bei der Cyberabwehr zusammen.

Sie sind es, die in KI-gestützte Bedrohungserkennung, Verschlüsselung und schnelle Einsatzteams investieren, um sowohl ihre Systeme als auch Benutzer vor sich weiterentwickelnden Online-Bedrohungen zu schützen.

Was ist Cybersicherheitssoftware?

Cybersicherheitssoftware schützt Ihre Geräte, Netzwerke und Daten vor unberechtigtem Zugriff, Diebstahl oder Beschädigung. Gängige Beispiele sind Antivirus-Programme, Firewalls, Verschlüsselungs-Tools und Systeme zur Erkennung von Eindringversuchen.

Was versteht man unter Cybersicherheits-Compliance?

Cybersicherheits-Compliance bedeutet, Gesetze, Vorschriften und Branchenstandards zum Schutz digitaler Daten und Systeme vor Cyberbedrohungen einzuhalten. Dazu gehören Sicherheitsmaßnahmen wie Verschlüsselung, Firewalls und Zugriffskontrollen, um vertrauliche Informationen zu schützen und rechtliche oder finanzielle Strafen zu vermeiden.

Was versteht man unter Risikomanagement in der Cybersicherheit?

Risikomanagement in der Cybersicherheit ist der fortlaufende Prozess, digitale Sicherheitsrisiken zu erkennen, zu beurteilen und anzugehen, um die Auswirkungen von Cyberbedrohungen so gering wie möglich zu halten. Das bedeutet: Es müssen Maßnahmen wie kontinuierliche Überwachung, wirksame Sicherheitskontrollen und Notfallpläne umgesetzt werden, um Sicherheitsvorfälle zu verhindern – oder zumindest ihre Auswirkungen zu begrenzen.

Redaktioneller Hinweis: Unsere Artikel enthalten Bildungsinformationen für Sie. Unsere Angebote decken möglicherweise nicht jede Art von Kriminalität, Betrug oder Bedrohung ab, über die wir schreiben, oder schützen davor. Unser Ziel ist es, das Bewusstsein für Cyber Safety zu schärfen. Bitte lesen Sie die vollständigen Bedingungen während der Registrierung oder Einrichtung. Denken Sie daran, dass niemand alle Identitätsdiebstähle oder Cyberkriminalität verhindern kann und dass LifeLock nicht alle Transaktionen in allen Unternehmen überwacht. Die Marken Norton und LifeLock sind Teil von Gen Digital Inc.

Sie möchten mehr erfahren?

Folgen Sie uns, um aktuelle Neuigkeiten, Tipps und Updates zu erhalten.